c 信任所有ssl证书

- 行业动态

- 2025-02-14

- 10

c 语言中信任所有ssl证书可通过设置相关选项或修改验证逻辑实现。

在C语言中,信任所有SSL证书通常涉及到修改SSL库的默认行为,使其不对服务器证书进行验证,以下是实现这一目标的详细步骤和代码示例:

实现原理

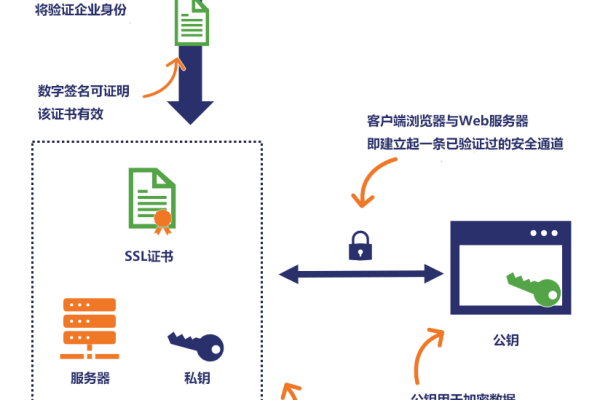

在C语言中,使用OpenSSL库来实现SSL连接是常见的做法,为了信任所有SSL证书,我们需要自定义一个X509_verify_cert回调函数,该函数将始终返回成功状态,从而绕过证书验证过程。

实现步骤

1、初始化OpenSSL库:在使用OpenSSL之前,需要初始化库并加载所有算法和错误消息。

2、创建SSL上下文:使用SSL_CTX_new函数创建一个新的SSL上下文。

3、设置证书验证回调:使用SSL_CTX_set_verify函数设置自定义的证书验证回调函数。

4、创建SSL连接:使用SSL_new函数基于SSL上下文创建一个新的SSL对象,并使用SSL_connect函数与服务器建立连接。

5、执行数据传输:在SSL连接上执行数据传输操作。

6、清理资源:在完成数据传输后,释放所有分配的资源。

代码示例

以下是一个简化的C代码示例,演示了如何信任所有SSL证书并建立一个简单的HTTPS连接:

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <unistd.h>

#include <sys/socket.h>

#include <netinet/in.h>

#include <arpa/inet.h>

#include <openssl/ssl.h>

#include <openssl/err.h>

// 自定义证书验证回调函数

int verify_callback(int preverify, X509_STORE_CTX *x509_ctx) {

return 1; // 始终返回成功状态

}

int main() {

// 初始化OpenSSL库

SSL_library_init();

OpenSSL_add_all_algorithms();

SSL_load_error_strings();

// 创建SSL上下文

const SSL_METHOD *method = TLS_client_method();

SSL_CTX *ctx = SSL_CTX_new(method);

if (!ctx) {

perror("Unable to create SSL context");

ERR_print_errors_fp(stderr);

exit(EXIT_FAILURE);

}

// 设置证书验证回调函数

SSL_CTX_set_verify(ctx, SSL_VERIFY_PEER, verify_callback);

// 创建套接字并连接到服务器

int sock = socket(AF_INET, SOCK_STREAM, 0);

if (sock < 0) {

perror("Unable to create socket");

exit(EXIT_FAILURE);

}

struct sockaddr_in server_addr;

memset(&server_addr, 0, sizeof(server_addr));

server_addr.sin_family = AF_INET;

server_addr.sin_port = htons(443);

if (inet_pton(AF_INET, "www.example.com", &server_addr.sin_addr) <= 0) {

perror("Invalid address/ Address not supported");

exit(EXIT_FAILURE);

}

if (connect(sock, (struct sockaddr *)&server_addr, sizeof(server_addr)) < 0) {

perror("Connection Failed");

exit(EXIT_FAILURE);

}

// 创建SSL对象并建立连接

SSL *ssl = SSL_new(ctx);

if (!ssl) {

perror("Unable to create SSL structure");

ERR_print_errors_fp(stderr);

exit(EXIT_FAILURE);

}

SSL_set_fd(ssl, sock);

if (SSL_connect(ssl) <= 0) {

perror("SSL connect failed");

ERR_print_errors_fp(stderr);

exit(EXIT_FAILURE);

}

printf("Connected with %s encryption

", SSL_get_cipher(ssl));

ShowCerts(ssl); // 显示证书信息(可选)

// 关闭连接并清理资源

SSL_free(ssl);

close(sock);

SSL_CTX_free(ctx);

EVP_cleanup();

return 0;

}

// 显示证书信息的辅助函数(可选)

void ShowCerts(SSL* ssl) {

X509 *cert;

char *line;

cert = SSL_get_peer_certificate(ssl); /* 获取对端证书 */

if (cert != NULL) {

printf("Server certificates:

");

line = X509_NAME_oneline(X509_get_subject_name(cert), 0, 0);

printf("Subject: %s

", line);

free(line); /* 释放上面分配的内存 */

line = X509_NAME_oneline(X509_get_issuer_name(cert), 0, 0);

printf("Issuer: %s

", line);

free(line); /* 释放上面分配的内存 */

X509_free(cert); /* 释放证书 */

} else {

printf("No certificates.

");

}

} 注意事项

1、安全性风险:信任所有SSL证书会带来严重的安全风险,因为这会使应用程序容易受到中间人攻击,这种方法只应在受信任的开发环境中使用,并且不应在生产环境中使用。

2、依赖库:上述代码依赖于OpenSSL库,因此在编译时需要链接OpenSSL库,在GCC中可以使用以下命令编译:

gcc -o https_client https_client.c -lssl -lcrypto

3、错误处理:在实际应用中,应添加更完善的错误处理逻辑以确保程序的稳定性和可靠性。

通过以上步骤和代码示例,你可以在C语言中实现信任所有SSL证书的功能,请务必注意这种做法带来的安全风险,并在必要时采取额外的安全措施来保护你的应用程序和数据。