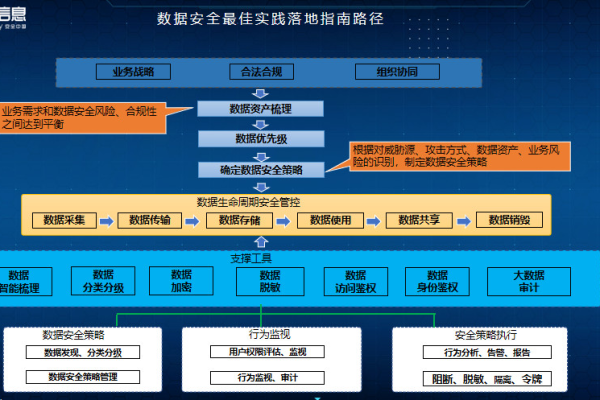

数据安全存储的最佳实践方式有哪些?

- 行业动态

- 2025-03-08

- 8

安全的数据存储方式

在当今数字化时代,数据已成为企业和个人的重要资产,随着网络攻击和数据泄露事件的频发,如何确保数据的安全存储成为了一个亟待解决的问题,以下是一些安全的数据存储方式:

加密存储

| 特点 | 描述 |

| 对称加密 | 使用相同的密钥进行数据的加密和解密,如AES算法,这种方式速度快,适合大量数据的加密。 |

| 非对称加密 | 使用公钥和私钥对数据进行加密和解密,公钥用于加密,私钥用于解密,或反之,RSA是常见的非对称加密算法。 |

| 混合加密 | 结合对称和非对称加密的优点,先用对称加密算法加密数据,再用非对称加密算法加密对称密钥。 |

应用场景:加密存储广泛应用于保护敏感信息,如个人身份信息、财务数据、医疗记录等,无论是在云存储、本地硬盘还是移动设备上,加密都能为数据提供额外的保护层。

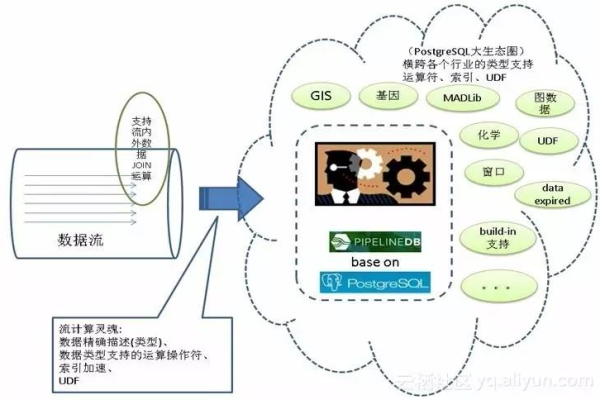

分布式存储

| 特点 | 描述 |

| 冗余存储 | 通过在不同地理位置的多个服务器上存储数据的副本,确保即使某个服务器发生故障,数据仍然可用。 |

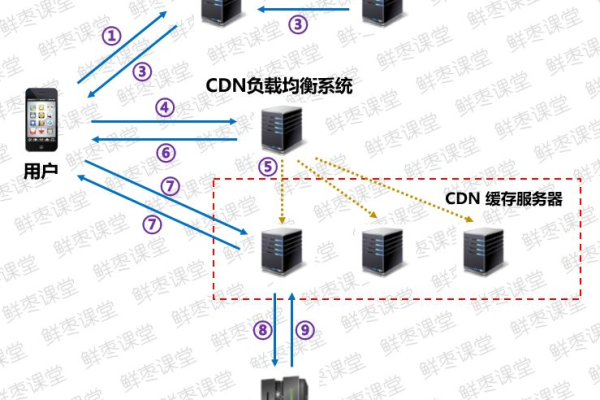

| 负载均衡 | 将数据请求分散到多个服务器上,提高系统的响应速度和可靠性。 |

| 容错机制 | 当某个节点出现故障时,系统能够自动切换到其他正常节点,保证数据的持续可用性。 |

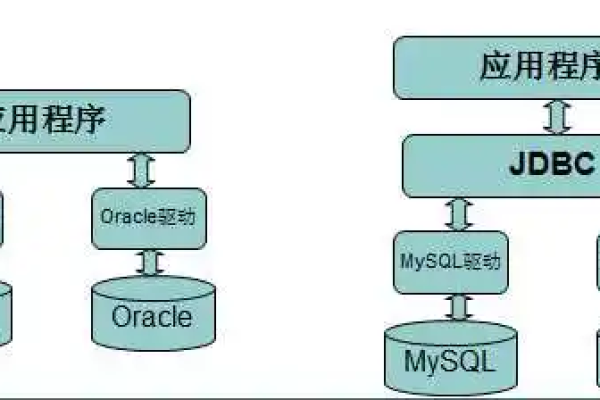

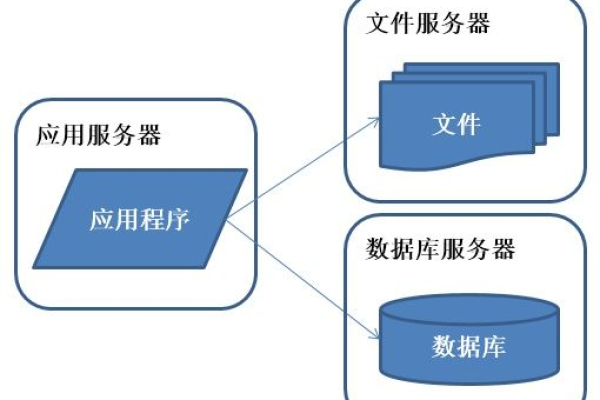

应用场景:分布式存储适用于需要高可用性和可扩展性的场景,如云计算、大数据分析等,它能够处理海量数据,并确保数据的安全性和可靠性。

访问控制

| 特点 | 描述 |

| 身份验证 | 确保只有授权用户才能访问数据,通常通过用户名和密码、双因素认证等方式实现。 |

| 权限管理 | 根据用户的角色和职责分配不同的访问权限,确保用户只能访问其有权访问的数据。 |

| 审计日志 | 记录所有访问数据的行为,以便在发生安全事件时进行追踪和调查。 |

应用场景:访问控制是数据安全的重要组成部分,适用于各种场景,包括企业内部系统、云服务、个人设备等,通过严格的访问控制,可以防止未经授权的访问和数据泄露。

备份与恢复

| 特点 | 描述 |

| 定期备份 | 定期将数据复制到安全的存储介质上,以防原始数据丢失或损坏。 |

| 异地备份 | 在不同地理位置存储数据的副本,以应对自然灾害等不可抗力因素导致的数据丢失。 |

| 快速恢复 | 确保在数据丢失或损坏时能够迅速恢复数据,减少业务中断时间。 |

应用场景:备份与恢复是任何数据安全策略的关键部分,无论是个人用户还是企业,都应该定期备份重要数据,并确保备份数据的可用性和完整性。

物理安全

| 特点 | 描述 |

| 数据中心安全 | 确保数据中心的物理安全,包括门禁系统、监控摄像头、防火墙等措施。 |

| 硬件加密 | 使用具有硬件加密功能的存储设备,如加密硬盘、安全USB驱动器等。 |

| 防改动技术 | 采用防改动封装、数字签名等技术,确保数据在传输和存储过程中不被改动。 |

应用场景:物理安全对于保护存储介质上的数据至关重要,特别是在涉及敏感信息的场合,如政府机构、金融机构等,更应重视物理安全措施的实施。

FAQs

Q1: 加密存储是否一定能防止数据泄露?

A1: 虽然加密存储能显著增加数据安全性,降低数据泄露的风险,但并不能绝对保证数据不泄露,因为即使数据被加密,如果加密密钥管理不当或存在破绽,仍有可能被破解或泄露,除了加密存储外,还需要结合其他安全措施,如访问控制、备份与恢复等,来全面保障数据安全。

Q2: 分布式存储是否意味着数据永远不会丢失?

A2: 分布式存储通过冗余和备份机制大大提高了数据的可靠性和可用性,但并不意味着数据永远不会丢失,在极端情况下,如全球性的自然灾害或网络战争,可能导致多个数据中心同时受损,从而造成数据丢失,如果备份数据管理不善或恢复过程出错,也可能导致数据无法恢复,即使采用分布式存储,也需要定期测试备份数据的完整性和恢复流程的有效性。