C服务器网络通道,如何优化与管理?

- 行业动态

- 2025-01-19

- 8

服务器网络通道(C&C)是计算机网络安全领域中一个重要的概念,它指的是攻击者与受感染设备之间建立的通信渠道,通过这种通道,攻击者可以远程控制受害设备,窃取数据或进行反面活动,以下是关于C&C服务器网络通道的详细介绍,包括其技术原理、应用场景及检测方法。

一、C&C服务器网络通道的技术原理

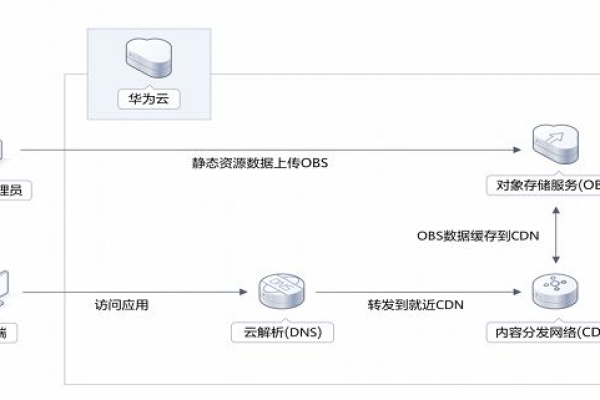

1、DNS隧道技术:DNS隧道技术利用域名系统(DNS)协议来创建隐蔽的C&C通道,由于DNS流量通常不会被防火墙拦截,因此这种方法非常隐蔽,攻击者可以通过DNS查询和响应来传输数据,从而实现对目标设备的远程控制。

2、HTTP/HTTPS通信:许多C&C服务器使用标准的HTTP或HTTPS协议进行通信,这使得它们能够与正常的互联网流量混合在一起,从而避免被检测到,攻击者可以在HTTP请求中嵌入命令,而受害者设备则通过HTTP响应接收这些命令。

3、FTP服务器后门:一些攻击者会利用FTP服务器的系统控制后门作为C&C通道,这种方法不太常见,因此可能会被管理员忽略,不过,这也使得C&C的流量容易被监测到。

4、DGA域名生成算法:DGA(Domain Generation Algorithm)是一种用于生成大量随机域名的技术,攻击者可以通过不断改变域名来规避黑名单检测,这种方法增加了安全人员对僵尸网络进行检测的难度。

5、Fast-Flux技术:Fast-Flux技术通过快速更换IP地址来实现域名与IP地址的动态映射,这使得僵尸网络更加难以追踪和封禁。

二、应用场景及案例分析

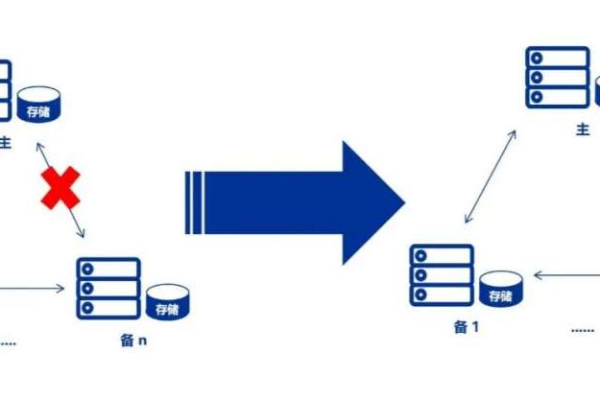

1、僵尸网络控制:僵尸网络是由大量受感染的设备组成的网络,攻击者可以通过C&C服务器控制这些设备进行各种反面活动,如发送垃圾邮件、窃取数据等。

2、数据窃取:攻击者可以利用C&C通道从受感染的设备中窃取敏感信息,如登录凭据、个人数据等。

3、远程命令执行:通过C&C通道,攻击者可以在受感染的设备上执行任意命令,从而完全控制该设备。

三、基于AI的C&C连接检测方法

1、Domain-Flux检测:通过分析域名特征,如字符长度、元音字母占比等,结合机器学习算法,可以有效检测出DGA域名。

2、Fast-Flux检测:通过监测域名与IP地址之间的动态变化关系,结合历史数据和TTL值,可以识别出Fast-Flux技术。

3、DNS隧道检测:利用深度学习模型分析DNS流量中的异常模式,可以检测出DNS隧道的存在。

四、相关问答FAQs

Q1: 什么是C&C服务器?

A1: C&C服务器是指命令与控制服务器,由攻击者的计算机将命令发送到受反面软件载入的系统,并从目标网络接收被盗的数据,它是攻击者与受感染设备之间建立的通信渠道。

Q2: 如何检测C&C通信?

A2: 检测C&C通信的方法包括基于AI的多种算法,从多个维度进行分析,通过分析域名特征、监测IP地址变化、检测DNS隧道等方法,可以有效识别出C&C通信。

五、小编有话说

随着网络攻击手段的不断升级,C&C服务器网络通道变得越来越复杂和隐蔽,为了有效防御这些攻击,我们需要不断提升检测技术和工具的能力,加强网络安全意识和培训也是非常重要的,只有综合运用多种手段,才能更好地保护我们的网络安全。

通过上述详细的介绍,相信大家对C服务器网络通道有了更深入的了解,希望这篇文章能帮助大家更好地理解和应对网络安全威胁。