ddos应急响应方案

- 行业动态

- 2025-01-31

- 10

DDoS应急响应方案通常包括监测、预警、缓解和恢复等步骤,旨在快速应对分布式拒绝服务攻击,保障系统稳定运行。

在当今数字化时代,网络安全威胁日益严峻,其中分布式拒绝服务攻击(DDoS)因其破坏力强、难以防御而备受瞩目,为了有效应对这一挑战,制定一套全面且高效的DDoS应急响应方案显得尤为重要,以下是一份详细的DDoS应急响应方案框架:

| 阶段 | 关键步骤 | 描述 |

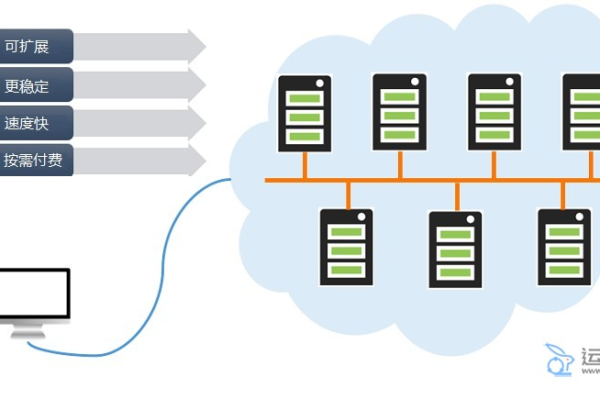

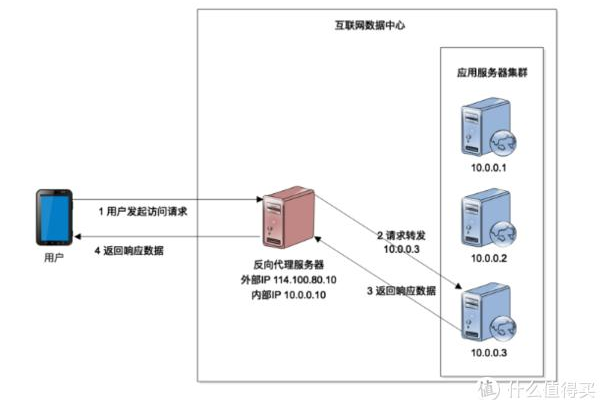

| 预防阶段 | 1. 网络架构优化 | 采用多层防御体系,包括边界防火墙、载入防御系统(IPS)、内容分发网络(CDN)等。 实施负载均衡技术,分散流量压力。 |

| 2. 定期安全审计 | 定期检查系统破绽,及时打补丁。 监控网络流量,识别异常模式。 |

|

| 3. 员工培训与意识提升 | 对员工进行网络安全教育,提高其识别钓鱼邮件、反面软件的能力。 制定并执行严格的访问控制策略。 |

|

| 检测阶段 | 1. 实时监控 | 部署DDoS防护系统,实时监测网络流量和服务器性能指标。 设置阈值警报,一旦流量异常立即通知管理员。 |

| 2. 日志分析 | 收集并分析网络设备、服务器、应用程序的日志文件。 利用机器学习算法辅助识别攻击模式。 |

|

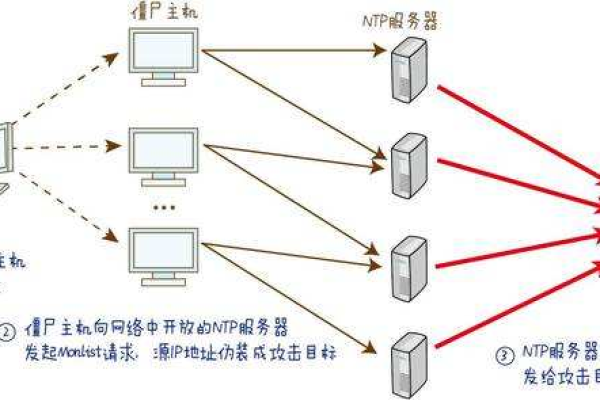

| 响应阶段 | 1. 初步评估 | 确认是否为DDoS攻击,判断攻击类型(如SYN Flood、UDP Flood等)。 评估攻击规模和影响范围。 |

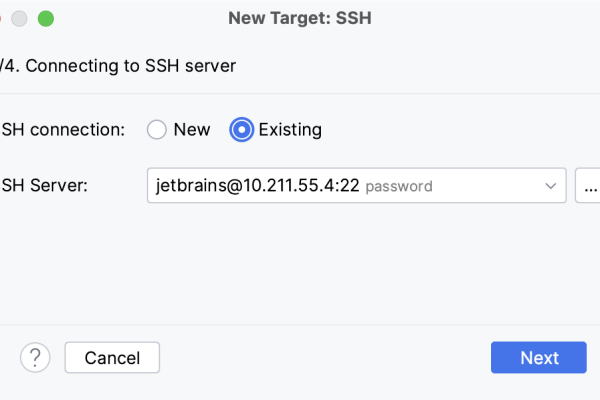

| 2. 紧急措施 | 启动应急预案,调整防火墙规则,限制反面IP访问。 启用备用服务器或云资源,分担流量压力。 |

|

| 3. 通知与协调 | 及时向上级汇报情况,必要时联系执法机关。 与互联网服务提供商(ISP)沟通,寻求技术支持。 |

|

| 恢复阶段 | 1. 系统修复 | 修复受损系统,恢复数据备份。 更新安全策略,防止类似攻击再次发生。 |

| 2. 服务重启 | 逐步恢复正常业务运营,监控服务质量。 对受影响用户进行补偿或说明。 |

|

| 3. 归纳与改进 | 分析攻击原因,归纳经验教训。 完善应急预案,提升团队应对能力。 |

FAQs

Q1: DDoS攻击和普通网络拥堵有什么区别?

A1: DDoS攻击是一种故意制造大量非规请求以耗尽目标资源的行为,通常具有明显的反面意图;而网络拥堵可能是由于正常的高流量或系统故障引起的暂时现象,通过分析流量特征、来源分布等可以区分两者。

Q2: 如何选择合适的DDoS防护服务?

A2: 选择时需考虑服务商的技术实力、防护能力(如带宽容量、清洗速度)、客户支持质量以及价格等因素,建议选择有良好口碑、提供定制化解决方案且能快速响应的服务商。

小编有话说:面对日益复杂的网络安全环境,企业和个人都应高度重视DDoS防护工作,除了依赖专业的技术和服务外,加强内部安全管理、提高员工安全意识同样不可忽视,只有构建全方位、多层次的安全防护体系,才能有效抵御DDoS攻击带来的威胁。