存储被人爬了流量

- 行业动态

- 2025-02-05

- 1

存储被人爬了流量,意味着数据可能被非规获取,需警惕并采取措施保护信息安全。

在当今数字化时代,数据存储安全成为了至关重要的议题,一旦遭遇“存储被人爬了流量”的情况,可能会引发一系列严重的后果,以下将详细阐述这一现象的相关内容。

一、概念解释

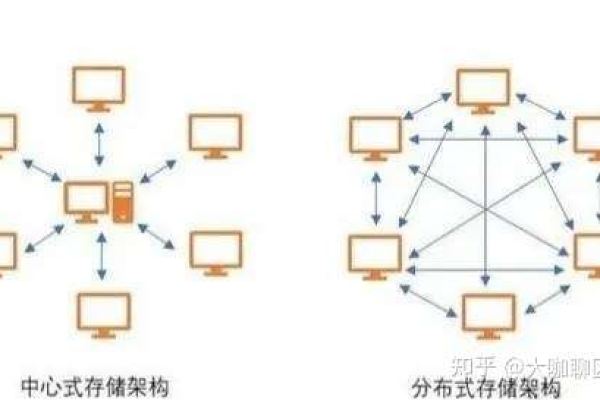

当提到“存储被人爬了流量”,这里的“存储”通常指的是各类数据存储系统,包括个人电脑硬盘、企业服务器存储、云存储等,而“爬流量”则形象地描述了未经授权的数据访问行为,就好像有外部力量在网络上爬行并窃取存储中的数据流量信息,这种非规获取数据的行为可能涉及到多种技术手段,如破解攻击、反面软件植入、网络破绽利用等。

二、常见原因分析

| 原因类别 | 具体描述 |

| 技术破绽 | 存储系统的软件或硬件存在安全破绽,例如操作系统的未修补破绽、数据库配置错误等,被不法分子利用从而载入并爬取流量。 |

| 弱密码与身份验证问题 | 用户设置简单易猜的密码,或者身份验证机制不完善,使得攻击者能够轻易突破防线获取存储访问权限。 |

| 社会工程学攻击 | 通过欺骗手段,如伪装成合法用户或机构,诱使人们泄露存储系统的敏感信息,进而实施流量爬取。 |

| 内部人员违规操作 | 企业内部员工或其他有权访问存储的人员,出于经济利益、报复心理等原因,违规将存储数据流量提供给外部人员。 |

三、可能造成的危害

| 危害对象 | 危害表现 |

| 个人用户 | 个人隐私信息泄露,如照片、视频、身份证号码、银行卡信息等,可能导致个人财产损失、名誉受损以及遭受诈骗等风险。 |

| 企业用户 | 商业机密泄露,影响企业竞争力;客户数据丢失会损害企业声誉,导致客户流失;还可能面临法律诉讼和巨额罚款。 |

| 社会层面 | 大量个人和企业数据的泄露可能引发社会恐慌,干扰正常的经济秩序和社会稳定运行,金融数据泄露可能引发金融市场动荡。 |

四、应对措施

| 预防措施 | 具体做法 |

| 加强安全防护技术 | 定期更新存储系统的安全补丁,安装可靠的防火墙、防干扰软件等;采用加密技术对存储数据进行加密处理,确保即使数据被非规获取也难以解读。 |

| 强化身份验证 | 使用复杂且独特的密码,并定期更换;启用多因素身份验证,如密码 + 短信验证码、指纹识别等。 |

| 提高安全意识培训 | 对个人和企业员工进行网络安全知识培训,提高他们对各种网络威胁的识别能力,避免因人为疏忽导致安全问题。 |

| 建立监控与应急响应机制 | 实时监控存储系统的访问情况,一旦发现异常流量及时采取措施阻断并调查;制定完善的应急响应预案,以便在数据泄露事件发生时能够快速响应,降低损失。 |

五、相关问答FAQs

问题1:如果我发现我的存储可能被人爬了流量,我应该怎么办?

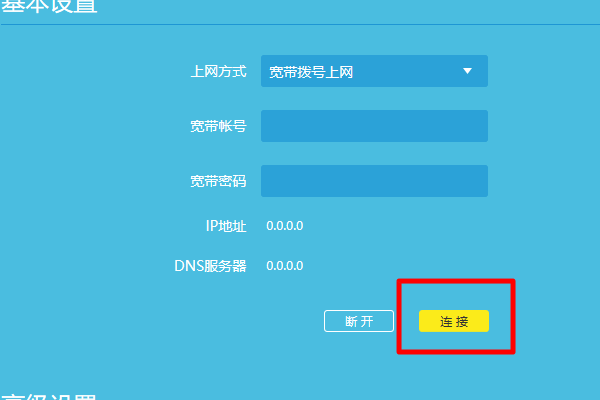

回答:首先要保持冷静,立即停止与该存储相关的网络连接(如果是在线存储),防止数据进一步泄露,然后尽快收集相关证据,如系统日志、异常访问记录等,接着更改所有相关账号的密码,并通知可能受到影响的各方(如客户、合作伙伴等),考虑向专业的网络安全机构或执法部门报告此事,寻求他们的帮助和指导。

问题2:如何判断我的存储是否真的被人爬了流量?

回答:可以通过以下几个方面来判断,一是观察存储系统的资源占用情况,如 CPU 使用率、网络带宽等是否异常升高,因为非规爬取流量通常会消耗大量的系统资源,二是查看系统日志,检查是否有未知的 IP 地址频繁访问存储系统,或者有异常的操作记录,三是关注数据的变化情况,如文件是否被改动、数据量是否异常减少等,如果出现以上多种异常情况,那么很可能存储被人爬了流量。

小编有话说

在数字化浪潮中,我们必须高度重视存储安全,不能掉以轻心,无论是个人还是企业,都应积极采取有效的防护措施,从技术和意识等多方面入手,共同守护我们的数据安全防线,避免因“存储被人爬了流量”而带来不可挽回的损失,面对不断演变的网络威胁,我们也要保持学习的态度,及时了解最新的安全动态和技术,与时俱进地提升我们的安全防护能力。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/406301.html