curl读取ssl证书路径

- 行业动态

- 2025-02-04

- 1

curl读取ssl证书路径:该操作涉及使用 curl命令行工具或相关函数,通过指定包含受信任CA证书的文件 路径(如PEM格式),来验证服务器SSL证书,确保通信安全,具体路径需根据实际情况配置。

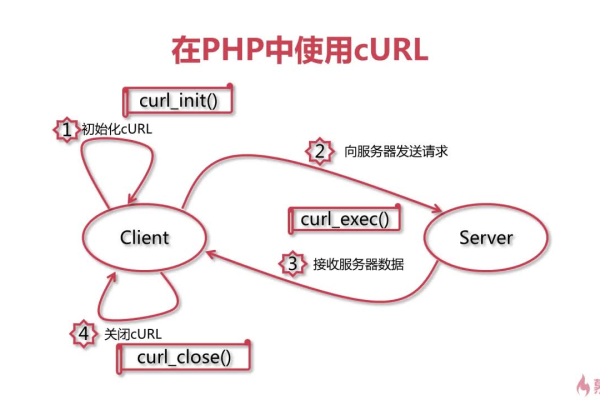

在网络通信中,SSL证书用于验证服务器的身份,确保数据传输的安全性,当使用curl命令行工具访问HTTPS网站时,有时需要指定SSL证书路径以建立安全连接,以下是关于如何使用curl读取SSL证书路径的详细解答:

一、指定CA证书文件

如果知道服务器使用的受信任的CA证书,并且该证书不在curl默认的信任库中,可以使用--cacert选项指定证书文件。

curl --cacert /path/to/ca-bundle.crt https://example.com

/path/to/ca-bundle.crt是包含受信任CA证书的文件路径。

二、更新系统CA证书

在某些情况下,系统中的CA证书库可能需要更新以包括最新的受信任证书,可以通过以下命令来更新(以Debian/Ubuntu和CentOS/RHEL系统为例):

Debian/Ubuntu系统:

sudo apt-get update sudo apt-get install ca-certificates

CentOS/RHEL系统:

sudo yum update sudo yum install ca-certificates

三、处理自签名证书

如果正在访问一个使用自签名证书的服务器,可以按照以下步骤解决证书验证问题:

1、获取自签名证书:通过openssl命令从服务器获取自签名证书,并保存到本地文件中。

openssl s_client -connect example.com:443 </dev/null 2>/dev/null | sed -ne '/-BEGIN CERTIFICATE-/,/-END CERTIFICATE-/p' > server.crt

2、使用curl访问并指定证书:使用获取到的自签名证书文件进行访问。

curl --cacert server.crt https://example.com

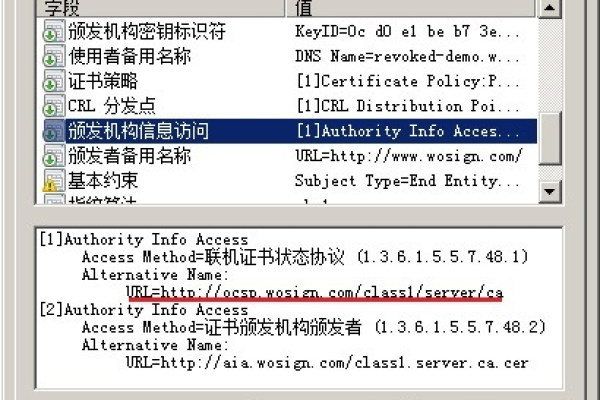

四、查看当前使用的CA证书位置

可以通过以下命令查看curl当前使用的CA证书位置:

curl -v https://example.com 2>&1 | grep "CAfile"

如果输出显示了某个文件路径,则说明curl正在使用该路径下的CA证书库。

五、FAQs

1、问:如何在Windows上使用curl指定CA证书?

答:在Windows上,可以将CA证书文件重命名为curl-ca-bundle.crt并放在C:Windows或C:WindowsSystem32目录下,或者将此证书安装至“计算机”内的受信任的根证书颁发机构。

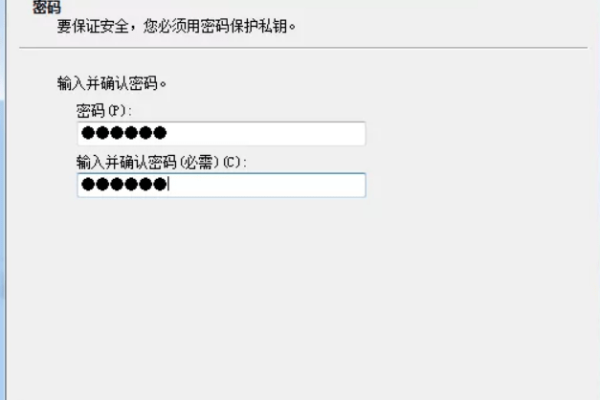

2、问:如何将PFX格式的证书转换为PEM格式以供curl使用?

答:可以使用openssl命令将PFX格式的证书转换为PEM格式,将客户端个人证书的公钥和私钥分别转换为PEM格式:

openssl pkcs12 -clcerts -nokeys -in cert.pfx -out client.pem # 客户端个人证书的公钥 openssl pkcs12 -nocerts -nodes -in cert.pfx -out key.pem # 客户端个人证书的私钥

在curl命令中使用--cert和--key选项指定转换后的证书和私钥文件。

六、小编有话说

在使用curl访问HTTPS网站时,正确处理SSL证书是非常重要的,通过指定CA证书文件、更新系统CA证书、处理自签名证书等方法,可以确保与服务器的安全通信,建议定期更新和维护CA证书库,以保持与最新受信任证书的同步,在生产环境中,请务必谨慎操作,避免因证书验证失败而导致的安全风险。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/405488.html