ddos防御设置udplinux

- 行业动态

- 2025-02-01

- 4

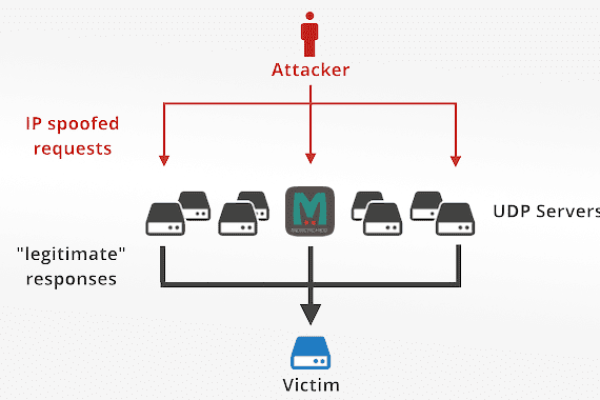

DDoS防御设置UDP Linux:在Linux系统中,可利用iptables等工具配置规则限制UDP流量速率、连接数,启用SYN Cookie等参数优化,结合CDN或专业防护服务,通过流量清洗与调度应对攻击,保障系统稳定运行。

在Linux系统下,针对UDP协议的DDoS防御设置是一个复杂但至关重要的过程,以下是一些关键的配置和策略,旨在帮助系统管理员有效抵御这类攻击:

1、基础防护措施

更新与补丁管理:确保Linux系统及所有应用程序都保持最新状态,及时安装安全补丁,以修复已知破绽,减少被攻击的可能性。

防火墙配置:利用iptables或firewalld等防火墙工具,设置合理的规则,限制不必要的端口开放和IP访问,减少攻击面,可以只允许特定的IP地址或IP范围访问服务器的特定端口。

资源限制:通过配置TCP/IP参数(如tcp_syncookies、net.core.somaxconn等),限制连接速率和并发连接数,防止资源被迅速耗尽,对于UDP协议,虽然不像TCP有连接的概念,但也可以通过限制某些端口的流量速率等方式来控制资源的使用。

日志审计:启用详细的系统日志记录,定期分析日志,识别异常流量模式,及时响应潜在威胁,可以通过分析日志中的UDP数据包数量、来源IP等信息,发现异常的UDP流量。

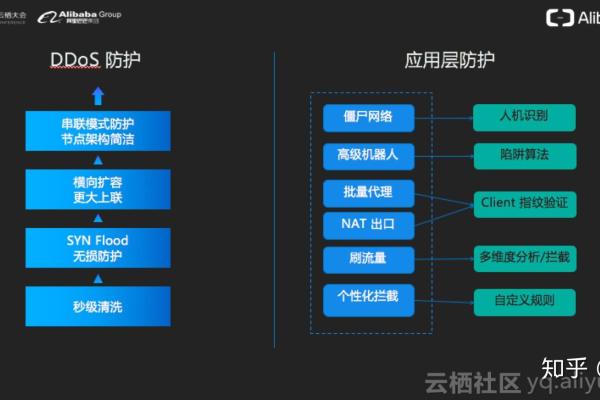

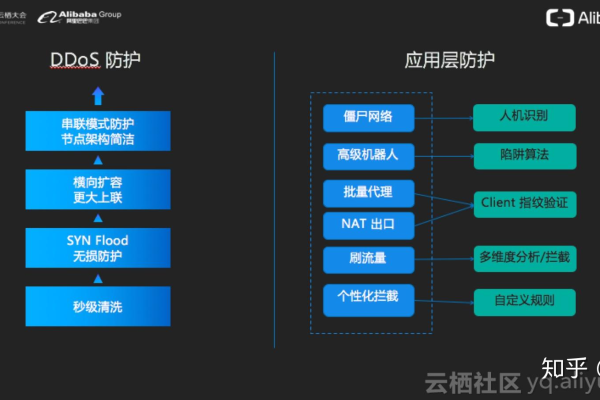

2、高级防御策略

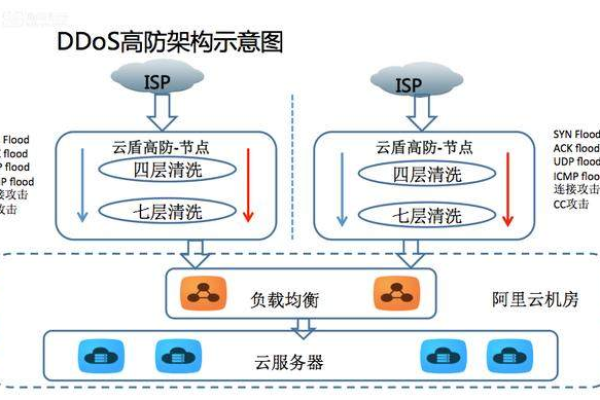

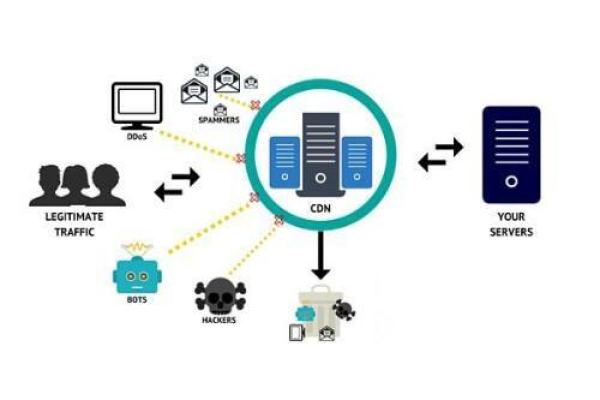

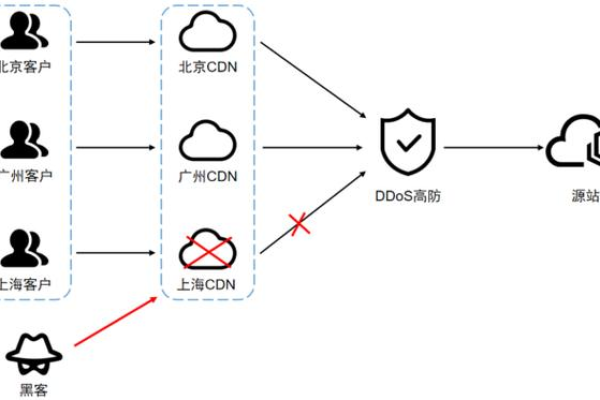

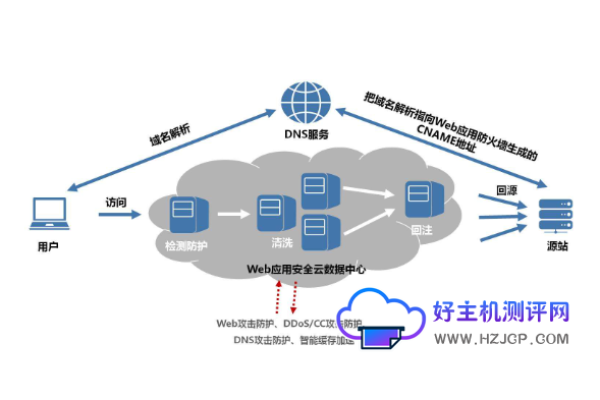

流量清洗服务:专业的DDoS防护服务提供商提供流量清洗服务,当检测到异常流量时,这些服务会将流量重定向至清洗中心,通过算法识别并过滤掉反面流量,再将清洁流量回注源站。

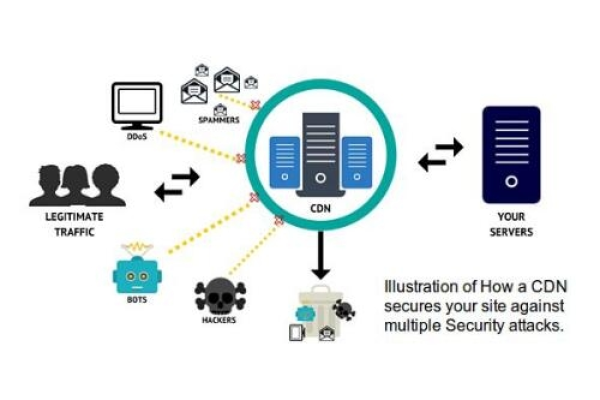

CDN服务分发网络不仅能加速内容分发,还能有效分散并吸收DDoS攻击流量,CDN节点遍布全球,能将流量引导至最近的节点进行初步过滤,减轻源站压力。

DNS水坑策略:通过修改DNS记录,将攻击流量引导至备用服务器或“牺牲品”服务器,这些服务器配置有更高的资源容量和更强的防御能力,用于吸收攻击流量,保护主服务器不受影响。

3、技术深度应用

自动化防御系统:结合AI和机器学习技术,开发或部署能够自动识别DDoS攻击模式的系统,这些系统能够根据流量特征动态调整防御策略,如自动调整防火墙规则、启用流量限速等。

IP黑名单与白名单:建立并维护IP黑名单和白名单,基于地理位置、历史行为等因素,自动封锁已知的反面IP地址,同时确保合法用户的访问不受影响。

4、应急响应与灾备计划

建立应急响应团队:组建由网络安全专家、系统管理员和IT运维人员组成的应急响应团队,定期进行DDoS攻击模拟演练,提升团队应对突发事件的能力。

备份与恢复策略:制定详尽的数据备份计划,确保关键数据定期备份至异地安全存储,建立快速恢复机制,以便在遭受攻击后迅速恢复服务。

沟通与合作:与ISP(互联网服务提供商)、DDoS防护服务提供商保持紧密沟通,确保在遭受攻击时能够迅速获得技术支持和资源调度。

在Linux系统中设置DDoS防御需要综合运用多种技术和策略,从基础防护到高级防御,再到应急响应和灾备计划,全面保障系统的安全和稳定运行。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/403891.html