DDOS怎么攻击

- 行业动态

- 2025-02-01

- 2

DDoS攻击是一种利用分布式网络发起大量请求,导致目标系统瘫痪的攻击方式。攻击者通过控制多台计算机或设备向目标发送海量数据包,占用其网络带宽和资源,使其无法正常服务。常见手段包括流量攻击、协议攻击和应用层攻击等。

DDoS攻击,即分布式拒绝服务攻击,是一种常见且具有破坏性的网络攻击方式,它通过利用多个计算机系统同时向目标系统发送大量请求,消耗其资源,使其无法正常服务,以下是对DDoS攻击的详细解答:

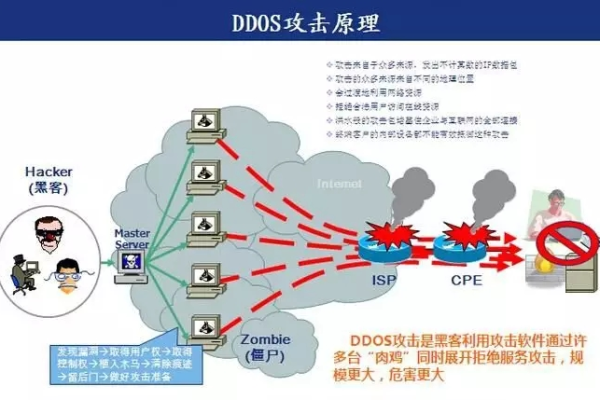

攻击原理

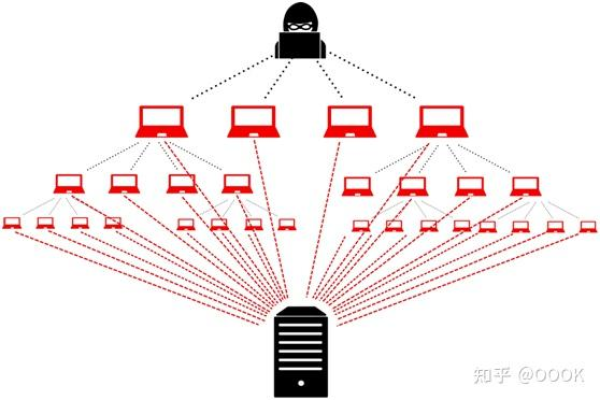

1、构建僵尸网络:攻击者首先通过反面软件感染大量计算机,形成一个庞大的僵尸网络(Botnet),这些被感染的计算机被称为“僵尸主机”,受攻击者远程控制。

2、指令分发:攻击者通过指挥控制服务器(C&C 服务器)向僵尸网络中的僵尸主机发送攻击指令,这些指令包含目标的 IP 地址、攻击方式和攻击时间等信息。

3、发动攻击:僵尸主机接收到指令后,会同时向目标系统发送大量的请求包,这些请求包可以是任意类型的流量,如 HTTP 请求、TCP SYN 包或 UDP 包等。

4、资源耗尽:目标系统接收到大量请求后,会消耗其网络带宽、CPU、内存等资源,最终导致系统无法正常响应用户请求,甚至完全瘫痪。

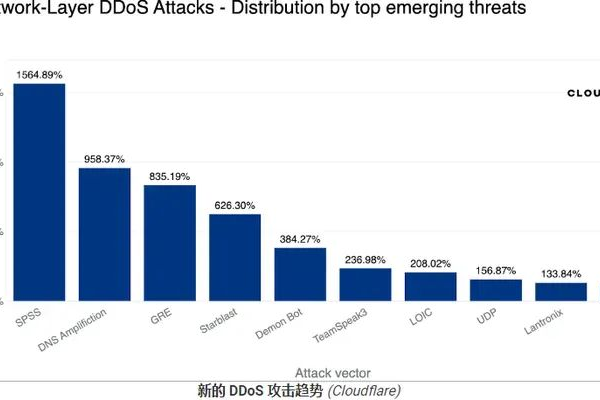

攻击类型

1、容量耗尽攻击:通过向终端资源注入大量流量来阻止正常用户对终端资源的访问,UDP洪水攻击、ICMP洪水攻击等。

2、协议攻击:利用协议工作方式的破绽发起攻击,SYN洪水攻击、死亡之Ping攻击等。

3、应用程序攻击:针对特定的应用程序而不是整个服务器,HTTP洪水攻击、Slowloris攻击等。

防御措施

1、增强网络基础设施:通过多线路接入、负载均衡等手段增强网络的抗攻击能力。

2、边缘安全防护:利用CDN(Content Delivery Network)和WAF(Web Application Firewall)等服务,分散流量压力。

3、流量分析与监控:实时监控网络流量,使用机器学习等技术识别异常模式。

4、安全信息与事件管理(SIEM):集成日志管理和事件分析,快速识别潜在的DDoS活动。

5、即时响应计划:制定详细的应急响应计划,确保快速有效地缓解攻击影响。

6、与ISP合作:在攻击发生时,与互联网服务提供商(ISP)合作,采取必要措施。

DDoS攻击是一种复杂且具有破坏性的网络攻击方式,企业和组织应采取多种防御策略来保护网络安全,包括预防、检测和响应三个方面。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/403884.html