如何进行网络连接的命令测试?

- 行业动态

- 2025-01-08

- 3653

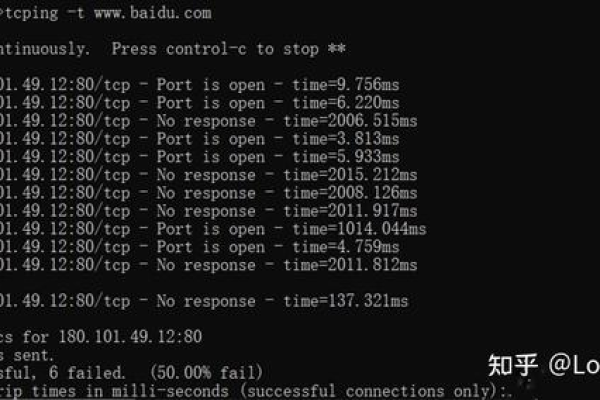

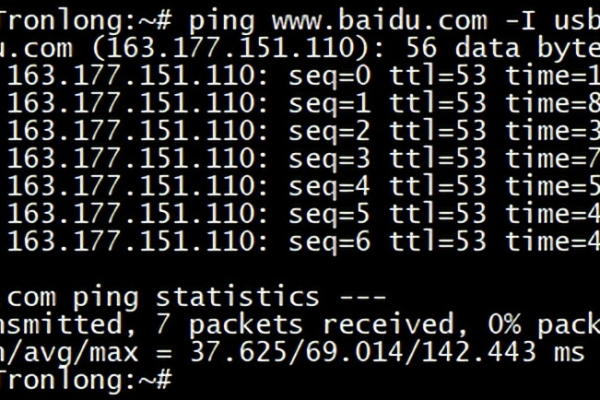

命令测试网络连接通常使用 ping 命令, ping www.baidu.com,以检查与目标服务器的网络连通性。

在现代信息时代,网络连接质量对企业的运营、个人的工作和日常生活都起到了至关重要的作用,无论是在线办公、远程学习、云服务、在线娱乐,还是物联网设备之间的通信,都依赖于一个稳定、高速的网络环境,高质量的网络连接可以保证数据的快速传输,降低延迟,减少数据丢失,从而提高工作效率和生活质量,随着5G技术的推广和网络应用的不断扩展,对网络连接质量的要求越来越高,任何网络上的不稳定性都可能导致重大损失,了解和测试网络连接质量,是确保网络顺畅运行的首要步骤,以下是一些常用的网络连接测试命令及其使用方法:

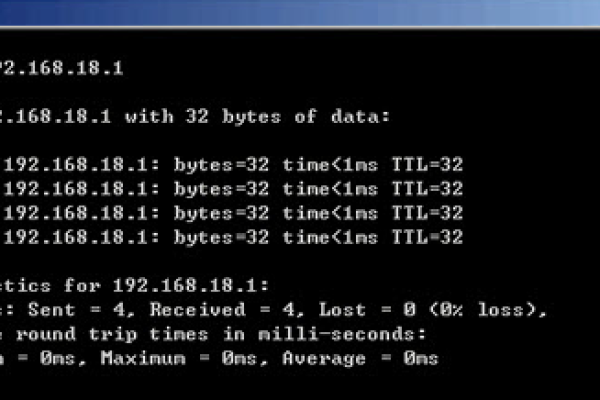

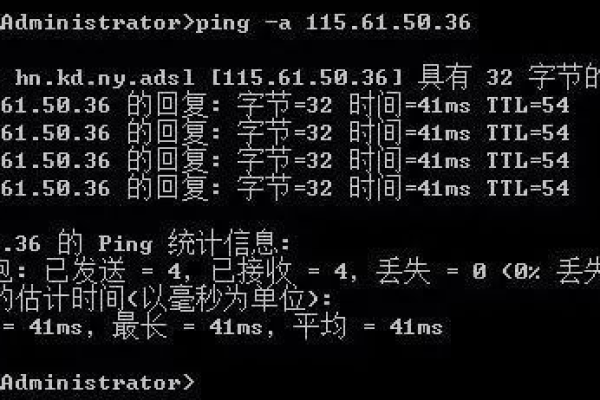

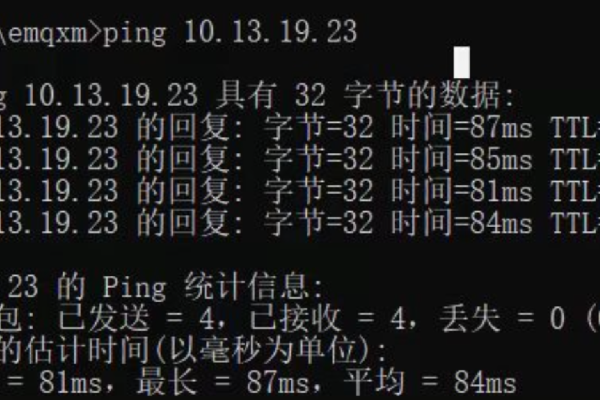

1、Ping命令

功能用途:Ping命令主要用于检测目标主机的连通性,测量数据包从发送到接收所花费的时间,以毫秒为单位,它可以帮助判断网络延迟和响应速度。

使用方法:在Windows系统中,打开命令提示符(按下Win+R键,输入cmd,回车);在Linux或macOS系统中,打开终端,然后输入ping [目标IP或域名],例如ping www.baidu.com,如果成功,将看到响应时间;如果失败,会显示超时消息。

参数说明:

-t:持续发送数据包,直到手动停止(Ctrl+C)。

-c [完成次数]:设置完成要求回应的次数。

-i [间隔秒数]:指定收发信息的间隔时间。

-l [前置载入]:设置在送出要求信息之前,先行发出的数据包大小。

-s [数据包大小]:设置数据包的大小。

-w [deadline毫秒]:在等待timeout毫秒后开始执行。

2、Traceroute/Tracepath命令

功能用途:Traceroute命令用于追踪数据包在网络上的传输路径,显示数据包从源到目标经过的所有路由器,这有助于确定网络路径中的瓶颈或故障点。

使用方法:在Windows系统中,使用tracert [目标IP或域名];在Linux或macOS系统中,使用traceroute [目标IP或域名],traceroute www.google.com。

参数说明:

-d:使用Socket层级的排错功能。

-f:极限检测。

-g:设置来源路由网关,最多可设置8个。

-i:使用指定的网络界面送出数据包。

-I:使用ICMP回应取代UDP资料信息。

-m:设置检测数据包的最大存活数值TTL的大小。

-n:直接使用IP地址而非主机名称。

-p:忽略普通的Routing Table,直接将数据包送到远端主机上。

-r:记录路由过程。

-s:设置送出要求信息的来源地址。

-t:设置服务类型TOS数值。

-v:详细显示指令的执行过程。

-w:设置等待远端主机回报的时间。

-x:开启或关闭数据包的正确性检验。

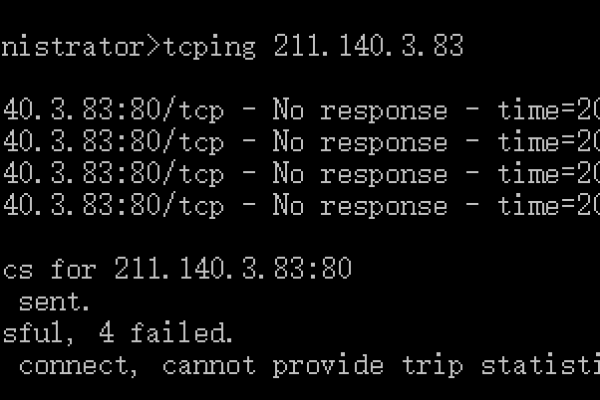

3、Telnet/Netcat命令

功能用途:Telnet命令用于远程登录到目标主机,测试特定端口的连通性,Netcat(nc)也具有类似功能,但通常更为灵活。

使用方法:在Windows系统中,可能需要先安装Telnet客户端;在Linux或macOS系统中,直接使用telnet [目标IP 端口]或nc -zv [目标IP 端口],telnet www.example.com 80。

参数说明:

-a:主动模式。

-l:监听模式,用于指定端口监听。

-p:本地端口。

-e:执行指定的命令。

-c:只连接一次。

4、DNS解析命令

功能用途:确保DNS服务器的正确性,可以使用nslookup或dig命令进行DNS查询。

使用方法:在Windows系统中,使用nslookup [域名];在Linux或macOS系统中,使用dig [域名],nslookup www.google.com。

参数说明:

-type=TYPE:指定查询的类型,如A、MX、NS等。

@nameserver:指定要使用的DNS服务器。

+time=secs:设置查询超时时间。

+retry=times:设置重试次数。

5、Speedtest CLI工具

功能用途:Speedtest CLI是一个基于命令行的网速测试工具,用于测量互联网连接的下载速度、上传速度、延迟和丢包率。

使用方法:首先下载并安装Speedtest CLI工具,然后使用speedtest –accept-license –accept-gdpr -s [服务器编号]命令进行测试。

参数说明:

--accept-license:接受许可协议。

--accept-gdpr:接受GDPR隐私政策。

-s:指定测试服务器编号。

--csv:输出CSV格式结果。

--share:生成分享链接。

--minimum X:设置最小速度限制。

--maximum X:设置最大速度限制。

--format=human|json|csv:设置输出格式。

6、iptables/firewall命令

功能用途:检查防火墙设置,确保网络连接不被防火墙阻挡。

使用方法:在Linux系统中,使用iptables -L查看规则;在Windows系统中,使用firewall命令,iptables -L。

参数说明:

-A:追加规则。

-D:删除规则。

-I:插入规则。

-R:替换规则。

-F:清空规则链。

-P:设置默认策略。

-Z:将规则计数器归零。

7、MTR命令

功能用途:MTR命令结合了ping和traceroute的功能,提供网络路径中每一跳的延迟和丢包信息。

使用方法:在Linux或macOS系统中,使用mtr [目标IP或域名],mtr www.google.com。

参数说明:

-4:仅使用IPv4。

-6:仅使用IPv6。

-a:反向DNS解析。

-n:不进行DNS解析。

-c:设置报告次数。

-f:设置第一个TTL值。

-h:打印帮助信息。

-i:设置ICMP Echo请求间隔。

-l:设置探测包的长度。

-m:设置最大TTL值。

-q:安静模式,只显示摘要。

-r:排除环回接口。

-s:设置源地址。

-t:设置超时时间。

-u:使用UDP协议。

-V:显示版本信息。

--report:生成报告文件。

8、Nmap命令

功能用途:Nmap是一个网络扫描工具,用于发现网络上的主机和服务,它可以扫描开放的端口、服务版本、操作系统类型等信息。

使用方法:在Linux或macOS系统中,使用nmap [选项] [目标IP或域名],nmap -sP 192.168.1.0/24。

参数说明:

-sP:Ping扫描,用于发现活动的主机。

-sS:TCP SYN扫描,用于发现开放的端口。

-sT:TCP connect()扫描,类似于telnet。

-sU:UDP扫描。

-sN:TCP Null扫描,绕过防火墙和IDS。

-sX:TCP 圣诞树扫描(Xmas Tree Scan)。

-O:尝试识别操作系统。

-sV:探测服务版本。

--script=<Lua script>:运行Nmap脚本引擎中的脚本。

--script=default:运行默认脚本集。

--script=<category>:运行指定类别的脚本。

--script=extras:运行额外的脚本。

--reason:显示端口状态的原因。

--open:仅显示开放的端口。

--closed:仅显示关闭的端口。

--filtered:仅显示被过滤的端口。

--unfiltered:仅显示未被过滤的端口。

--allports:扫描所有端口。

--top-ports <number>:扫描指定数量的最常见端口。

--datadir <directory>:指定Nmap的数据目录。

--send-eth、--send-icmp、--send-ip、--send-ipv6、--send-tcp、--send-udp、--send-udp6、--send-sctp、--send-dccp:控制发送的数据包类型。

--privileged:以特权用户身份运行Nmap。

--unprivileged:以非特权用户身份运行Nmap。

--interactive:启动Nmap的交互式shell。

--version:显示Nmap的版本号。

--debugging:启用调试模式。

--packet-trace:显示详细的数据包跟踪信息。

--reason:显示端口状态的原因。

--open:仅显示开放的端口。

--closed:仅显示关闭的端口。

--filtered:仅显示被过滤的端口。

--unfiltered:仅显示未被过滤的端口。

--allports:扫描所有端口。

--top-ports <number>:扫描指定数量的最常见端口。

--datadir <directory>:指定Nmap的数据目录。

--send-eth、--send-icmp、--send-ip、--send-ipv6、--send-tcp、--send-udp、--send-udp6、--send-sctp、--send-dccp:控制发送的数据包类型。

--privileged:以特权用户身份运行Nmap。

--unprivileged:以非特权用户身份运行Nmap。

--interactive:启动Nmap的交互式shell。

--version:显示Nmap的版本号。

--debugging:启用调试模式。

--packet-trace:显示详细的数据包跟踪信息。

--reason:显示端口状态的原因。

--open:仅显示开放的端口。

--closed:仅显示关闭的端口。

--filtered:仅显示被过滤的端口。

--unfiltered:仅显示未被过滤的端口。

--allports:扫描所有端口。

--top-ports <number>:扫描指定数量的最常见端口。

--datadir <directory>:指定Nmap的数据目录。

--send-eth、--send-icmp、--send-ip、--send-ipv6、--send-tcp、--send-udp、--send-udp6、--send-sctp、--send-dccp:控制发送的数据包类型。

--privileged:以特权用户身份运行Nmap。

--unprivileged:以非特权用户身份运行Nmap。

--interactive:启动Nmap的交互式shell。

--version:显示Nmap的版本号。

--debugging:启用调试模式。

--packet-trace:显示详细的数据包跟踪信息。

--reason:显示端口状态的原因。

--open:仅显示开放的端口。

--closed:仅显示关闭的端口。

--filtered:仅显示被过滤的端口。

--unfiltered:仅显示未被过滤的端口。

--allports:扫描所有端口。

--top-ports <number>:扫描指定数量的最常见端口。

--datadir <directory>:指定Nmap的数据目录。

--send-eth、--send-icmp、--send-ip、--send-ipv6、`#endregion相同wi一样扫不到啊我擦怎么搞

通过上述多种方法和工具,用户可以全面了解和测试自己的网络连接状态,包括连通性、速度、稳定性以及安全性等方面,从而采取相应的措施来优化和提升网络体验。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/388413.html