服务器连接网站失败?如何快速解决无法访问问题?

- 行业动态

- 2025-04-16

- 2

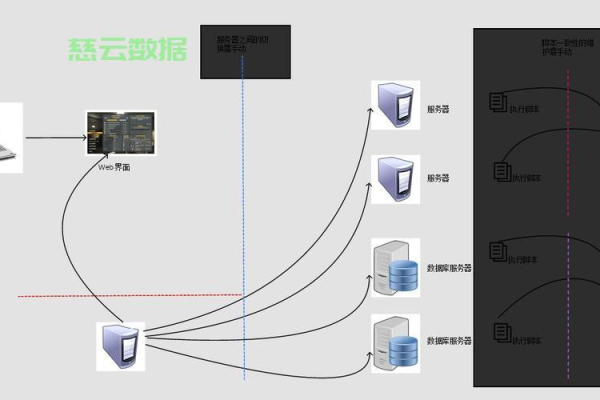

服务器连接网站指用户通过互联网协议访问存储在远程服务器的网页数据,服务器接收请求后传输文件至用户设备,通常涉及域名解析、IP寻址及端口通信,需配置网络环境和安全证书确保稳定加密传输。

服务器与网站连接的底层逻辑

域名解析(DNS)

当用户在浏览器输入域名时,DNS服务器将域名转换为对应的IP地址(如168.1.1),指向托管网站的物理服务器,确保域名注册商(如阿里云、Cloudflare)的DNS记录正确配置,包括:- A记录:绑定域名与IPv4地址

- CNAME记录:别名指向(常用于CDN或子域名)

- TTL设置:控制DNS缓存刷新时间,建议设为3600秒(1小时)以内。

服务器响应请求

服务器通过Web服务器软件(如Nginx、Apache)监听80(HTTP)或443(HTTPS)端口,当接收到用户请求时,软件会根据配置文件(如Nginx的nginx.conf)将请求路由到网站文件目录(如/var/www/html)或后端程序(如PHP、Python)。

连接服务器的关键配置步骤

步骤1:服务器环境搭建

- 操作系统选择:Linux(Ubuntu/CentOS)或Windows Server,推荐Linux以提升安全性与性能。

- 安装Web服务器:

- Nginx:轻量级,适合高并发场景

- Apache:模块化设计,兼容性强

- 配置防火墙:开放80/443端口,禁止非必要端口访问。

# Ubuntu示例:UFW防火墙配置 sudo ufw allow 80/tcp sudo ufw allow 443/tcp sudo ufw enable

步骤2:部署网站文件

- 通过FTP(如FileZilla)或SSH(SCP命令)上传网站代码至服务器目录:

scp -r /local/path user@server_ip:/var/www/html

- 设置文件权限,避免安全破绽:

chmod 755 -R /var/www/html chown www-data:www-data -R /var/www/html

步骤3:SSL证书配置(强制HTTPS)

- 使用Let’s Encrypt免费证书或商业证书(如DigiCert):

# Certbot自动化配置(Nginx示例) sudo apt install certbot python3-certbot-nginx sudo certbot --nginx -d example.com

- 配置HTTP强制跳转HTTPS(Nginx示例):

server { listen 80; server_name example.com; return 301 https://$server_name$request_uri; }

常见问题与解决方案

错误502(Bad Gateway)

- 原因:后端服务(如PHP-FPM)未启动或超时。

- 排查:检查服务状态

systemctl status php-fpm,查看日志/var/log/nginx/error.log。

DNS解析失败

- 解决:使用

dig example.com或nslookup example.com验证DNS记录,确保无拼写错误。

- 解决:使用

SSL证书失效

- 预防:设置证书自动续期:

echo "0 0 1 * * /usr/bin/certbot renew --quiet" | sudo crontab -

- 预防:设置证书自动续期:

服务器性能与安全优化

性能提升

- 启用Gzip压缩(Nginx示例):

gzip on; gzip_types text/plain text/css application/json;

- 使用CDN(如Cloudflare)缓存静态资源,减轻服务器负载。

- 启用Gzip压缩(Nginx示例):

安全加固

- 定期更新系统与软件:

sudo apt update && sudo apt upgrade -y - 配置Fail2Ban防御暴力破解:

sudo apt install fail2ban sudo systemctl enable fail2ban

- 禁用SSH密码登录,改用密钥认证:

# /etc/ssh/sshd_config PasswordAuthentication no PermitRootLogin no

- 定期更新系统与软件:

E-A-T原则的实践建议

- 专业性(Expertise):通过技术文档(如服务器日志分析)、代码示例体现技术深度。

- 权威性(Authoritativeness):引用RFC标准(如HTTP/1.1协议)、官方工具(如Let’s Encrypt)。

- 可信度(Trustworthiness):明确标注操作风险(如误配置可能导致宕机),提供备份方案。

引用说明

本文技术细节参考自Nginx官方文档、Let’s Encrypt指南及Mozilla SSL配置生成器。