服务器破绽是什么东西

- 行业动态

- 2025-04-12

- 3

在互联网技术高速发展的今天,服务器作为承载各类网站和应用的核心设备,其安全性直接关系到企业的命脉,当服务器存在安全缺口时,就如同将保险箱钥匙挂在公共场所——危险可能随时降临。

什么是服务器破绽?

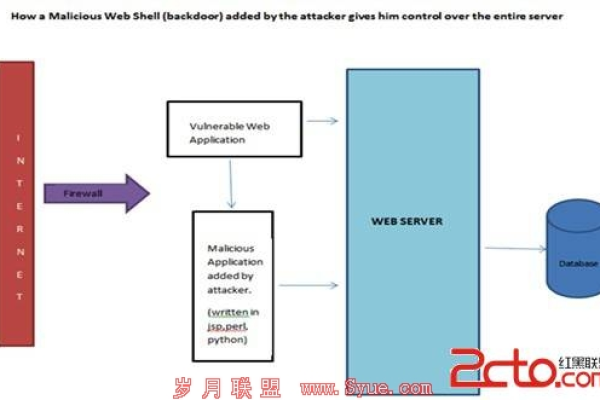

服务器破绽特指存在于服务器操作系统、应用软件或配置中的安全缺陷,这些缺口可能源于代码编写时的疏忽,系统更新延迟,或管理员操作不当,就像建筑物未锁的门窗,它们为攻击者提供了非规载入的通道,据统计,2024年全球企业因服务器破绽导致的经济损失高达420亿美元。

常见破绽类型剖析

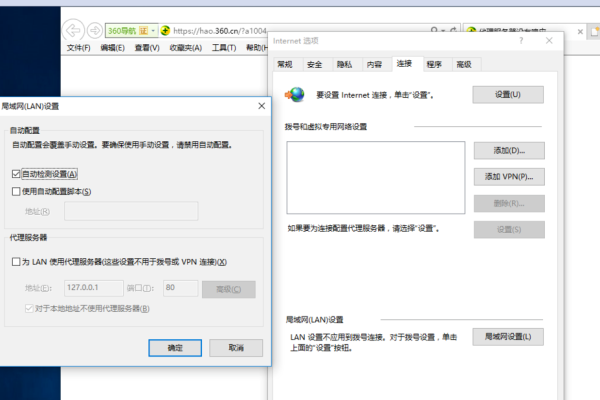

配置型缺口

管理员若未禁用默认账户(如Windows的Guest账户),或未关闭不必要的服务端口(如默认开启的21/FTP端口),等于直接将服务器控制面板暴露在破解面前,某电商平台曾因未加密的数据库配置遭攻击,导致百万用户信息泄露。更新滞后风险

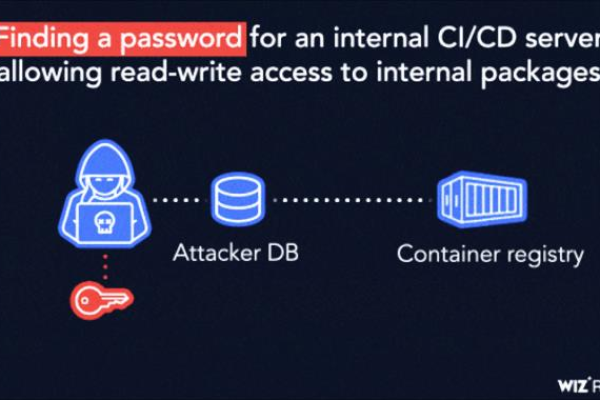

Apache Struts框架的CVE-2017-5638破绽事件就是典型案例,Equifax公司在破绽披露后未及时修补系统,致使1.43亿用户敏感数据被窃,公司股价当日暴跌13%。密码防护破绽

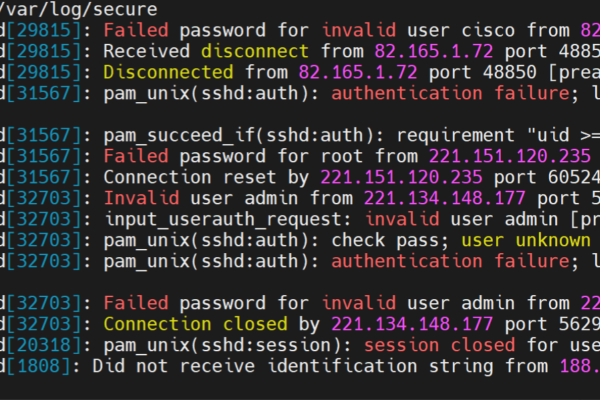

弱密码组合(如admin/123456)仍存在于23%的企业服务器中,攻击者通过暴力破解仅需4小时即可侵入这类系统,2022年某省政务云平台就因此遭勒索干扰攻击。

安全威胁全景图

- 数据劫持:SQL注入攻击每年导致约30万网站数据泄露

- 服务瘫痪:DDoS攻击峰值流量已达3.47Tbps

- 合规风险:GDPR实施后,欧盟已开出单笔7.46亿欧元的罚单

- 品牌危机:83%用户表示会停止使用发生过数据泄露的平台

七层防护体系构建

自动化更新机制

部署WSUS(Windows Server Update Services)或配置yum-cron(Linux),确保补丁在CVE发布72小时内完成安装,医疗行业强制要求关键系统实施此措施。最小权限原则

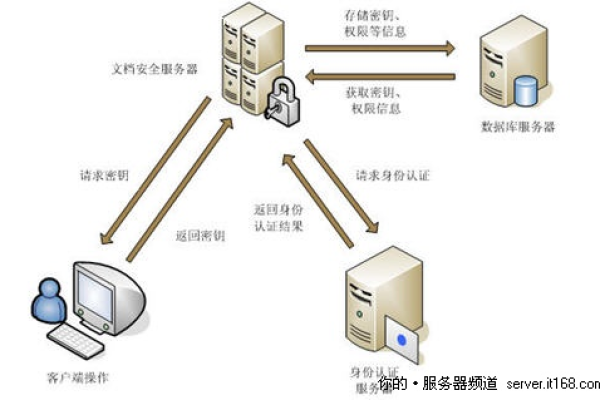

采用RBAC(基于角色的访问控制)模型,数据库账户严格遵循SELECT/INSERT权限分离,金融系统要求每季度执行权限审计。

动态防御系统

下一代防火墙(NGFW)需开启IPS(载入防御系统),Web应用防火墙(WAF)应配置OWASP TOP 10防护规则,某银行部署AI驱动的WAF后,攻击拦截率提升至99.6%。密码策略升级

强制使用16位以上混合字符,启用双因素认证(2FA),Google云平台要求每90天更换密钥,并禁止重复使用近5次密码。攻防演练常态化

聘请通过CREST认证的白帽团队,每年开展两次渗透测试,某央企通过持续红蓝对抗演练,将平均破绽修复时间缩短至4.7天。灾备体系构建

采用3-2-1备份原则:3份副本、2种介质、1处离线存储,结合CDP(持续数据保护)技术,政务系统要求RTO(恢复时间目标)≤15分钟。

安全态势感知

部署SIEM(安全信息和事件管理)系统,整合服务器日志、网络流量、终端行为等多维度数据,某互联网公司通过机器学习算法,实现98%的异常行为自动识别。

当企业建立起涵盖预防、检测、响应的闭环安全机制时,服务器就不再是网络攻击的突破口,而是转变为数字经济时代的坚固堡垒,安全防护不是选择题,而是数字化生存的必答题。

本文参考了NIST SP 800-123安全配置指南、OWASP服务器安全清单、MITRE CVE破绽数据库等权威资料,文中提及的Equifax案例数据源自美国众议院监察报告,金融行业防护指标参照了PCI DSS 4.0标准。