linux登陆次数锁定

- 行业动态

- 2024-01-01

- 4739

您可以使用PAM模块来限制Linux用户的登录次数。您可以在/etc/pam.d/sshd文件中添加以下配置: auth required pam_tally2.so deny=5 unlock_time=300 even_deny_root root_unlock_time=300。这将锁定用户帐户,直到他们解锁为止,如果他们在5次登录失败后尝试登录,则需要等待300秒才能再次尝试登录 。

简介

Linux操作系统以其稳定性和安全性受到广泛关注,为了进一步提高系统的安全性,可以设置用户在连续登录失败一定次数后自动锁定账户,本文将介绍如何在Linux系统中实现这一功能。

实现原理

用户登录失败次数的统计是通过PAM(Pluggable Authentication Modules,可插拔认证模块)框架实现的,PAM框架提供了一套灵活的认证机制,可以通过配置文件来实现各种认证方式,在本例中,我们将使用pam_tally2模块来记录用户登录失败的次数。

配置方法

1、安装pam_tally2模块

在Debian/Ubuntu系统中,可以使用以下命令安装:

sudo apt-get install libpam-modules

在CentOS/RHEL系统中,可以使用以下命令安装:

sudo yum install pam-libs

2、编辑/etc/pam.d/common-auth文件

在/etc/pam.d/common-auth文件中,添加以下内容:

auth required pam_tally2.so deny=5 unlock_time=3600 authfail audit deny=5 unlock_time=3600

这里的参数含义如下:

deny=5:允许用户连续输入错误密码的最大次数为5次。

unlock_time=3600:用户输入错误密码达到最大次数后,账户被锁定的时间(单位:秒),这里设置为3600秒,即1小时。

authfail audit deny=5 unlock_time=3600:记录用户登录失败的审计信息,包括最大尝试次数、锁定时间等。

3、保存并退出编辑器。

4、重启系统或重新登录以使配置生效。

相关问题与解答

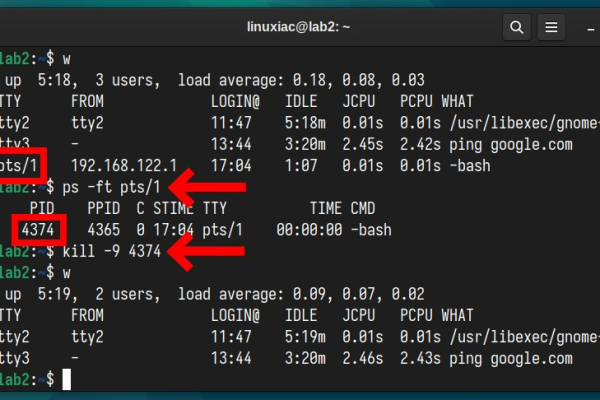

1、如何查看用户的登录失败次数?

答:lastb命令可以查看用户的登录失败次数,使用方法如下:

sudo lastb [username] | grep 'Failed password' | wc -l

[username]需要替换为实际的用户名,这个命令会输出用户最近一次登录失败后的连续失败次数,如果要查看其他用户的登录失败次数,可以将[username]替换为相应的用户名。

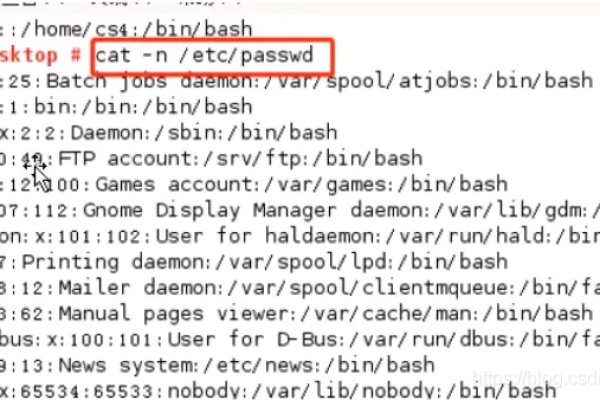

2、如何解锁一个被锁定的账户?

答:使用passwd命令可以解锁一个被锁定的账户,使用方法如下:

sudo passwd [username]

[username]需要替换为实际的用户名,输入正确的密码后,账户将被解锁。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/363771.html