backtrack linux

- 行业动态

- 2025-04-10

- 4

BackTrack Linux是一款专为渗透测试和网络安全审计设计的开源操作系统,集成了Metasploit、Nmap等大量安全工具,用于破绽评估、网络探测及攻防演练,其基于Ubuntu开发,界面简洁高效,曾是安全研究人员和道德破解的首选平台,2013年停止更新后被Kali Linux取代。

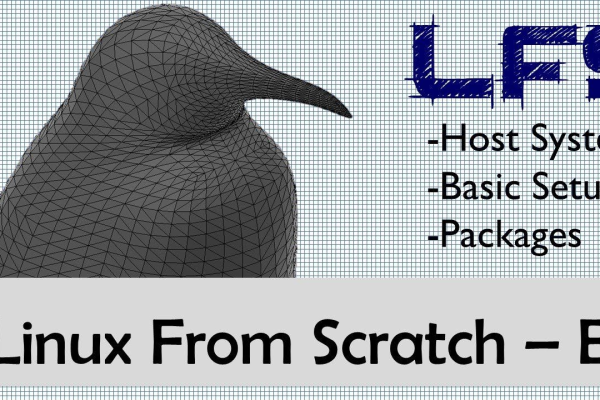

BackTrack Linux曾是网络安全领域最具影响力的渗透测试工具之一,其诞生与发展深刻影响了现代信息安全行业,作为Kali Linux的前身,BackTrack为安全研究人员、白帽破解和系统管理员提供了完整的工具链,至今仍是许多从业者的启蒙平台,以下从技术特性、应用场景和演进历程三个维度展开解析。

技术架构与核心组件

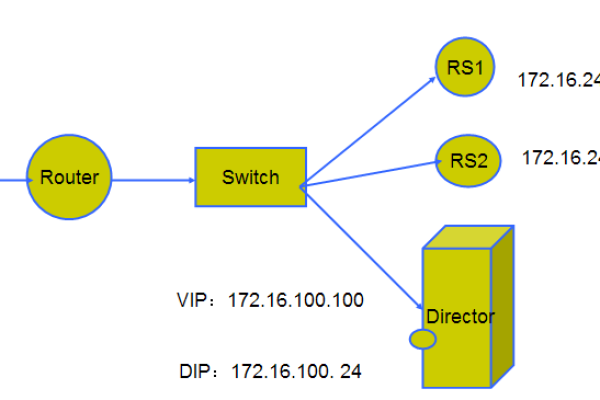

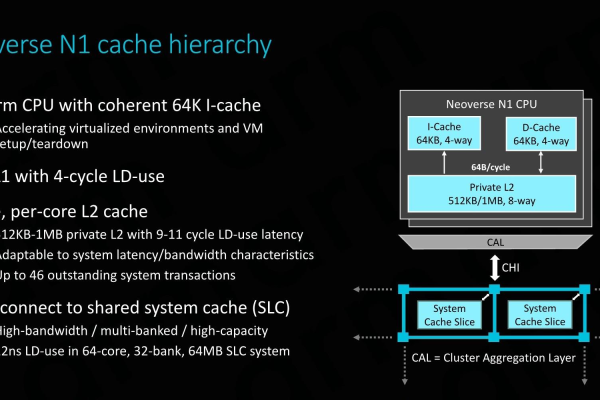

BackTrack基于Ubuntu系统构建,默认搭载超过300款专业工具,覆盖网络扫描、破绽利用、密码破解和无线安全四大领域,其内核模块支持广泛的硬件适配,尤其以无线网卡驱动优化著称,例如对RTL-SDR和Alfa系列芯片组的深度兼容。

关键组件包括:

- Metasploit Framework:3.7版本提供超过1,800个破绽利用模块

- Nmap(网络映射器):支持SYN stealth扫描、操作系统指纹识别

- Aircrack-ng套件:实现802.11协议破解与WEP/WPA-PSK分析

- Wireshark:实时流量捕获与协议解码

- Armitage:可视化渗透测试协作平台

系统采用LIVE CD模式运行,支持持久化存储配置,用户可在不安装的情况下通过USB设备启动完整环境,其内核参数经过特殊调优,例如设置net.ipv4.conf.all.route_localnet=1以支持本地网络重定向。

典型应用场景

企业安全审计

- 执行主机发现与端口扫描(TCP Connect/SYN)

- 验证CVE破绽的本地/远程利用可能性

- 生成OWASP TOP 10风险报告

无线网络渗透

- 实施WPA2-PSK握手包捕获与字典破解

- 创建反面AP实施中间人攻击(MITM)

- 分析蓝牙低功耗(BLE)协议破绽

数字取证调查

- 使用Autopsy进行磁盘镜像分析

- 通过Scalpel恢复删除文件

- 内存取证工具Volatility的应用

历史演进与技术传承

BackTrack历经5个主要版本迭代:

- 2006年:BackTrack 1.0发布,整合WHax和Auditor项目

- 2010年:BackTrack 4引入RFID工具与ARM架构支持

- 2012年:最终版BackTrack 5 R3停止更新

- 2013年:Offensive Security团队重构代码库,推出Kali Linux

技术革新重点包括:

- 从Ubuntu转向Debian作为基础系统

- 引入基于Git的软件包管理系统

- 实现ARM设备(树莓派、Chromebook)原生支持

- 增加对IPv6和云环境渗透测试的支持

现代替代方案

尽管BackTrack已停止维护,其技术遗产在Kali Linux中得到延续,建议用户迁移至Kali以获得:

- 持续的安全更新(CVE响应时间<72小时)

- 容器化部署(Docker/Kubernetes集成)

- 云渗透测试工具(AWS EC2/Azure工具链)

- 自动化脚本框架(Kali-Docs与Bash脚本库)

对于需要运行BackTrack的特殊场景,可通过虚拟机加载历史镜像(建议使用VirtualBox 6.1+配合扩展包),但需注意:2015年后发现的破绽(如Shellshock、Heartbleed)在原始系统中无修复补丁。

参考:

- Offensive Security官方文档库(2024版)

- Kali Linux技术白皮书

- 《渗透测试实践指南》第4版(ISBN 978-1-59327-564-8)

- 国际网络安全协会(ICSA)2012年度报告

- 维基百科词条”BackTrack”修订历史