什么是ASP注入中转?它如何工作?

- 行业动态

- 2024-11-21

- 4219

ASP 注入中转是指攻击者通过在输入的参数中插入反面 SQL 代码,利用应用程序对数据库的操作来执行这些代码,从而实现对数据库的非规访问或破坏。

在当今的互联网时代,网络安全已经成为一个至关重要的话题,随着技术的发展,破解攻击手段也在不断升级,ASP注入攻击就是一种常见的网络攻击方式,本文将详细介绍ASP注入中转的相关知识,帮助大家更好地了解这种攻击方式,并提供一些防范措施。

什么是ASP注入攻击?

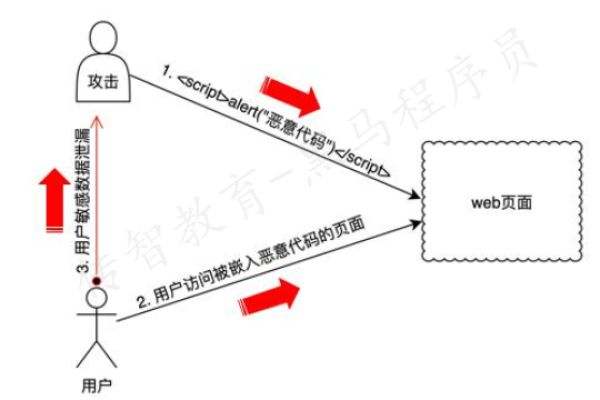

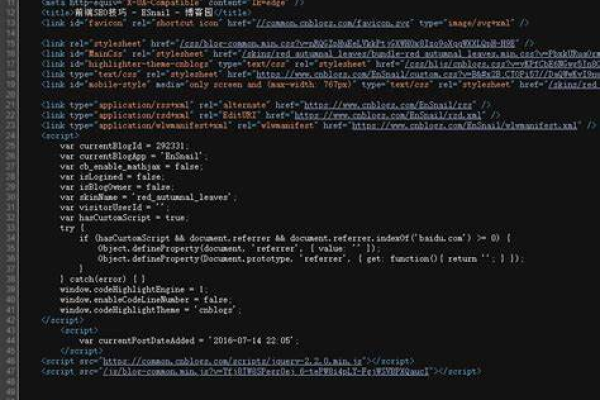

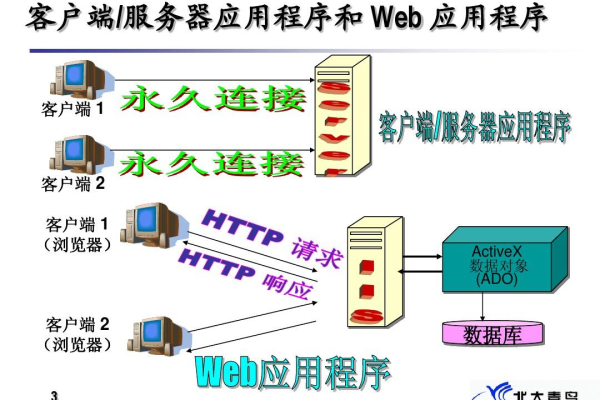

ASP(Active Server Pages)是一种服务器端脚本语言,用于生成动态网页内容,当用户在浏览器中输入网址时,服务器会解析ASP代码并生成相应的HTML页面返回给用户,如果开发者没有对用户输入进行充分的验证和过滤,破解就有可能通过构造反面的输入数据来执行任意的SQL语句,从而实现对数据库的攻击,这就是所谓的ASP注入攻击。

ASP注入中转的原理

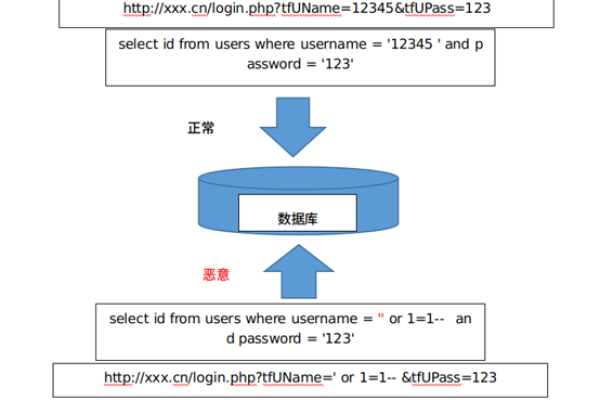

ASP注入中转是指破解通过构造特殊的输入数据,使得原本应该直接传递给数据库的查询语句被修改为其他形式的查询语句,从而达到绕过安全检测的目的,破解可以利用以下几种方法实现ASP注入中转:

1、利用特殊字符:空格、逗号、分号等特殊字符可以作为分隔符,使得原本连续的字符串被分割成多个部分,这样,破解就可以在每个部分之间插入自己的反面代码。

2、利用注释符号:在SQL语句中,可以使用“–”或“/* */”来表示注释,破解可以在这些符号之间插入自己的反面代码,从而避免被安全检测发现。

3、利用函数调用:在SQL语句中,可以使用各种内置函数来实现复杂的操作,破解可以利用这些函数来构造反面的查询语句。

4、利用逻辑运算符:在SQL语句中,可以使用AND、OR等逻辑运算符来组合多个条件,破解可以利用这些运算符来构造反面的查询语句。

5、利用子查询:在SQL语句中,可以使用子查询来实现复杂的查询需求,破解可以利用子查询来构造反面的查询语句。

如何防范ASP注入攻击?

要防范ASP注入攻击,需要从以下几个方面入手:

1、严格验证用户输入:对于所有来自用户的输入数据,都要进行严格的验证和过滤,确保输入数据符合预期的格式和范围,避免包含反面代码。

2、使用参数化查询:在进行数据库查询时,尽量使用参数化查询而不是直接拼接SQL语句,这样可以避免因为用户输入而引发的安全问题。

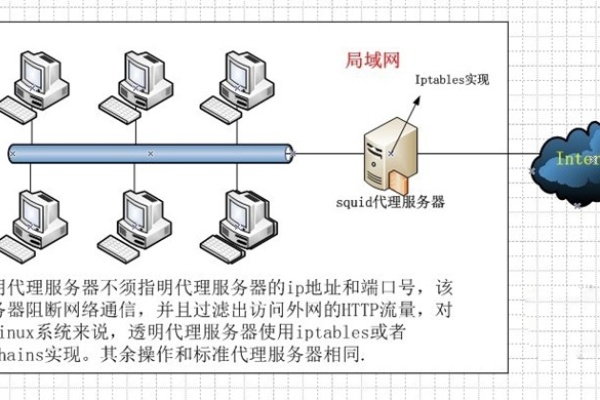

3、设置合理的权限:为不同的用户分配合适的数据库访问权限,避免因为权限过大而导致的安全风险。

4、定期更新和维护:及时关注相关的安全破绽和补丁信息,定期更新和维护系统软件,以降低被攻击的风险。

相关问答FAQs

Q1: 什么是ASP注入攻击?

A1: ASP注入攻击是一种针对ASP应用程序的网络攻击方式,破解通过构造反面的输入数据来执行任意的SQL语句,从而实现对数据库的攻击,这种攻击方式可能会导致敏感信息的泄露、数据丢失或者系统瘫痪等问题。

Q2: 如何防范ASP注入攻击?

A2: 要防范ASP注入攻击,需要从以下几个方面入手:严格验证用户输入、使用参数化查询、设置合理的权限以及定期更新和维护系统软件等,只有做好这些防护措施,才能有效地降低被攻击的风险。

到此,以上就是小编对于“asp 注入中转”的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位朋友在评论区讨论,给我留言。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/280927.html