如何有效进行破绽扫描和利用?实战教程解析

- 行业动态

- 2024-08-14

- 3689

《破绽扫描实战:手把手教你如何进行 破绽扫描和利用》是一本指导读者进行安全检测的实用教程。书中通过实际案例,详细讲解了使用工具进行系统弱点扫描的步骤,并提供了破绽利用的方法。适合网络安全专业人士和对此感兴趣的读者学习参考。

手把手教你如何进行破绽扫描和利用

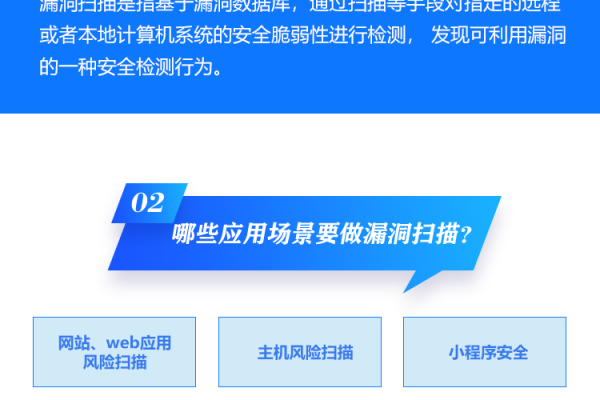

在信息安全领域,破绽扫描是一项至关重要的工作,它能够帮助安全专家发现系统中的弱点,并采取相应的措施加以修补,本教程将介绍破绽扫描的基本概念、常用工具以及实际操作步骤,帮助你掌握这一技能。

破绽扫描基础

定义: 破绽扫描是自动检测计算机系统、网络或应用程序中安全破绽的过程。

目的: 通过识别潜在的安全风险来防止未授权访问和数据泄露。

分类: 被动扫描与主动扫描。

被动扫描:监视网络流量而不干预系统运行。

主动扫描:发送特定请求到目标系统以触发响应。

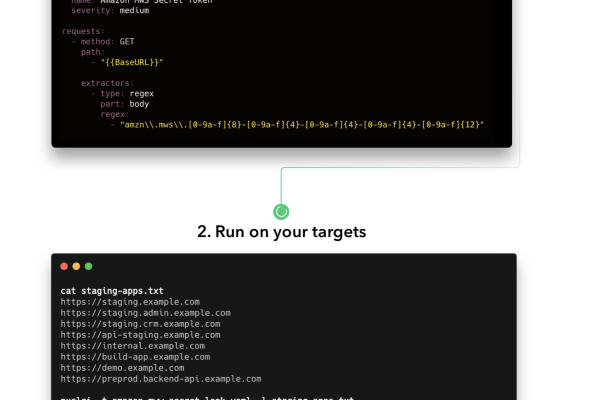

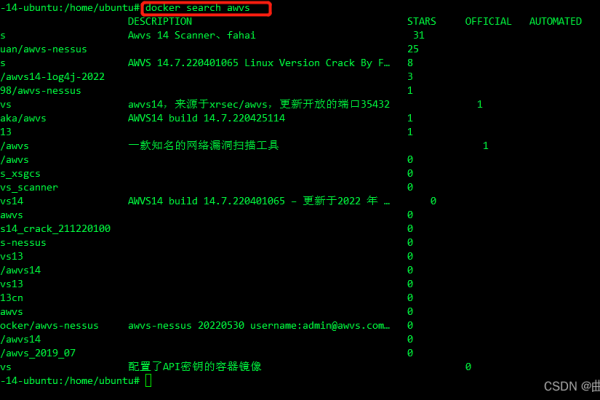

常用工具介绍

1、Nessus:广泛使用的破绽扫描工具,适用于多种操作系统。

2、OpenVAS:开源破绽扫描程序,具有强大的扫描能力。

3、Nmap:网络探测和安全审计工具,也可用于破绽扫描。

4、Burp Suite:主要用于Web应用的安全测试,包括破绽扫描功能。

实战操作步骤

准备阶段

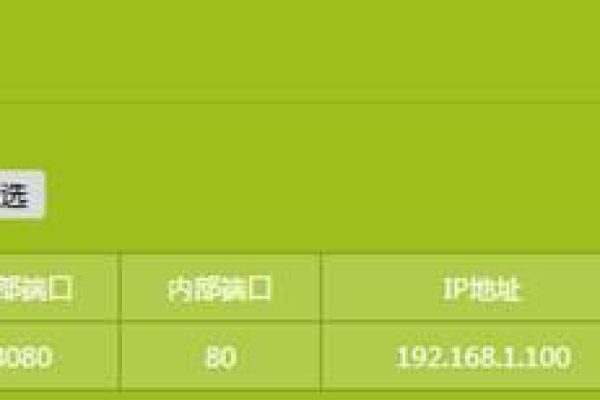

确定扫描范围:选择要扫描的网络段或特定主机。

获取必要权限:确保拥有执行扫描所需的管理员或相应权限。

配置工具:设置扫描参数,如扫描类型、时间等。

执行扫描

启动扫描工具。

输入目标信息,如IP地址范围或域名。

选择扫描策略,例如全面扫描或快速扫描。

开始扫描过程。

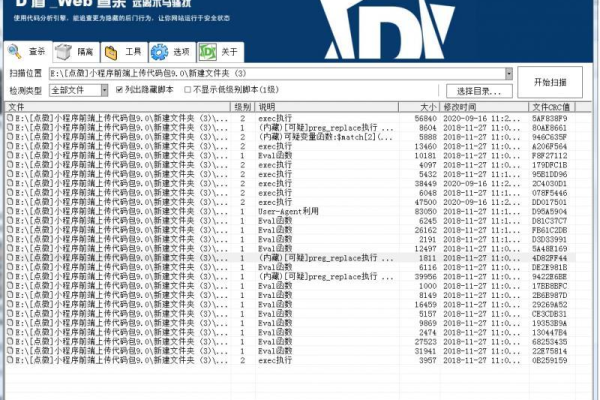

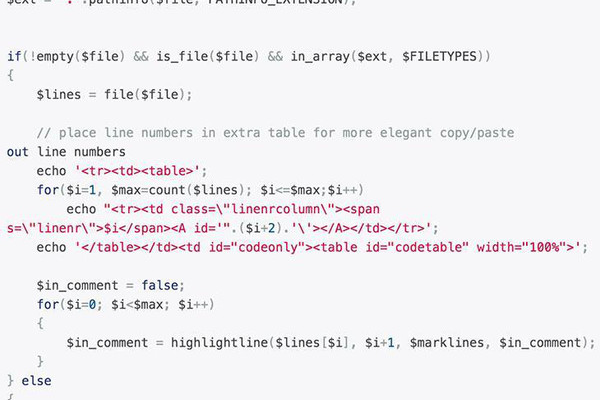

分析结果

查看扫描报告。

识别关键破绽和风险等级。

对结果进行分类,如按照破绽类型或影响程度。

修复与验证

根据扫描结果,制定修复计划。

实施补丁管理或其他安全措施。

重新扫描以验证破绽是否已被修复。

表格示例:破绽扫描结果摘要

| 破绽ID | 描述 | 风险等级 | 修复建议 |

| CVExxxx | SQL注入 | 高 | 应用补丁,审查输入验证逻辑 |

| CVEyyyy | 跨站脚本攻击 | 中 | 清理用户输入,使用CSP |

| CVEzzzz | 未加密的敏感数据 | 低 | 加强数据传输安全,使用SSL/TLS加密 |

相关问题与解答

Q1: 破绽扫描能否保证系统100%安全?

A1: 不能,破绽扫描可以大幅度提升系统安全性,但没有任何工具或方法能够保证系统100%安全,安全是一个持续的过程,需要定期更新和评估。

Q2: 破绽扫描会不会影响系统性能?

A2: 会的,尤其是主动扫描可能会对系统性能造成一定影响,因为它需要发送大量请求来检测破绽,通常建议在系统负载较低时进行破绽扫描。

提供了一个关于破绽扫描的实战指南,从基本概念到实际操作步骤都有所涵盖,破绽扫描只是安全管理的一个环节,有效的安全管理还需要结合其他安全措施和最佳实践。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/218895.html