cc防御策略_配置CC攻击防护规则防御CC攻击

- 行业动态

- 2024-06-10

- 3244

配置CC攻击防护规则,限制单个IP的连接数、请求速率和并发连接数,过滤异常流量,保护网站免受CC攻击。

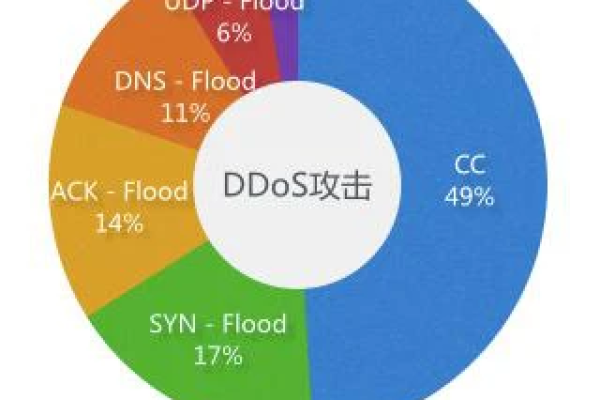

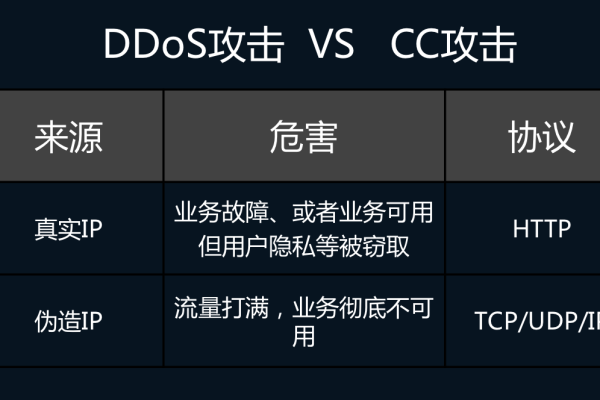

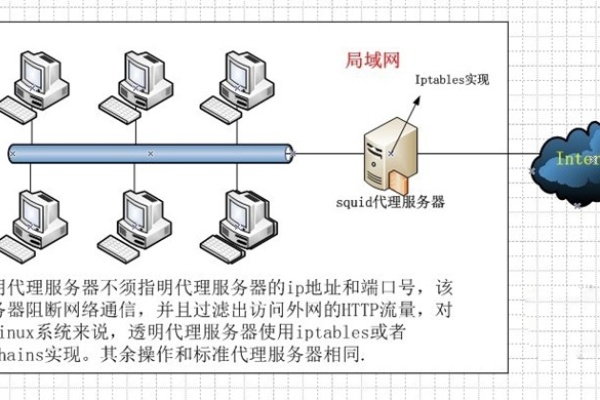

CC攻击是一种常见的网络攻击方式,它通过发送大量的请求来消耗目标服务器的资源,导致服务器无法正常响应其他用户的请求,为了防御CC攻击,可以采取以下策略和配置相应的防护规则:

1、限制请求频率:

设置IP访问频率限制:根据每个IP地址在一定时间内的请求次数进行限制,超过限制的请求将被拒绝。

设置用户访问频率限制:根据每个用户在一定时间内的请求次数进行限制,超过限制的请求将被拒绝。

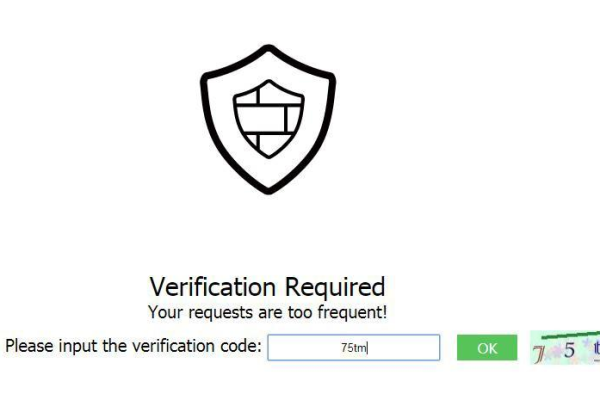

2、使用验证码机制:

在用户登录、注册等关键操作时添加验证码验证,防止机器人自动提交请求。

可以使用图形验证码、短信验证码或滑动验证码等方式进行验证。

3、使用Session管理:

为每个用户生成唯一的Session ID,并将其保存在服务器端。

在每次请求中验证Session ID的有效性,无效的Session ID将被拒绝。

4、使用WAF(Web应用防火墙):

WAF能够检测和过滤反面请求,包括CC攻击。

根据业务需求配置WAF的规则,例如限制请求速率、识别特定的HTTP头部字段等。

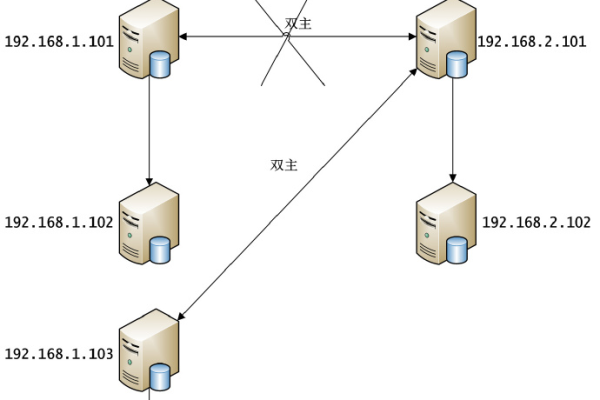

5、使用负载均衡器:

将流量分发到多个服务器上,分散请求压力。

负载均衡器可以根据服务器的负载情况动态调整流量分配策略。

6、监控和日志分析:

实时监控系统的请求流量和资源利用率,及时发现异常情况。

对日志进行分析,识别出反面请求的特征,并及时采取相应的防御措施。

相关问题与解答:

问题1:如何判断一个请求是否属于CC攻击?

答:可以通过以下特征来判断一个请求是否属于CC攻击:

请求来源IP地址是否具有规律性或重复性;

请求的UserAgent字段是否相同或相似;

请求的URL是否相同或相似;

请求的时间间隔是否过于密集。

问题2:如何应对大规模的CC攻击?

答:面对大规模的CC攻击,可以采取以下措施:

增加服务器的处理能力,例如增加带宽、升级硬件设备等;

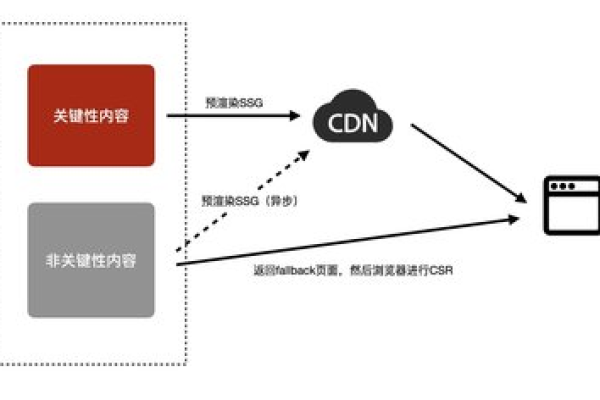

使用CDN(内容分发网络)来分担流量压力;

配置反向代理服务器,将反面请求转发到黑名单IP地址;

与运营商合作,封锁反面IP地址。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/145088.html