4核8GB服务器的性能极限,它究竟能胜任哪些任务?

- 行业动态

- 2024-08-02

- 4

在当今的云计算时代,服务器配置的选择对于满足不同业务需求至关重要,4核8G的服务器作为一款中等配置的云服务器,其在处理中小型业务时展现出了不错的性能,具备这样配置的服务器能够完成哪些任务?本文将详细探讨4核8G服务器的潜在用途。

1、支持中小企业日常运营:对于中小企业而言,4核8G的服务器通常能够满足其日常的业务处理需要,如企业官网托管、轻量级ERP系统运行等,这种配置的服务器可以承载每日访问量不是极其庞大的企业网站,同时运行一些基础的办公软件和管理系统。

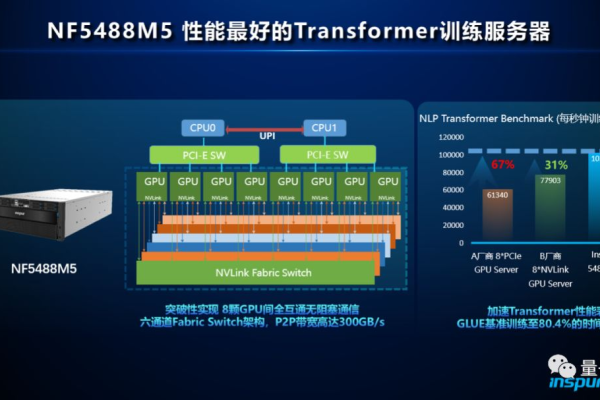

2、数据处理和存储:4核CPU配合8G内存,能够进行有效的数据处理作业,适合数据库应用、数据分析和备份等操作,尤其适合中小型数据库应用,如MySQL、PostgreSQL的中小实例,该配置服务器还可用于存储重要文件和资料,确保数据的安全和可靠存取。

3、开发测试环境搭建:对于软件开发者而言,4核8G服务器是搭建开发及测试环境的不错选择,它能够承载多个虚拟机,运行各种编译、测试工具,为开发团队提供灵活的代码编写、程序测试服务。

4、网络媒体服务:该配置服务器能作为媒体服务器使用,管理和传输视频、音频内容至用户,它支持流媒体管理平台,可作为视频点播或直播服务的后端服务器,处理高并发的数据请求。

5、游戏服务器:4核8G服务器还可以作为在线游戏的服务器,尤其适合中小型多人在线游戏,它能够处理游戏逻辑运算,以及玩家之间的互动数据传输。

6、邮件和Web服务器:作为邮件服务器,4核8G配置可以支持企业级的邮件系统运作,实现邮件的收发、过滤与备份等功能,它也能够作为Web服务器,托管中小型网站,处理来自用户的HTTP请求。

7、远程会议系统:在远程工作和视频会议日益普及的今天,4核8G服务器可作为在线会议系统的后端服务器,支持多方视频会议、屏幕共享和实时互动等功能。

4核8G服务器是一款性价比较高的云服务器配置,能够满足多种中小型业务的计算需求,无论是用于日常的企业运营、数据处理、软件开发、媒体内容分发、游戏服务承载、邮件及Web服务托管,还是作为远程会议系统的支撑,它都能发挥出稳定高效的性能。

接下来的内容,将为读者解答两个与4核8G服务器相关的常见问题:

FAQs

Q1: 4核8G服务器能否支持大数据分析?

Q1回答:对于初步的大数据处理和分析任务,4核8G服务器是可以胜任的,但如果涉及到复杂的数据分析、机器学习等高级作业,该配置可能会有些吃力,建议考虑更高配置的服务器。

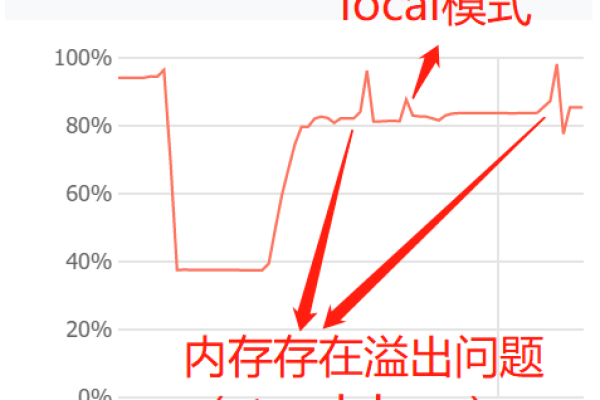

Q2: 如何优化4核8G服务器的性能?

Q2回答:可以通过以下几种方式来优化性能:1. 定期更新系统和软件,保证运行最新版本;2. 根据应用需求合理分配内存和CPU资源;3. 使用性能监控工具,及时发现并解决可能的性能瓶颈;4. 适当地使用缓存技术,加快数据读取速度。