美国云服务器推荐

- 行业动态

- 2024-04-30

- 9

美国云服务器推荐考虑Amazon Web Services (AWS), Google Cloud Platform (GCP), Microsoft Azure,它们提供高性能、可靠性及广泛的服务。

美国云服务器的优势

在全球化的数字经济中,美国云服务器因其技术先进、服务稳定和安全性高等特点,成为众多企业和个人用户的首选,以下是选择美国云服务器的一些主要优点。

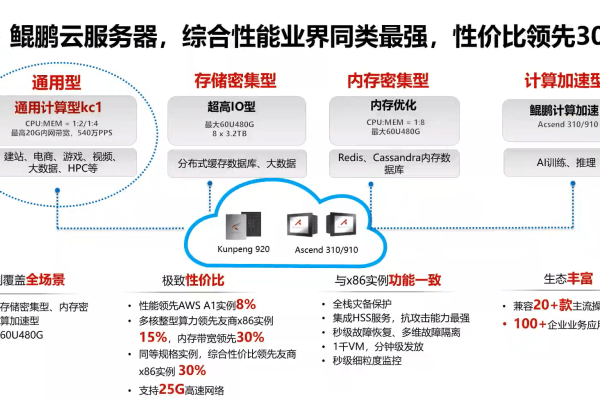

1、先进的技术基础设施

高性能硬件:美国云服务提供商通常配备最新的计算、存储和网络硬件,为用户提供强大的性能支持。

优化的软件解决方案:集成了多种优化的软件解决方案,包括操作系统、数据库管理和安全措施等。

2、可靠性与稳定性

数据中心管理:拥有严格的物理和网络安全措施,确保数据中心的稳定运行。

冗余系统设计:采用多线路接入、备用电源和冷却系统,确保服务的连续性。

3、灵活的服务选项

弹性伸缩:用户可以根据需求轻松增加或减少资源,实现资源的弹性伸缩。

多样化的服务:提供从基础虚拟服务器到专业的大数据处理等多种云服务选项。

4、安全性

数据保护:采取多层次的安全措施,包括防火墙、载入检测系统和数据加密等。

合规性:符合国际安全标准和法规要求,如GDPR、HIPAA等。

5、成本效益

按需付费:用户只需为实际使用的资源支付费用,无需前期大量投资。

隐藏成本少:透明的定价策略,用户能够清晰了解费用构成。

6、客户服务与支持

24/7客户支持:提供全天候的客户服务和技术支持。

专业团队:拥有专业的技术团队,能够快速响应并解决用户问题。

7、地理位置优势

连接全球市场:美国作为互联网的中心节点之一,云服务器具有较低的延迟和更好的全球连通性。

本地化服务:对于特定地区或国家的用户,美国云服务器可能提供更好的本地化服务和数据镜像。

选择美国云服务器可以为企业和个人用户提供一系列的好处,包括访问先进技术、享受稳定的服务、灵活的配置选项、高级的数据安全保护、成本效益以及专业的客户支持,无论是面向全球市场还是特定区域,美国云服务器都是一个值得考虑的选择。