如何高效配置克隆后的虚拟机?

- 行业动态

- 2024-10-04

- 3247

虚拟机克隆后,需要重新配置网络、存储和安全设置,确保其正常运行。

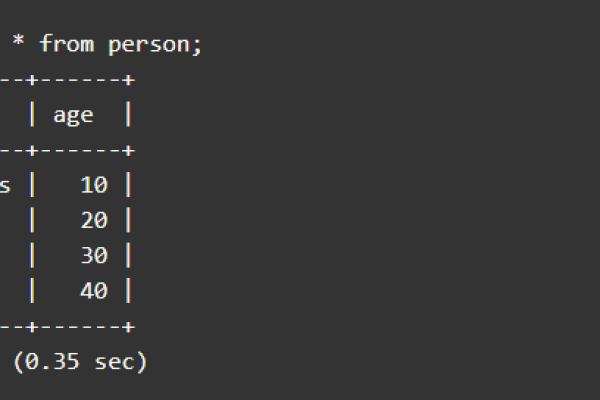

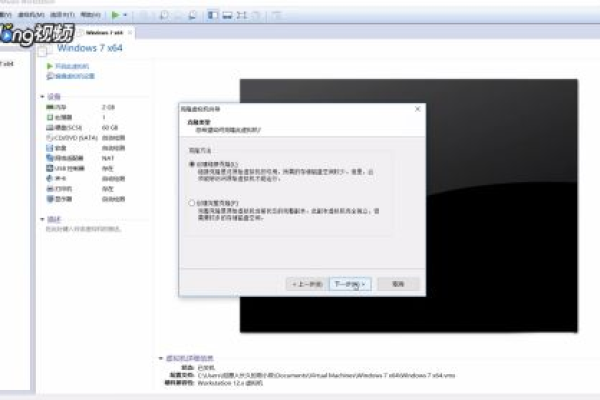

虚拟机克隆后的配置是一个关键步骤,以确保新克隆的虚拟机能够正常运行并适应新的网络环境,以下将详细介绍虚拟机克隆后的配置步骤:

虚拟机克隆后的配置

| 步骤 | |

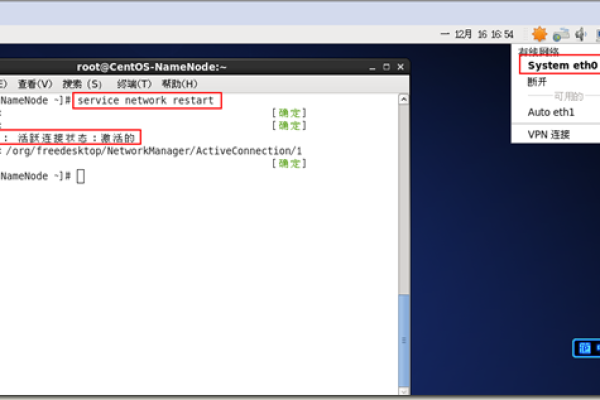

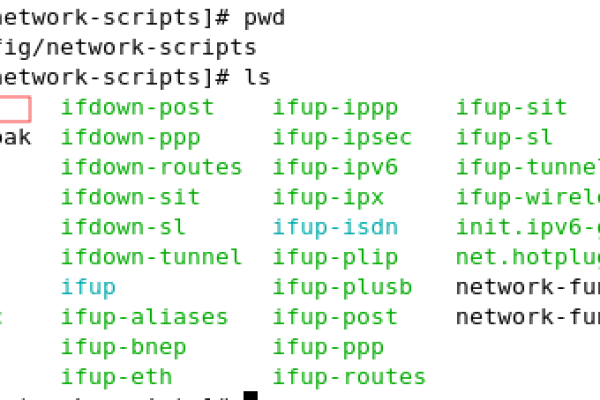

| 1. 修改网络设置 | 克隆后的虚拟机需要重新配置网络,包括IP地址、子网掩码、网关等,这可以通过操作系统的网络设置或配置文件来实现。 |

| 2. 更新主机名和MAC地址 | 为避免冲突,需要为虚拟机指定一个新的主机名和MAC地址,这通常涉及到编辑网络配置文件和/或使用系统工具来生成新的MAC地址。 |

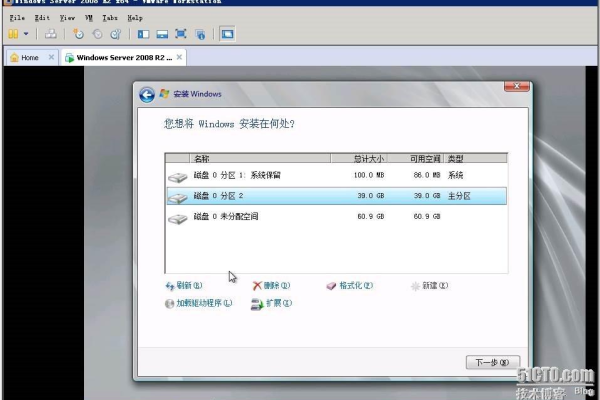

| 3. 更新UUID | 克隆的虚拟机通常会有相同的UUID,需要更改以避免冲突,这可以通过重新生成UUID来完成。 |

| 4. 更新安装包和密钥 | 克隆后的虚拟机可能会保留原始虚拟机的安装包和密钥信息,需要更新以避免混淆和授权问题。 |

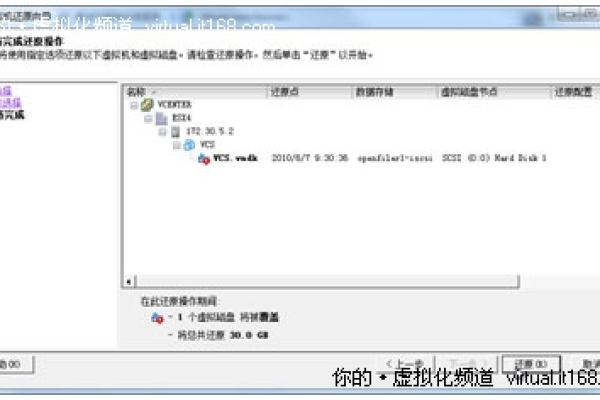

| 5. 调整资源配置 | 根据实际需求调整虚拟机的CPU、内存和磁盘资源分配,以提高性能和可用性。 |

| 6. 配置安全策略 | 包括设置防火墙规则、启用安全审计功能等,以保护系统和数据的安全。 |

| 7. 备份和监控 | 配置虚拟机的数据备份和性能监控,确保数据安全和系统稳定运行。 |

相关问题与解答

问题1:为什么需要修改克隆虚拟机的MAC地址和UUID?

答:克隆虚拟机时,源虚拟机的MAC地址和UUID会被复制到新虚拟机中,如果不进行修改,多个虚拟机会有相同的MAC地址和UUID,这会导致网络冲突和系统识别问题,为了避免这些问题,需要为每个克隆的虚拟机生成唯一的MAC地址和UUID。

问题2:如何确保克隆后的虚拟机安全性?

答:确保克隆后的虚拟机安全性需要采取以下几个措施:

1、更新安全补丁:及时应用最新的安全补丁和更新,以修复已知的安全破绽。

2、配置防火墙:根据实际需求配置防火墙规则,限制不必要的入站和出站流量。

3、访问控制:设置强密码和访问控制列表,限制对虚拟机的访问。

4、定期备份:定期备份虚拟机的数据和配置,以便在发生故障时能够快速恢复。

5、监控和审计:使用监控工具跟踪虚拟机的活动,并定期审查日志文件以检测任何异常行为。

通过上述措施,可以大大降低克隆虚拟机的安全风险,确保系统的稳定性和数据的完整性。

到此,以上就是小编对于“虚拟机克隆后配置_配置虚拟机”的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位朋友在评论区讨论,给我留言。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/97812.html