香港服务器防御cc攻击的方法有哪些

- 行业动态

- 2024-01-31

- 5

香港服务器防御CC攻击的方法有哪些

随着互联网的普及和发展,网络安全问题日益严重,CC攻击是一种常见的网络攻击手段,它通过大量的并发请求,消耗服务器资源,导致正常用户无法访问网站,对于使用香港服务器的企业和个人来说,了解如何防御CC攻击是非常重要的,本文将介绍一些有效的防御CC攻击的方法。

1、限制IP访问频率

限制IP访问频率是防御CC攻击的一种简单有效的方法,通过限制单个IP在单位时间内的访问次数,可以有效防止反面用户通过大量并发请求消耗服务器资源,可以使用防火墙、Nginx等工具来实现IP访问频率的限制。

2、使用验证码

验证码是一种识别用户身份的有效手段,可以有效防止反面用户进行CC攻击,当检测到异常访问行为时,可以要求用户输入验证码,只有正确输入验证码的用户才能继续访问,这样可以有效阻止反面用户通过自动化程序进行CC攻击。

3、使用Web应用防火墙(WAF)

Web应用防火墙(WAF)是一种专门用于保护Web应用程序的安全设备,可以有效防御CC攻击,WAF可以对HTTP请求进行实时监控和分析,识别出反面请求并拦截,WAF还可以提供SQL注入、XSS攻击等多种安全保护功能。

4、使用负载均衡器

负载均衡器是一种将流量分发到多个服务器的设备,可以有效提高服务器的并发处理能力,当面临CC攻击时,负载均衡器可以将反面请求分发到其他服务器上,从而减轻单个服务器的压力,负载均衡器还可以实现故障转移,当某个服务器出现故障时,可以自动将流量切换到其他服务器上,保证服务的正常运行。

5、优化服务器配置

优化服务器配置可以提高服务器的处理能力,从而降低被CC攻击的风险,可以调整服务器的最大连接数、最大请求数等参数,以提高服务器的并发处理能力,还可以对服务器进行性能调优,提高服务器的响应速度,降低被CC攻击的风险。

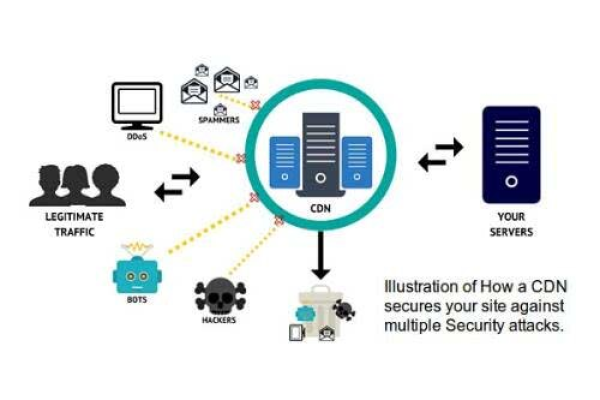

6、使用CDN服务

内容分发网络(CDN)是一种将内容分发到多个节点的服务,可以有效提高网站的访问速度和稳定性,当面临CC攻击时,CDN可以将流量分发到其他节点上,从而减轻单个服务器的压力,CDN还可以提供DDoS防护功能,有效防御CC攻击。

7、建立黑名单机制

建立黑名单机制可以有效防止反面用户进行CC攻击,当检测到异常访问行为时,可以将该用户的IP加入黑名单,禁止其继续访问,还可以定期清理黑名单中的IP,以保持黑名单的有效性。

8、加强安全意识培训

加强安全意识培训可以提高企业和个人对网络安全的重视程度,从而降低被CC攻击的风险,可以通过定期举办安全培训课程、分享安全案例等方式,提高员工对网络安全的认识和防范意识。

与本文相关的问题与解答:

1、Q:什么是CC攻击?

A:CC攻击(Challenge Collapsar Attack)是一种通过大量并发请求消耗服务器资源的攻击手段,导致正常用户无法访问网站。

2、Q:为什么使用香港服务器容易受到CC攻击?

A:香港服务器由于地理位置优越、带宽充足等原因,成为许多企业和个人的首选,这也使得香港服务器成为破解攻击的目标。

3、Q:如何判断自己的服务器是否受到CC攻击?

A:可以通过查看服务器的资源占用情况、日志文件等方法来判断服务器是否受到CC攻击,如果发现CPU、内存等资源占用率异常高,或者日志中出现大量的异常请求记录,那么很可能就是受到了CC攻击。