个人域名备案需要准备哪些资料呢

- 行业动态

- 2024-01-28

- 13

个人域名备案,是指个人或企业在互联网上拥有自己的独立网站,需要向国家相关部门进行备案登记,以获得合法的网站运行资格,备案的目的是为了保障网络安全,维护网络秩序,保护用户的合法权益,个人域名备案需要准备哪些资料呢?下面就为大家详细介绍一下。

个人基本信息

1、个人身份证明:申请人需要提供本人的身份证正反面扫描件或照片,要求图片清晰,文字可辨,如果是企业备案,则需要提供企业营业执照副本扫描件或照片。

2、联系方式:申请人需要提供有效的联系方式,包括手机号码、电子邮箱等,这些信息将用于接收备案审核结果和相关通知。

网站基本信息

1、域名:申请人需要提供将要进行备案的域名,域名需符合国家相关规定,不得涉及违法违规内容。

2、网站名称:申请人需要提供网站的名称,名称应与实际网站内容相符,不得涉及违法违规内容。

3、网站首页截图:申请人需要提供网站首页的截图,截图需展示网站的主要内容,以便备案审核人员了解网站的实际情况。

4、服务类型:申请人需要选择网站提供的服务类型,如个人博客、个人论坛、个人主页等。

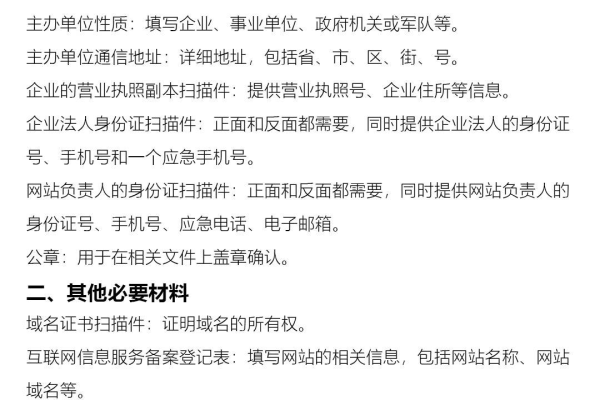

网站负责人信息

1、姓名:网站负责人的姓名,需与个人身份证明中的姓名一致。

2、身份证明:网站负责人的身份证正反面扫描件或照片,要求图片清晰,文字可辨。

3、联系方式:网站负责人的有效联系方式,包括手机号码、电子邮箱等。

其他资料

1、网站备案承诺书:申请人需要签署一份网站备案承诺书,承诺网站内容不涉及违法违规内容,如涉及,愿意承担相应法律责任。

2、网站安全责任书:申请人需要签署一份网站安全责任书,承诺将加强网站安全管理,确保网站安全稳定运行。

3、其他证明材料:根据不同情况,申请人可能需要提供其他证明材料,如著作权证明、商标权证明等。

以上就是个人域名备案需要准备的资料,需要注意的是,备案过程中可能会遇到一些问题,如资料不符合要求、审核不通过等,这时,申请人应根据具体情况,及时调整资料,重新提交备案申请,申请人应保持联系方式畅通,以便接收备案审核结果和相关通知。

常见问题与解答:

1、Q:个人域名备案需要多长时间?

A:个人域名备案的时间因地区和审核情况而异,一般需要10-30个工作日,申请人可在备案系统中查询备案进度。

2、Q:个人域名备案是否需要费用?

A:个人域名备案一般不需要费用,但部分地区可能会收取一定的服务费,具体费用请参考当地政策。

3、Q:个人域名备案后可以更改信息吗?

A:个人域名备案后,如需更改备案信息,应及时提交变更申请,变更信息需符合国家相关规定,否则可能导致备案失效。

4、Q:个人域名备案后如何注销?

A:个人域名备案后,如需注销备案,应及时提交注销申请,注销后,原备案信息将不再有效。