ddos 云防御

- 行业动态

- 2025-03-14

- 10

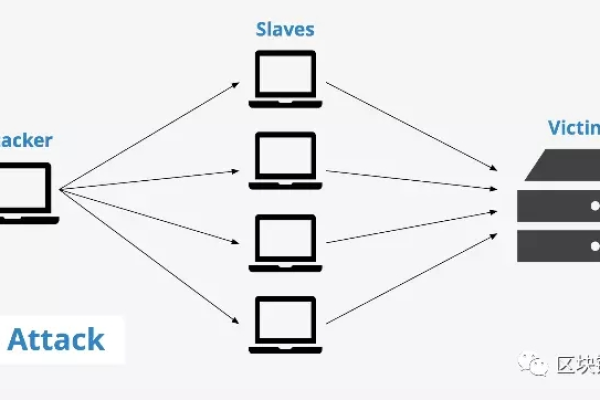

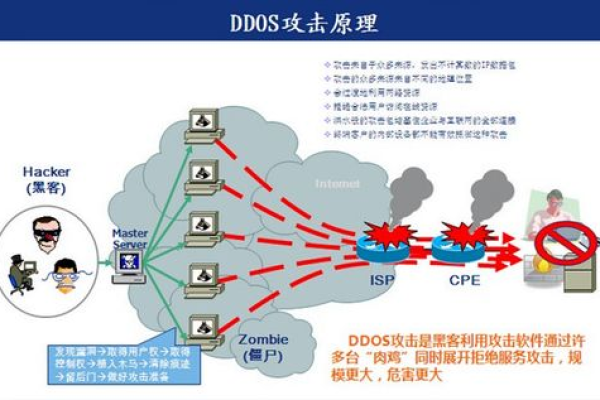

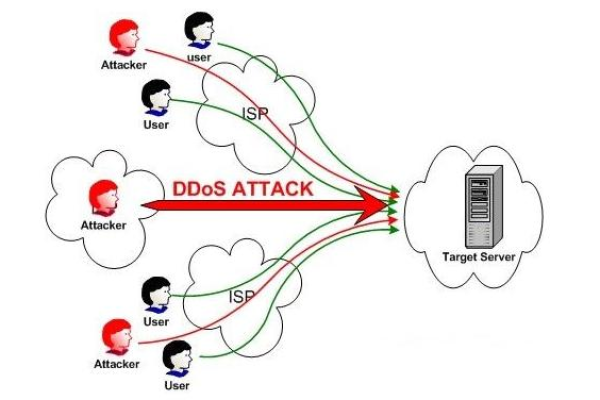

DDoS(分布式拒绝服务)云防御是一种利用云计算技术和资源来抵御大规模分布式拒绝服务攻击的解决方案,以下是对DDoS云防御的详细解释:

1、基本原理

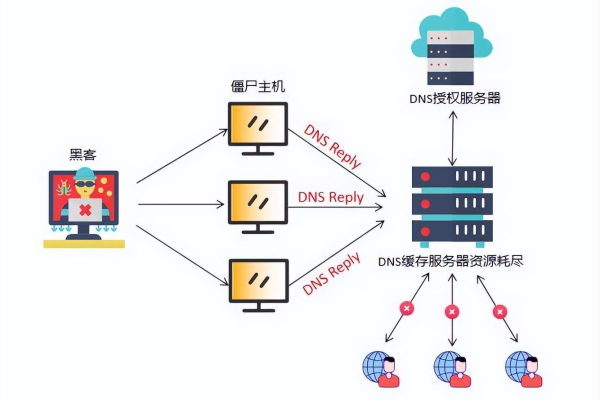

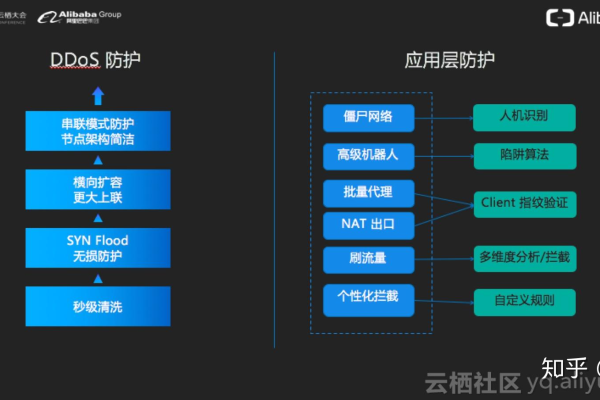

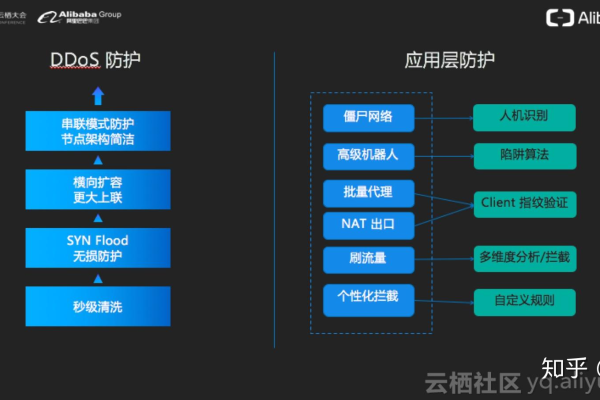

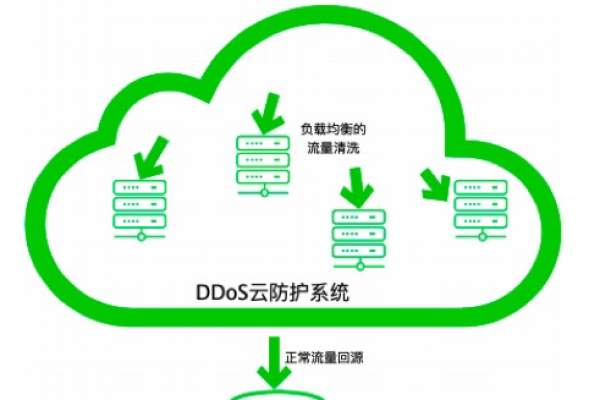

分布式架构:DDoS云防御系统通常由多个分布式节点组成,这些节点分布在不同的地理位置和网络环境中,当遭受DDoS攻击时,流量会被引导到这些分布式节点上进行清洗和过滤,从而分散攻击流量,减轻单个服务器或数据中心的压力。

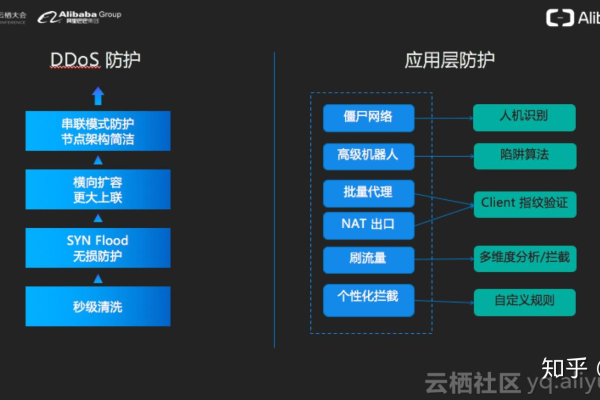

智能检测与识别:通过先进的算法和机器学习技术,DDoS云防御系统能够实时监测网络流量,准确识别各种类型的DDoS攻击,包括SYN/ACK Flood、TCP全连接攻击、刷Script脚本攻击等。

流量清洗与过滤:一旦检测到攻击流量,DDoS云防御系统会立即启动流量清洗机制,将反面流量从正常流量中分离出来,并进行过滤和阻断,系统还会根据攻击的类型和强度,动态调整防护策略,以确保防护效果。

2、主要特点

高可用性和可靠性:由于采用了分布式架构和冗余设计,DDoS云防御系统具有很高的可用性和可靠性,即使某个节点或数据中心受到攻击或故障,其他节点仍然可以正常工作,确保业务的连续性。

弹性扩展能力:随着业务的增长和攻击流量的变化,DDoS云防御系统可以根据需要动态调整防护能力和资源,这种弹性扩展能力使得系统能够应对不同规模和强度的DDoS攻击。

成本效益:相比传统的硬件防护设备,DDoS云防御通常具有更高的成本效益,企业只需按需付费使用云防御服务,无需投入大量资金购买和维护昂贵的硬件设备。

3、常见类型

基础防护服务:如酷盾安全的DDoS基础防护,为云上用户提供免费的基础DDoS防护能力,适用于攻击频率不高且攻击峰值不超过基础防护阈值的场景。

高防包/高防IP服务:提供更高级别的DDoS防护能力,用户可以通过购买高防包或配置高防IP来增强防护,这些服务通常具有更大的防护带宽和更先进的清洗算法。

CDN加速与防护:除了提供流量加速和优化外,高防CDN还具备强大的DDoS和CC攻击防护能力,通过将内容分发到全球多个节点,可以有效减轻源服务器的压力并提高访问速度。

4、应用场景

网站与应用防护:保护网站和应用免受DDoS攻击的影响,确保业务的正常运行和用户体验。

游戏行业:游戏服务器容易成为DDoS攻击的目标,DDoS云防御可以为游戏行业提供全面的防护解决方案,保障游戏的稳定性和安全性。

金融行业:金融机构对业务连续性和数据安全的要求极高,DDoS云防御可以帮助金融机构抵御复杂的网络攻击,保护客户资金和信息安全。

DDoS云防御是一种高效、灵活且成本效益高的网络安全解决方案,它利用云计算技术和资源来抵御大规模的分布式拒绝服务攻击,为企业和个人提供了可靠的网络安全防护,在选择DDoS云防御服务时,建议根据自身需求和预算综合考虑防护能力、性能、成本等因素。

相关问答FAQs

1、DDoS云防御能否完全防止所有类型的DDoS攻击?

答:虽然DDoS云防御系统具有强大的防护能力,但无法保证完全防止所有类型的DDoS攻击,破解可能会不断开发新的攻击手段和技术来绕过防护系统,通过不断更新和升级防护算法以及采用多层防御策略,可以最大限度地减少被攻击的风险。

2、如何选择合适的DDoS云防御服务提供商?

答:在选择DDoS云防御服务提供商时,可以考虑以下几个因素:防护能力(包括带宽、清洗算法等)、服务质量(如响应时间、稳定性等)、价格合理性、技术支持(如客户服务、售后支持等),还可以参考其他用户的评价和反馈来做出决策。