如何选购适合你的主机、服务器、空间和域名 (主机 服务器 空间 域名)

- 行业动态

- 2024-02-27

- 7

选购主机、服务器、空间和域名时,需考虑网站规模、流量预估、性能需求、预算限制及服务商的可靠性与技术支持。

如何选购适合你的主机、服务器、空间和域名

在构建一个网站时,选择合适的主机、服务器、空间和域名是至关重要的,这些元素不仅影响网站的运行效率,还涉及到成本、安全性以及用户体验等多个方面,下面我们来详细了解一下如何进行选择。

了解基本概念

在开始之前,让我们先搞清楚几个核心术语:

1、主机(Web Hosting):指的是存放网站文件的服务器,使得网站可以通过互联网访问。

2、服务器(Server):提供各种服务的计算机或计算机系统,用于处理请求并发送数据。

3、空间(Web Space):服务器上划分出来存储网站文件的区域,通常以GB为单位计算。

4、域名(Domain Name):网站的网址,www.example.com,它是用户访问网站的入口。

评估需求

确定你的需求是选购过程中的第一步,这包括:

1、流量预估:预计你的网站会有多少访客。

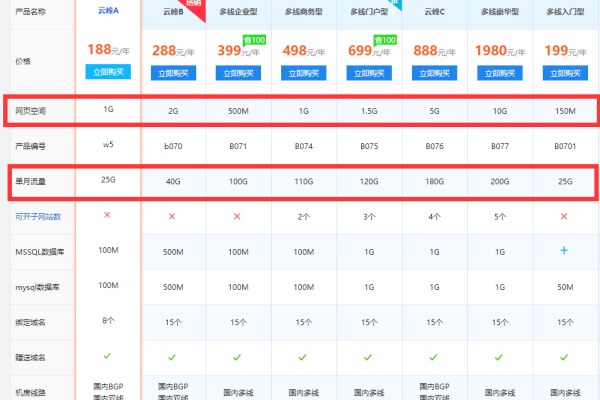

2、资源需求:你需要多少存储空间、数据库支持、邮件账户等。

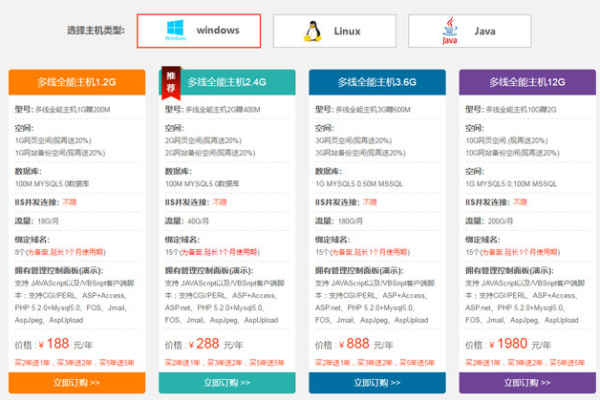

3、技术栈:你的网站将使用什么程序语言和框架。

4、安全性:数据安全和备份的需求。

5、预算:你愿意为主机服务支付多少费用。

选择域名

域名是网站的品牌,选择一个简单易记且与你的品牌相关的域名非常重要,考虑以下因素:

1、域名后缀:常见的如.com、.net、.org等。

2、域名长度:尽量短且易于拼写。

3、避免数字和连字符:这可能会使域名更难记住或输入。

4、检查域名是否被注册:使用WHOIS查询确保域名可用。

选择主机类型

根据你的需求,可以选择不同类型的主机解决方案:

1、共享主机:多个网站共享一个服务器资源,适合小型网站和初创企业。

2、VPS(虚拟私人服务器):在共享环境中分配固定的资源,适合中型企业。

3、专用服务器:整台服务器只供一个网站使用,适合大型网站或有特殊需求的企业。

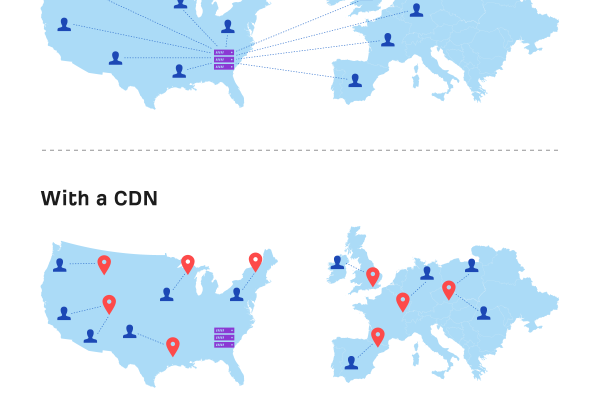

4、云主机:基于云计算技术的主机服务,可根据需求扩展资源。

考虑性能和可靠性

高性能和高可靠性的主机可以保证网站稳定运行:

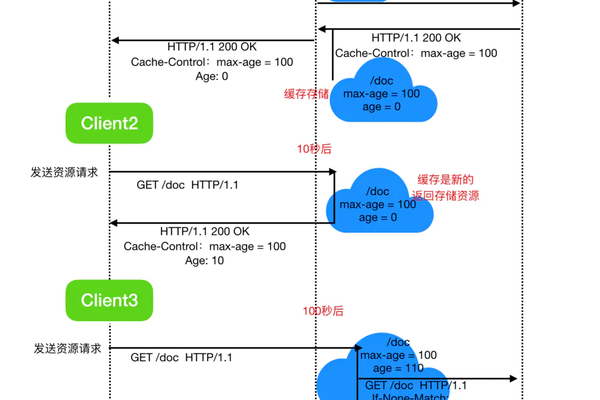

1、加载速度:影响用户体验和搜索引擎排名。

2、正常运行时间:至少99.9%的正常运行时间是行业标准。

3、客户支持:24/7的客户支持可以在问题发生时提供帮助。

安全性和备份

确保你的主机提供商提供定期的数据备份以及良好的安全措施,如防火墙、反面软件扫描等。

价格和合同条款

比较不同提供商的价格和合同条款,注意隐藏费用和续费价格,阅读用户评价和反馈可以帮助你做出更好的决定。

售后服务和技术支持

良好的客户服务对于解决技术问题至关重要,确保你的提供商有专业的技术支持团队。

相关问题与解答

Q1: 我应该如何测试主机的性能?

A1: 你可以使用在线工具如Pingdom或GTmetrix来测试主机的响应时间和加载速度,也可以查看提供商的案例研究或其他客户的评价。

Q2: 我的网站流量突然增加,我的主机能应对吗?

A2: 如果你使用的是云主机或VPS,你可能能够快速扩展资源来应对流量增长,如果是共享主机,可能需要联系提供商讨论升级选项。

Q3: 我需要独立IP地址吗?

A3: 独立IP地址对于SSL证书安装、提高安全性和搜索引擎优化很有用,如果你计划实现这些功能,那么独立IP是一个好选择。

Q4: 我该如何选择域名注册商?

A4: 选择知名度高、用户评价好、费用透明的注册商,确保他们提供易于使用的域名管理工具和稳定的DNS服务。