裸金属和云服务器的差别

- 行业动态

- 2024-03-01

- 3

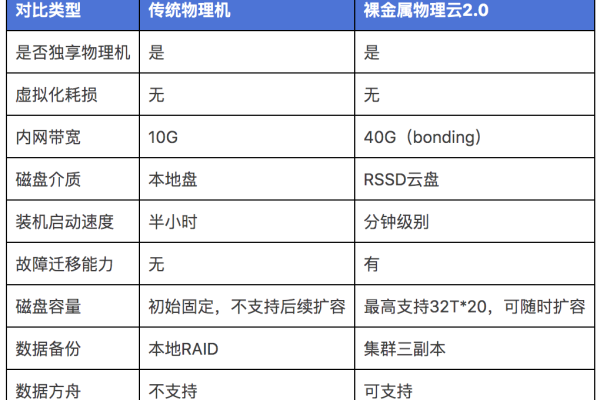

裸金属服务器提供物理硬件的直接访问,性能强大,适合需要高性能计算的场景;云服务器则提供虚拟化的资源,灵活扩展,适合多变的业务需求。

裸金属独享服务器,通常指的是用户独自拥有一台物理服务器的硬件资源,不与其他用户共享,这种服务器类型在性能、安全性和控制方面提供了独特的优势,随着云计算的兴起,虽然虚拟化技术已成为许多企业的首选,但裸金属服务器依然在某些特定场景中发挥着不可替代的作用。

高性能计算需求

对于需要大量计算资源的应用,如大数据处理、科学模拟、3D渲染或游戏开发等,裸金属服务器能提供专属的CPU、内存、存储和网络资源,这些应用往往对性能有着极高的要求,而裸金属服务器能够确保资源的稳定供应,避免虚拟化带来的性能损失。

高度安全与合规性

由于裸金属服务器不与其他用户共享硬件,因此它们在安全性上具有天然的优势,对于那些处理敏感数据或有严格合规要求的企业来说,裸金属服务器提供了一个更加隔离和可控的环境,物理隔离也意味着减少了某些网络安全威胁,如虚拟机逃逸攻击。

定制化和完全控制

使用裸金属独享服务器,客户可以根据自己的具体需求来定制硬件配置,包括选择CPU型号、内存大小、存储类型和网络接口等,用户将拥有root访问权限,可以完全控制服务器的操作系统和应用程序,实现更高层次的定制化。

可靠性与稳定性

由于没有虚拟化的额外层次,裸金属服务器在运行关键任务时可以提供更高的可靠性和稳定性,这对于那些需要24/7不间断服务的业务至关重要。

成本考虑

虽然裸金属服务器在性能和安全性上有其优势,但也伴随着较高的成本,用户不仅要承担硬件采购的费用,还需要自行负责设备的维护和升级,与云服务器相比,裸金属服务器的灵活性较低,因为它们不容易快速扩展或迁移。

应用场景

1、高性能计算:需要大量计算资源的场景,如科学计算、金融建模等。

2、游戏和媒体行业:对图形处理和实时交互有高要求的在线游戏和3D渲染。

3、数据库和应用服务器:对IO性能和响应时间有严格要求的数据库服务。

4、专用网络功能:例如网络传输层、防火墙或其他需要高度定制的网络服务。

5、合规性和安全性要求高的企业:如金融服务、医疗保健等行业。

相关问题与解答

Q1: 裸金属服务器与虚拟化服务器有何不同?

A1: 裸金属服务器是物理上的独立服务器,为用户提供独享的硬件资源,而虚拟化服务器则是在物理服务器上运行的多个虚拟机实例,多个用户可以共享同一台物理服务器的资源。

Q2: 为什么有些企业仍然选择裸金属服务器而不是云服务器?

A2: 一些企业因为对性能、安全性、定制化以及合规性的高要求,会选择裸金属服务器,某些工作负载可能在裸金属环境中运行得更加高效。

Q3: 裸金属服务器适用于哪些工作负载?

A3: 适合那些需要高性能计算、高IO操作、高度安全和定制化的工作负载,如大数据处理、科学模拟、金融交易处理等。

Q4: 如何管理和维护裸金属服务器?

A4: 用户需要有专业的IT团队来负责服务器的操作系统安装、硬件监控、故障排除和定期维护,也可以通过第三方服务提供商来进行托管和维护。