服务器上的虚拟机设nat

- 行业动态

- 2025-02-24

- 4

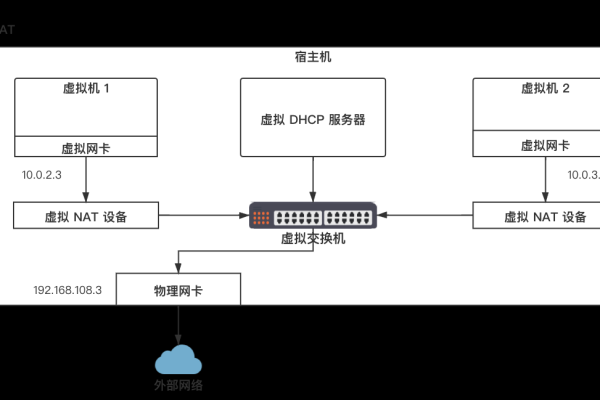

在服务器上设置虚拟机的NAT(网络地址转换)模式,是一个相对复杂但至关重要的过程,NAT模式允许虚拟机通过服务器的网络连接共享服务器的IP地址,并与外部网络通信,以下是对这一过程的详细解释:

1、选择合适的虚拟机软件:

常见的虚拟机软件包括VMware、VirtualBox和Hyper-V等,每种软件的设置步骤略有不同,但基本原理相似,选择合适的软件对于确保设置过程顺利进行至关重要。

2、设置网络适配器:

VMware中的网络适配器设置:在VMware中,打开虚拟机设置窗口,选择“网络适配器”选项,在网络连接类型中选择“使用NAT”模式,确保启用了“连接电源时”选项,以便虚拟机启动时自动连接到网络。

VirtualBox中的网络适配器设置:在VirtualBox中,选择虚拟机并打开设置窗口,导航到“网络”选项卡,在“附加到”下拉菜单中选择“NAT”模式,可以进一步配置高级选项,如端口转发等,以满足特定需求。

Hyper-V中的网络适配器设置:在Hyper-V中,选择虚拟机并打开设置窗口,导航到“网络适配器”选项,在网络适配器设置中,选择连接到默认交换机,默认交换机使用NAT模式连接到外部网络。

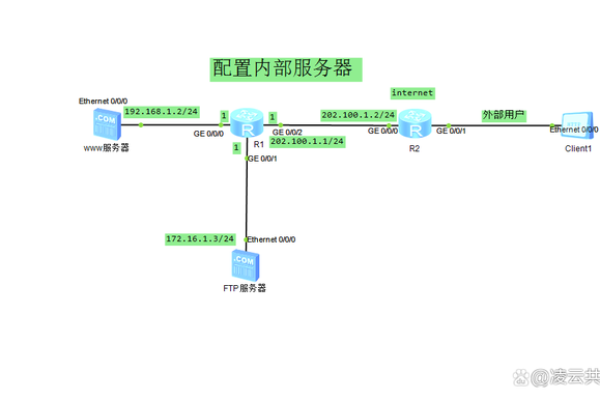

3、配置NAT网络:

VMware中的NAT网络配置:在VMware中,打开虚拟网络编辑器,选择“VMnet8(NAT)”网络,在NAT设置中,可以配置网关IP地址、子网掩码和DNS服务器等参数,确保这些参数与服务器网络配置一致,以避免网络冲突。

VirtualBox中的NAT网络配置:在VirtualBox中,可以通过命令行工具VBoxManage进一步配置NAT网络,使用VBoxManage命令,可以添加端口转发规则,将虚拟机内部端口映射到服务器端口。

Hyper-V中的NAT网络配置:在Hyper-V中,NAT网络配置通常通过PowerShell命令进行,在设置NAT网络之前,需要创建一个虚拟交换机并将其配置为NAT模式。

4、验证网络连接:

完成以上步骤后,最后一步是验证虚拟机的网络连接,确保虚拟机能够正常访问外部网络。

VMware中的网络连接验证:在VMware中启动虚拟机,打开命令提示符或终端,使用ping命令测试网络连接,ping服务器IP地址或外部网站,确保网络连接正常。

VirtualBox中的网络连接验证:在VirtualBox中启动虚拟机,打开终端,使用ping命令测试网络连接,如果配置了端口转发规则,可以通过服务器访问虚拟机的服务。

Hyper-V中的网络连接验证:在Hyper-V中启动虚拟机,打开命令提示符或终端,使用ping命令测试网络连接,如果NAT网络配置正确,虚拟机应能够访问外部网络。

5、常见问题及解决方案:

虚拟机无法连接到网络:如果虚拟机无法连接到网络,首先检查网络适配器设置是否正确,确保选择了NAT模式,并启用了连接选项,如果仍然无法连接,尝试重新启动虚拟机和服务器网络服务。

虚拟机与服务器网络冲突:如果虚拟机与服务器网络发生冲突,可能是由于IP地址冲突导致的,检查虚拟机和服务器的IP地址配置,确保它们在不同的子网中,可以通过修改虚拟网络的IP地址范围来解决冲突问题。

端口转发规则不生效:在配置端口转发规则后,如果发现规则不生效,首先检查命令格式是否正确,确保指定了正确的虚拟机名称和端口号,如果问题仍然存在,尝试重新添加端口转发规则,并重启虚拟机。

在服务器上设置虚拟机的NAT模式涉及多个步骤,包括选择合适的虚拟机软件、设置网络适配器、配置NAT网络以及验证网络连接等,通过遵循上述步骤和注意事项,可以确保虚拟机能够正常访问外部网络并与其他设备进行通信。