服务器被ddos攻击了怎么办

- 行业动态

- 2024-03-31

- 10

立即启动DDoS防御措施,如启用防攻击硬件或软件解决方案,增加带宽,使用云防御服务。通知ISP并报告给相关法律机构,分析攻击源,优化服务器配置,防止未来攻击。

解决服务器被DDOS攻击的方法与防护策略

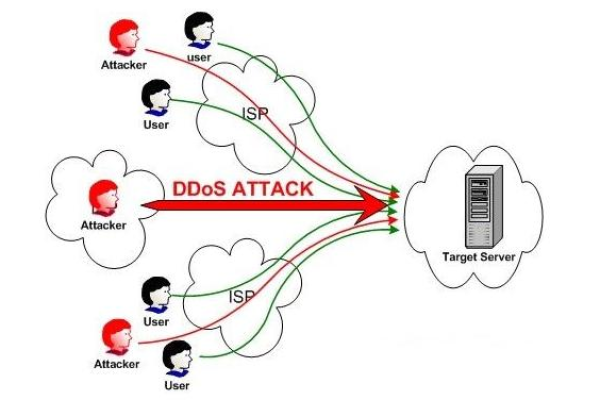

什么是DDoS攻击?

DDoS(Distributed Denial of Service)即分布式拒绝服务攻击,是一种常见的网络攻击方式,攻击者通常利用多个计算机系统对目标服务器、服务或网络发起大量请求,导致目标系统崩溃、响应过慢或完全无法提供服务。

DDoS攻击的防护方法

1. 增加带宽

增加带宽是最直观的防护手段,通过提升网络带宽来吸收或分散攻击流量,但这种方法成本较高,且如果攻击流量极大,仍可能超过新增的带宽容量。

2. 配置防火墙

合理配置防火墙规则,设置阈值和限制连接数,可以在一定程度上抵御小规模的DDoS攻击。

3. 使用负载均衡

部署负载均衡器可以将流量分散到多个服务器上,从而减轻单个服务器的压力。

4. 应用层防护

针对应用层的DDoS攻击,可以通过应用层防火墙、验证码、会话限制等手段进行防护。

5. 接入DDoS防护服务

现在许多云服务提供商提供专业的DDoS防护服务,这些服务通常包括大流量清洗中心和智能分流技术,能有效抵御大规模DDoS攻击。

6. 建立应急响应计划

制定详细的应急预案,一旦发生DDoS攻击,能够迅速响应和处理,减少损失。

推荐防护措施表格

| 防护措施 | 描述 | 优点 | 缺点 |

| 增加带宽 | 提升网络带宽 | 简单直接,适合应对大流量攻击 | 成本高,可能无法应对超大规模攻击 |

| 配置防火墙 | 设置安全规则和连接限制 | 成本低,适合小规模攻击 | 对大型或复杂攻击效果有限 |

| 使用负载均衡 | 分散流量到多台服务器 | 提高冗余性和可靠性 | 需要多台服务器支持 |

| 应用层防护 | 实施应用层策略如验证码 | 可定制性强,针对特定应用 | 可能会影响用户体验 |

| 接入DDoS防护服务 | 利用云服务商提供的防护 | 专业性强,自动化程度高 | 可能涉及额外费用 |

| 建立应急响应计划 | 制定并执行应急预案 | 快速响应,减少损失 | 需要事先准备和演练 |

相关问题与解答

Q1: DDoS攻击是否只针对大型网站或服务?

A1: 不是的,DDoS攻击可以针对任何在线服务,不论大小,小型网站或服务由于资源限制,可能更容易受到严重的影响。

Q2: 如果遭受DDoS攻击,应该如何立即应对?

A2: 首先应该确定攻击的类型和规模,然后根据情况采取相应的应对措施,例如启动应急预案,联系云服务提供商激活防护服务,或者临时增加带宽,保持监控系统的实时监控,评估攻击影响并调整策略。