如何高效地利用MySQL进行网站数据库管理?

- 行业动态

- 2024-10-24

- 3981

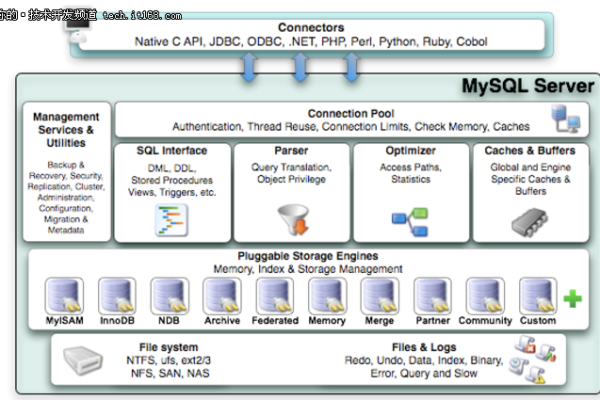

MySQL数据库是一种广泛使用的关系型数据库管理系统,具有高性能、低成本和高可靠性等特点,本文将详细介绍MySQL数据库的基础知识、安装与配置、基本操作以及常见问题解答。

一、MySQL数据库简介

1. 什么是关系型数据库?

关系型数据库(RDBMS)是一种基于关系模型的数据存储结构,它通过表格的形式来组织数据,每个表由行和列组成,行表示记录,列表示字段,这种结构使得数据的查询和管理更加高效和灵活,常见的关系型数据库包括MySQL、Oracle、SQL Server等。

2. MySQL的特点

开源免费:MySQL是开源软件,可以自由下载和使用。

跨平台支持:MySQL可以在多种操作系统上运行,如Windows、Linux、Unix等。

高性能:MySQL具有高效的数据处理能力,适用于大规模数据处理。

易于使用:MySQL提供了图形化管理工具(如MySQL Workbench)和命令行工具,方便用户进行数据库管理和操作。

安全性高:MySQL支持多种安全措施,如用户认证、权限控制等,确保数据的安全性。

3. MySQL的应用场景

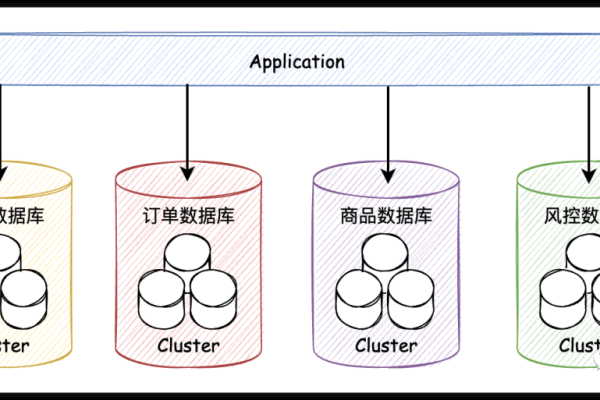

MySQL广泛应用于各种Web应用、企业信息系统、数据分析等领域,许多流行的网站和应用(如Facebook、Twitter、YouTube等)都使用MySQL作为其后端数据库,MySQL还被广泛用于电子商务平台、内容管理系统(CMS)、客户关系管理(CRM)系统等。

二、MySQL的安装与配置

1. 选择合适的版本

MySQL提供了多个版本供用户选择,包括社区版和企业版,社区版是免费的,适合个人和小型企业使用;企业版则提供了更多的功能和支持,适用于大型企业,用户可以根据自己的需求选择合适的版本。

2. 下载并安装MySQL

用户可以从MySQL官方网站下载适用于自己操作系统的安装包,安装过程中,用户需要设置管理员密码,并选择安装路径和其他配置选项,安装完成后,用户可以通过命令行或图形化界面登录到MySQL服务器。

3. 配置MySQL

安装完成后,用户需要对MySQL进行一些基本配置,以确保其正常运行,主要配置包括:

修改配置文件:编辑my.cnf或my.ini文件,设置字符集、端口号等参数。

启动服务:在命令行中输入mysqld命令启动MySQL服务。

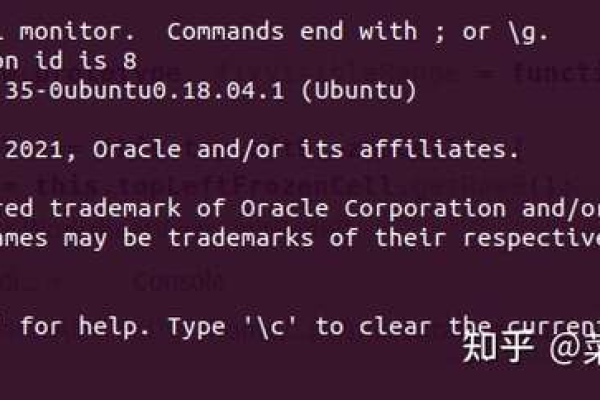

登录MySQL:使用mysql u root p命令登录到MySQL服务器。

创建数据库和用户:使用SQL语句创建数据库和用户,并授予相应的权限。

三、MySQL的基本操作

1. 创建数据库

用户可以使用CREATE DATABASE语句创建一个新的数据库。

CREATE DATABASE mydatabase;

2. 删除数据库

用户可以使用DROP DATABASE语句删除一个数据库。

DROP DATABASE mydatabase;

3. 选择数据库

用户可以使用USE语句选择一个已经存在的数据库。

USE mydatabase;

4. 创建数据表

用户可以使用CREATE TABLE语句创建一个新表。

CREATE TABLE employees (

id INT PRIMARY KEY,

name VARCHAR(50),

position VARCHAR(50),

salary DECIMAL(10, 2)

);

5. 插入数据

用户可以使用INSERT INTO语句向表中插入数据。

INSERT INTO employees (id, name, position, salary) VALUES (1, 'John Doe', 'Manager', 60000.00);

6. 查询数据

用户可以使用SELECT语句查询表中的数据。

SELECT * FROM employees;

7. 更新数据

用户可以使用UPDATE语句更新表中的数据。

UPDATE employees SET salary = 65000.00 WHERE id = 1;

8. 删除数据

用户可以使用DELETE语句删除表中的数据。

DELETE FROM employees WHERE id = 1;

四、MySQL的高级功能

1. 索引

索引是一种用于加快数据库查询速度的数据结构,用户可以使用CREATE INDEX语句为表创建索引。

CREATE INDEX idx_name ON employees (name);

2. 视图

视图是一种虚拟表,它基于一个或多个实际表的逻辑表现形式,用户可以使用CREATE VIEW语句创建视图。

CREATE VIEW view_name AS SELECT * FROM employees WHERE position = 'Manager';

3. 存储过程

存储过程是一种预编译的SQL代码块,它可以重复执行,用户可以使用CREATE PROCEDURE语句创建存储过程。

CREATE PROCEDURE AddEmployee (IN p_name VARCHAR(50), IN p_position VARCHAR(50), IN p_salary DECIMAL(10, 2))

BEGIN

INSERT INTO employees (name, position, salary) VALUES (p_name, p_position, p_salary);

END;

4. 触发器

触发器是一种在特定事件发生时自动执行的SQL代码块,用户可以使用CREATE TRIGGER语句创建触发器。

CREATE TRIGGER before_insert_employees

BEFORE INSERT ON employees

FOR EACH ROW

BEGIN

SET NEW.created_at = NOW();

END;

五、常见问题解答(FAQs)

Q1: 如何在虚拟机上运行MySQL数据库?

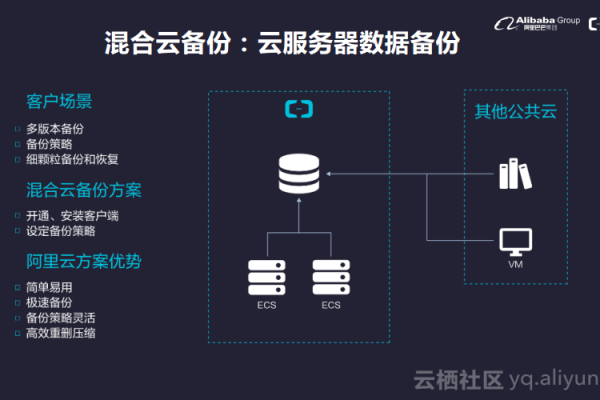

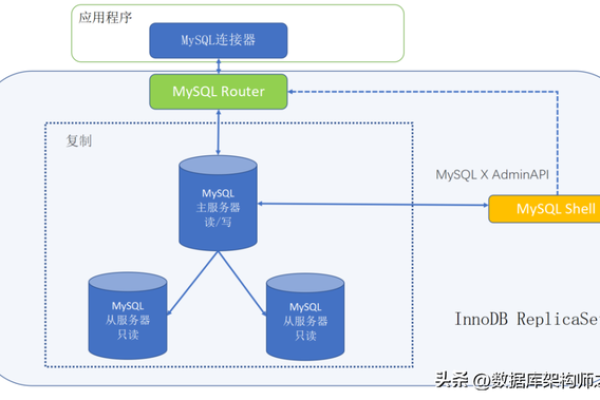

A1: 在虚拟机上运行MySQL数据库需要经过以下步骤:选择合适的虚拟机软件(如VirtualBox、VMware、HyperV等),配置虚拟机环境,安装操作系统,安装MySQL数据库,配置MySQL,进行安全性设置和性能优化,具体步骤可以参考相关文档和教程。

Q2: 如何在虚拟机上安装MySQL数据库?

A2: 确保虚拟机已经安装了操作系统(如Linux、Windows等),下载并安装MySQL数据库软件包,按照安装向导的指示进行安装,完成安装后,启动MySQL服务,具体步骤可以参考官方文档和教程。

MySQL数据库作为一种流行的关系型数据库管理系统,凭借其高性能、低成本和高可靠性等优点,广泛应用于各种领域,掌握MySQL的基本操作和高级功能,对于数据库管理和开发工作至关重要,希望本文能为大家提供有价值的参考信息。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/7383.html