CDN未配置,如何解决网络加速问题?

- 行业动态

- 2025-03-08

- 7

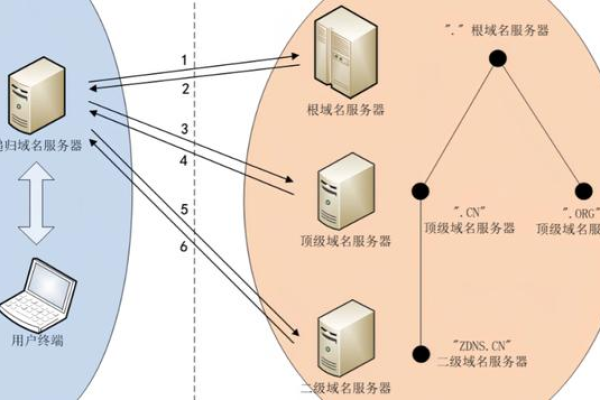

CDN(Content Delivery Network),即内容分发网络,是一种通过在全球各地部署服务器来缓存和分发网站内容的技术,当用户请求某个网页或资源时,CDN会根据用户的地理位置,将请求定向到离用户最近或负载最轻的服务器上,从而减少延迟,提高访问速度。

一、CDN未配置的原因

1、配置错误:在配置CDN时,需要提供网站的域名、访问路径、缓存策略等信息,如果这些信息配置不正确,CDN就无法正确地缓存网站内容,从而导致CDN配置未生效。

2、服务器故障:CDN服务器是CDN的核心,如果CDN服务器出现故障或者网络连接不稳定,就可能导致CDN配置未生效。

3、配置过期:CDN配置是需要定期更新的,如果CDN配置过期或者过期后没有及时更新,就可能导致CDN配置未生效。

4、网络问题:CDN配置需要通过网络连接到CDN节点,如果网络连接存在问题,可能会导致CDN配置未生效。

5、域名解析问题:如果域名解析未正确指向CDN服务器,也会导致CDN配置未生效。

6、缓存策略不当:如果缓存策略设置不合理,如缓存时间过长或过短,都可能影响CDN的效果。

7、源站问题:源站服务器的性能、带宽或稳定性也可能影响CDN的配置效果。

8、HTTPS证书问题:如果未正确配置HTTPS证书,也可能导致CDN配置未生效。

二、检查CDN是否配置的方法

1、登录CDN服务商的管理后台:查看CDN配置是否正确,包括域名、访问路径、缓存策略等。

2、使用CDN测试工具:如KeyCDN Test Tool等,可以测试CDN节点的响应时间和性能。

3、检查浏览器缓存:有时浏览器缓存可能导致CDN配置未生效的问题,可以尝试清除浏览器缓存。

4、联系CDN服务商:如果以上方法都无法解决问题,可以联系CDN服务商寻求帮助。

三、相关问题与解答

1、如何选择合适的CDN服务商?

答:在选择CDN服务商时,可以考虑以下因素:服务稳定性、节点分布、价格、技术支持等,建议选择有良好口碑和服务保障的CDN服务商。

2、CDN配置未生效会影响网站性能吗?

答:是的,如果CDN配置未生效,网站可能无法正常访问或加载缓慢,从而影响用户体验和SEO排名,及时解决CDN配置未生效的问题非常重要。

CDN未配置可能由多种原因导致,需要仔细排查并采取相应的解决措施,选择合适的CDN服务商和正确的配置方法也是确保CDN有效运行的关键。