如何有效管理服务器租用?探索服务器租用管理系统的功能与优势

- 行业动态

- 2024-12-10

- 5

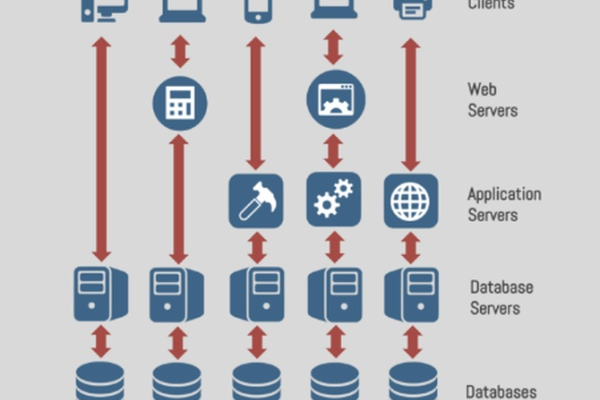

服务器租用管理系统是一种用于管理和监控租用服务器的系统,它涵盖了资源管理、网络管理、安全管理、应用管理、监控管理以及用户管理等多个方面。

一、资源管理

1、硬件资源分配:根据业务需求,合理分配服务器的CPU、内存、存储空间等硬件资源。

2、资源调整与优化:随着业务的发展,可能需要对服务器资源进行调整和优化,以确保性能和稳定性。

3、监控与告警:实时监控服务器资源的使用情况,并在资源接近或超出阈值时发出告警。

二、网络管理

1、IP地址分配:为租用的服务器分配IP地址,确保其在网络中的正常通信。

2、带宽管理:监控和管理服务器的网络带宽使用情况,避免带宽瓶颈影响业务运行。

3、防火墙配置:设置防火墙规则,保护服务器免受网络攻击。

三、安全管理

1、访问控制:通过身份验证和权限管理,控制对服务器的访问。

2、数据备份与恢复:定期备份服务器数据,并制定灾难恢复计划以应对意外情况。

3、安全审计:记录服务器上的操作日志,并进行安全审计以发现潜在的安全隐患。

四、应用管理

1、应用程序安装与配置:根据业务需求,在服务器上安装和配置所需的应用程序。

2、版本更新与补丁管理:定期检查并更新应用程序的版本和补丁,以确保其安全性和稳定性。

3、性能优化:对应用程序进行性能优化,提高其响应速度和处理能力。

五、监控管理

1、性能监控:实时监控服务器的CPU、内存、磁盘I/O等性能指标。

2、日志监控:收集并分析服务器日志,以便及时发现并解决问题。

3、告警设置:当监控到异常情况时,系统应自动发出告警通知管理员。

六、用户管理

1、用户账号创建与权限分配:为不同用户创建账号并分配相应的权限。

2、用户行为审计:记录用户的操作行为并进行审计以确保合规性。

3、用户支持与服务:提供用户支持和服务以解决用户在使用过程中遇到的问题。

七、表格示例

以下是一个简化的服务器租用管理系统表格示例,用于展示系统中的部分关键信息:

| 序号 | 服务器名称 | CPU型号 | 内存大小 | 存储容量 | IP地址 | 操作系统 | 租用状态 |

| 1 | Server001 | Intel Xeon E5-2620 v4 | 64GB | 2TB HDD + 512GB SSD | 192.168.1.101 | CentOS 7.9 | 已租用 |

| 2 | Server002 | Intel Xeon E5-2630 v4 | 32GB | 1TB HDD + 256GB SSD | 192.168.1.102 | Ubuntu 20.04 LTS | 空闲中 |

表格仅为示例,实际系统中的表格可能包含更多详细信息和字段。

八、FAQs

Q1: 如何选择合适的服务器租用管理系统?

A1: 选择合适的服务器租用管理系统时,需要考虑系统的功能是否满足业务需求、系统的易用性和可维护性、供应商的技术支持服务质量以及价格等因素,建议在选择前进行充分的市场调研和比较不同产品的性能与价格。

Q2: 服务器租用管理系统如何帮助降低运营成本?

A2: 服务器租用管理系统通过自动化的资源管理、性能监控和安全管理等功能,可以提高服务器的使用效率和稳定性,减少人工干预和管理成本,系统还可以帮助企业更好地规划和利用IT资源,避免不必要的浪费和投资,通过集中管理和监控多个服务器,企业可以更加灵活地应对业务变化和扩展需求,从而降低整体运营成本。

九、小编有话说

在当今数字化时代,服务器租用管理系统已成为企业IT基础设施的重要组成部分,一个高效、稳定的服务器租用管理系统不仅能够提升企业的运营效率和竞争力,还能够为企业节省大量的时间和成本,在选择和使用服务器租用管理系统时,企业需要充分考虑自身的业务需求和技术实力,选择适合自己的产品和解决方案,也需要注意系统的安全性和稳定性问题,确保业务的持续稳定运行。