开展信息安全等级保护_实施步骤

- 行业动态

- 2024-07-04

- 2363

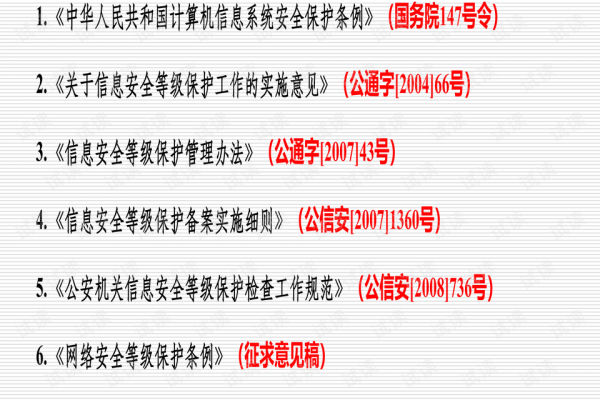

开展信息安全等级保护的实施步骤包括:确定 信息安全等级、制定安全策略、实施安全措施、进行安全审计和持续改进。这些步骤旨在确保信息系统的安全性和可靠性,防止信息泄露、改动或破坏。

信息安全等级保护是一个系统的工作,涉及多个步骤和阶段,以下是详细的实施步骤:

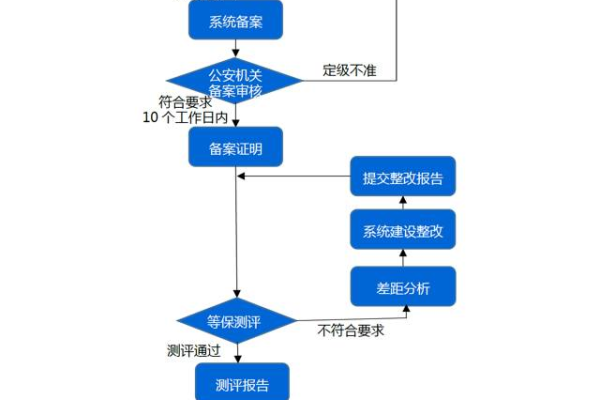

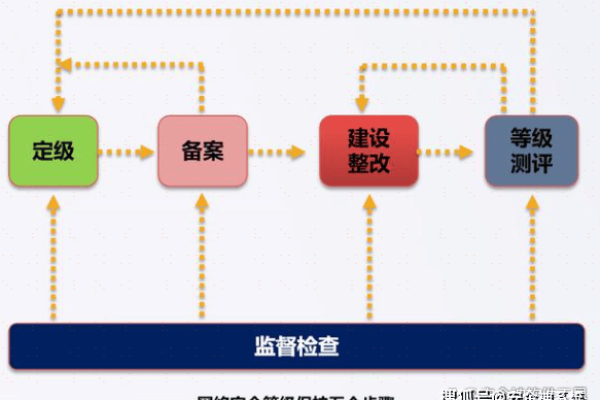

1、定级阶段

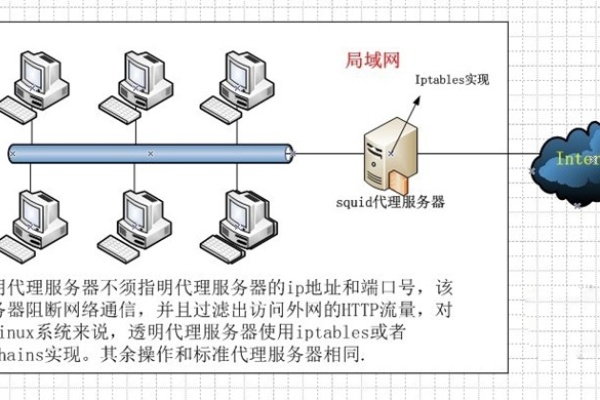

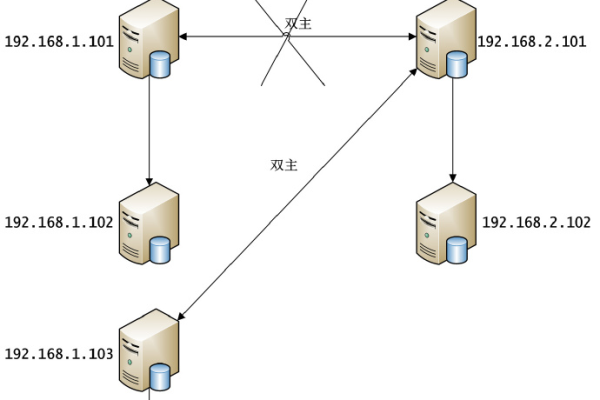

系统分析:在这一步骤中,需要对信息系统进行全面的摸底调查,识别信息系统的基本信息、边界、网络拓扑、设备部署等关键信息,形成信息系统总体描述文件。

系统划分:在总体描述的基础上,对信息系统进行详细描述,包括管理、业务及其物理区域上的要素,划分信息系统的安全域,形成信息系统详细描述文件。

等级确定:根据信息系统安全等级保护定级指南要求,结合信息系统中的详细信息系统进行等级确定,协助用户编写信息系统定级报告。

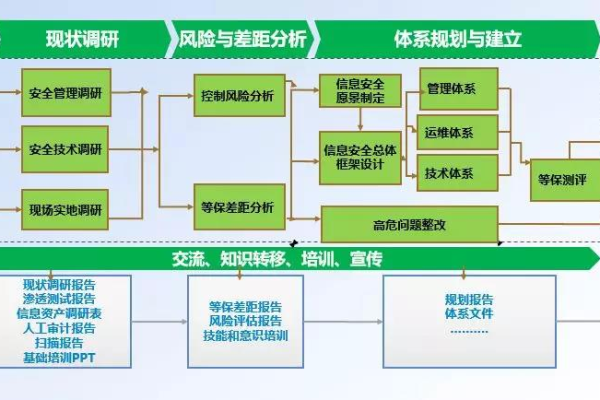

2、规划阶段

需求分析:对用户的信息系统进行安全破绽扫描分析、安全渗透测试等,发现安全现状,并根据信息系统的安全等级,明确不同等级信息系统的范围和边界。

总体设计:在了解用户的安全现状、等级保护的基本要求及等保建设的差距分析的基础上,对安全需求分析报告、信息系统安全技术体系结构和安全管理体系结构等文档进行整理,形成信息系统总体安全方案。

3、设计与实施阶段

方案设计:依据国内外相关标准来设计信息系统安全管理体系,建立配套的安全管理职能部门,建设或修订与信息系统安全管理相配套的行为规范和操作规程。

管理措施:建立人员的职责、素质、技能等方面的培训,保证人员具有与其岗位职责相适应的技术能力和管理能力。

技术措施:帮助用户按照安全详细设计方案中对于产品的具体指标要求进行产品采购的前期指导,选购所需的信息安全产品,并结合整体安全防御体系框架进行安全技术体系建设。

4、运行维护阶段

运维管理:构建一套涵盖组织模式、职责分工、技术平台、管理流程及管理制度相结合一体化运维体系,确保系统的安全、稳定运行。

变更管理:对工程的质量、进度、文档和变更等方面的工作进行监督控制和科学管理。

状态监控:通过部署载入监测系统、破绽扫描系统对传输过程中的数据进行行为监控,及时发现网络传输中的异常行为。

5、变更调整阶段

信息转移和清除:在系统终止阶段,进行信息转移和清除,确保数据的安全处理。

设备废弃:对废弃的设备进行安全管理,防止信息泄露。

介质销毁:对存储介质进行安全的销毁处理,确保其中的信息不被泄露。

6、系统终止阶段

安全检查:定期进行安全检查,评估系统的安全状况。

等级测评:进行等级测评,验证系统是否达到了既定的安全保护等级。

备案:将重要信息进行备案,以便于监管和管理。

信息安全等级保护的实施是一个全面的过程,涉及从系统的初步定级到最终的系统终止和备案的多个环节,每个阶段都有其特定的活动和目标,确保信息系统在整个生命周期中都能得到适当的保护,通过遵循这些步骤,组织可以有效地保护其信息资产,降低安全风险,并符合国家法律法规的要求。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/64997.html