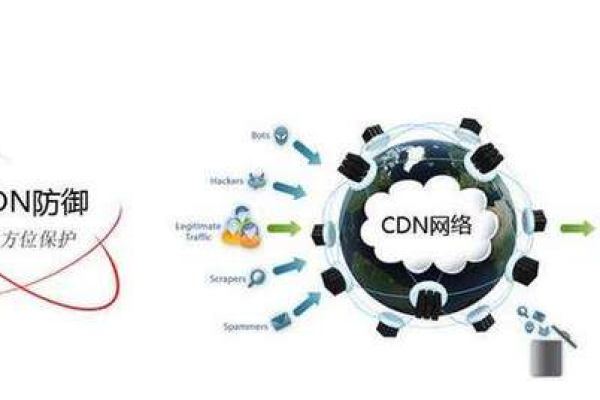

攻击CDN模式,如何应对网络加速服务的安全挑战?

- 行业动态

- 2025-03-08

- 4

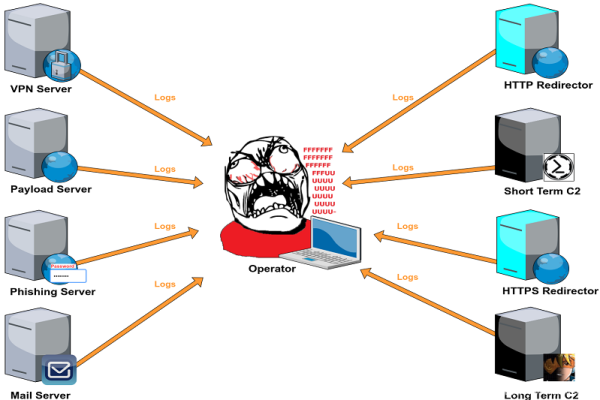

攻击CDN模式通常指通过多种手段绕过内容分发网络( CDN)的缓存机制,直接对源服务器发起攻击,如利用未被CDN缓存的文件或参数。

| 攻击方式 | 原理 | 防御措施 |

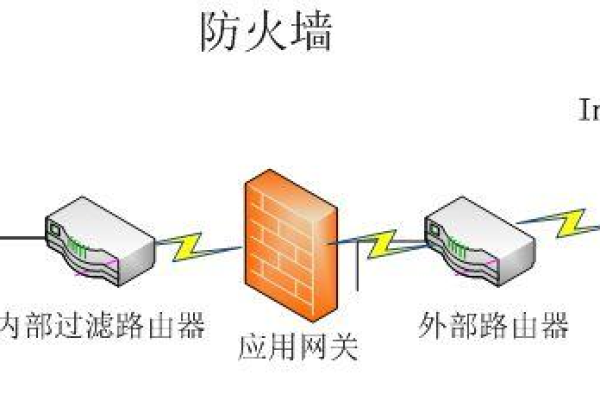

| DDoS攻击 | 通过控制大量计算机或设备(僵尸网络),同时向目标服务器发送海量请求,消耗服务器资源,使其无法正常响应合法用户请求,攻击者利用多种手段增加攻击复杂性,如SYN Flood、UDP Flood、HTTP Flood等,以绕过CDN防护机制。 | 部署防火墙和载入检测系统,检测和阻止异常流量。 使用流量过滤器,识别并丢弃反面流量。 增加带宽和服务器容量,提高系统抗压能力。 启用CDN服务,分散流量到多个节点。 |

| HTTP洪水攻击 | 攻击者发送大量看似合法的HTTP请求来耗尽目标服务器资源,这些请求可能包括GET和POST请求,攻击者模拟正常用户行为,使得检测和防御困难。 | 启用Web应用防火墙(WAF),识别和阻止异常HTTP请求。 使用速率限制,减少单个IP地址的请求速率。 启用CAPTCHA,区分人类用户和自动化攻击脚本。 监控和分析日志,识别异常流量模式。 |

| 缓存投毒攻击 | 攻击者向CDN缓存中注入反面数据,当用户访问被缓存内容时,返回的是反面数据而非真实内容,这通常通过利用缓存破绽或绕过验证机制实现。 | 启用内容签名和校验,确保缓存内容完整性和真实性。 使用安全的缓存策略,包含严格验证和过期机制。 定期监控和审计缓存内容,及时发现和清除反面数据。 部署SSL/TLS,防止中间人攻击和数据改动。 |

| DNS放大攻击 | 攻击者利用DNS服务器的放大效应,发送小请求得到大响应,使目标服务器受到大量响应数据冲击,导致带宽耗尽,这种攻击通过伪造DNS请求,利用开放DNS解析器实现。 | 限制DNS递归查询,仅允许授权用户进行。 配置防火墙和访问控制列表,限制对DNS服务器的访问。 监控DNS流量,及时发现异常查询请求。 使用DDoS防护服务,缓解攻击影响。 |

| 内容劫持 | 攻击者改动CDN缓存或传输过程中的数据,使用户访问到伪造或反面内容,这可以通过中间人攻击、DNS劫持或缓存投毒等方式实现。 | 启用SSL/TLS加密,防止中间人攻击和数据改动。 使用安全的DNS解析服务,防止DNS劫持。 监控和审计缓存内容,确保其完整性和真实性。 部署内容签名和校验,确保内容未被改动。 |

相关问题与解答

问题1:什么是CDN攻击?

解答:CDN攻击是指破解针对内容分发网络(CDN)进行的反面活动,这些攻击旨在通过各种手段绕过CDN的安全措施,获取敏感信息、破坏网站或服务的正常运行,常见的CDN攻击方式包括DDoS攻击、缓存投毒攻击、DNS劫持等。

问题2:如何保护CDN免受攻击?

解答:保护CDN免受攻击需要采取多层次的防御策略,这包括但不限于使用强密码和多因素身份验证、定期更新和升级CDN软件和硬件、设置访问控制和防火墙规则、监测和分析网络流量以及异常行为等,还可以考虑使用专业的DDoS防护服务、优化CDN配置、隐藏原始IP地址等措施来增强CDN的安全性。