CDN遭受何种攻击?

- 行业动态

- 2025-03-08

- 8

CDN攻击类型及防御措施

一、缓存投毒攻击

1、原理与方法:

改动HTTP头部信息:攻击者通过伪造请求头部信息,如Cache-Control头部,使CDN缓存服务器将反面内容缓存起来。

伪造请求:攻击者可以伪造带有反面查询参数的请求,使CDN缓存服务器缓存这些反面内容。

2、防御措施:

验证请求来源:确保所有请求都是来自合法的来源,避免伪造请求的发生。

使用HTTPS:通过使用HTTPS加密协议,防止请求在传输过程中被改动。

严格配置缓存策略:合理配置CDN缓存策略,避免缓存服务器缓存不必要或敏感的数据。

定期清理缓存:定期清理CDN缓存,确保缓存中的数据是最新的、未被改动的。

二、DDoS攻击

1、原理与方法:

流量攻击:攻击者通过发送大量的请求,消耗目标网站的带宽和资源,使其无法正常提供服务。

资源耗尽攻击:攻击者通过发送大量的复杂请求,消耗目标网站的计算资源,使其无法正常提供服务。

2、防御措施:

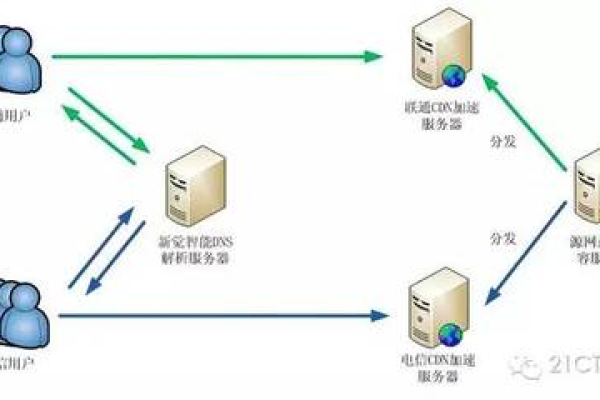

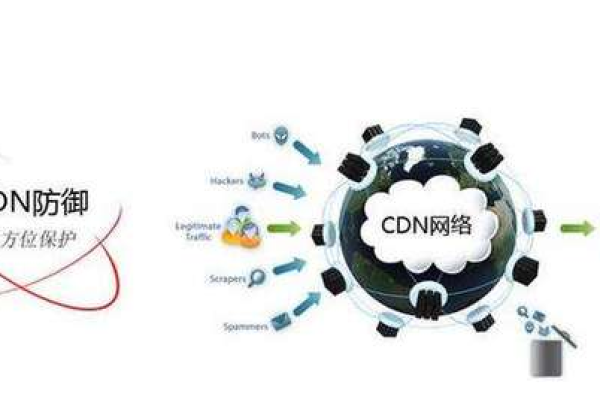

使用CDN:CDN可以通过分布式架构,分散DDoS攻击的流量,减轻目标网站的压力。

部署防火墙:部署网络防火墙和应用防火墙,过滤反面请求。

启用速率限制:通过速率限制,限制单个IP地址的请求频率,防止DDoS攻击。

监控流量:实时监控网络流量,及时发现和应对DDoS攻击。

三、针对非CDN服务的攻击

1、原理与方法:

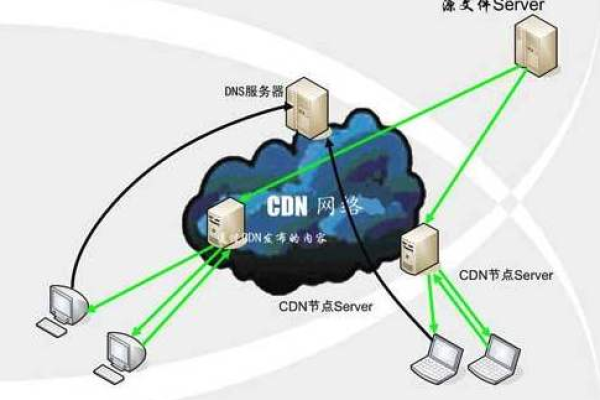

攻击者利用CDN服务通常只提供给HTTP/S和DNS应用的特点,发起不经过CDN发送的针对应用的攻击,并利用可能堵塞客户互联网管道的大规模攻击客户源服务器。

2、防御措施:

加强源服务器安全防护:加强源服务器的安全防护措施,如使用防火墙、载入检测系统等,防止攻击者直接访问源服务器。

隐藏真实IP地址:通过反向代理、负载均衡等技术手段,隐藏源服务器的真实IP地址,增加攻击者的攻击难度。

监控和检测异常流量:实时监控和分析网络流量,及时发现并阻止绕过CDN的异常访问行为。

四、直接IP攻击

1、原理与方法:

一旦攻击者发起了针对客户源Web服务器IP地址的直接攻击,即使是由CDN提供服务的应用也会遭受到攻击,这些攻击可能是UDP洪水或ICMP洪水等不经由CDN服务进行传送的网络洪水,将直接击中客户源服务器。

2、防御措施:

隐藏真实IP地址:通过反向代理、负载均衡等技术手段,隐藏源服务器的真实IP地址,增加攻击者的攻击难度。

监控和检测异常流量:实时监控和分析网络流量,及时发现并阻止绕过CDN的异常访问行为。

提高源服务器的安全性:加强源服务器的安全防护措施,如使用防火墙、载入检测系统等,防止攻击者直接访问源服务器。

五、Web应用攻击

1、原理与方法:

针对Web应用威胁的CDN防护措施的防护水平有限,会将客户Web应用暴露在数据泄露、数据窃取和其它常见Web应用威胁之下,多数基于CDN的Web应用防火墙的功能也很有限,仅适用于一组基本的预定义特征码和规则,许多基于CDN的WAF不能阅读HTTP参数,不会创建主动安全规则,因此无法防御零日攻击和已知威胁。

2、防御措施:

使用专业的Web应用防火墙(WAF):WAF可以帮助识别和阻止异常的HTTP请求,提供更全面的Web应用安全防护。

启用SSL/TLS加密:通过加密传输数据,可以防止中间人攻击和数据改动。

安全策略(CSP):通过启用内容安全策略,防止反面脚本注入。

验证请求来源:确保所有请求都是来自合法的来源,避免伪造请求的发生。

相关问题与解答

1、什么是CDN攻击?

答:CDN攻击是指破解针对内容分发网络(CDN)进行的反面活动,破解可能试图通过各种手段绕过CDN的安全措施,获取敏感信息、破坏网站或服务的正常运行。

2、如何保护我的CDN免受攻击?

答:保护CDN免受攻击的关键是综合使用多层安全防护措施,这包括但不限于:使用强密码和多因素身份验证、定期更新和升级CDN软件和硬件、设置访问控制和防火墙规则、以及监测和分析网络流量以及异常行为等,根据具体的攻击类型采取相应的防御策略也是非常重要的。