ddos针对域名还是ip

- 行业动态

- 2025-02-03

- 9

DDoS攻击既可以针对IP地址,也可以针对域名,以下是详细分析:

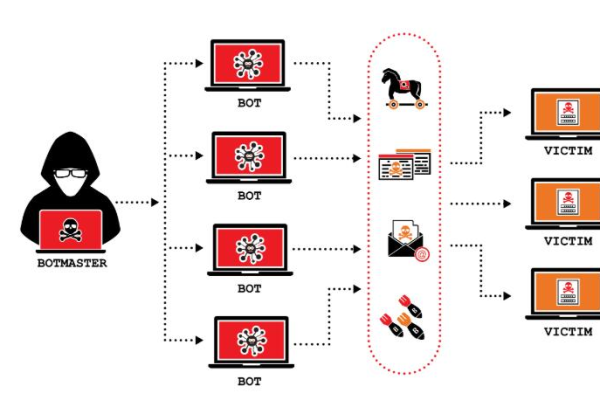

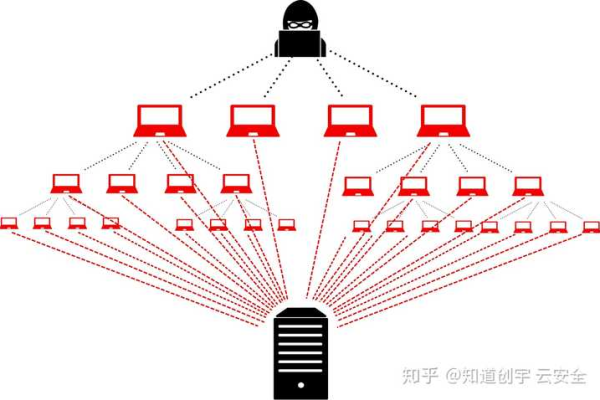

一、针对IP地址的DDoS攻击

1、原理:攻击者通过控制大量的傀儡主机或网络设备,向目标系统的IP地址发送海量的请求或数据包,这些请求会耗尽目标系统的网络带宽、CPU处理能力、内存等资源,导致正常的服务请求无法得到及时处理,从而使目标系统陷入瘫痪。

2、常见攻击类型

SYN Flood攻击:利用TCP三次握手机制,攻击者向目标服务器发送大量伪造的TCP SYN包,服务器回应SYN-ACK包并等待客户端的ACK确认,但攻击者不会回应ACK,导致服务器上大量半连接状态的资源被占用,最终耗尽服务器资源,造成网络拥塞和服务中断。

UDP Flood攻击:攻击者向目标系统发送大量的UDP数据包,由于UDP是无连接的协议,相对容易滥用,大量的UDP数据包会占用目标网络的带宽,或者使目标系统忙于处理这些无效的UDP数据包而无法处理正常的请求。

ICMP Flood攻击:攻击者发送大量的ICMP数据包(如Ping包)到目标主机,消耗目标的网络带宽和系统资源,使目标主机无法正常提供服务。

3、举例:某知名电商平台曾遭受过一次规模庞大的DDoS攻击,攻击者操控大量傀儡计算机同时向该平台的服务器IP地址发送大量请求,使平台很快瘫痪,该平台的网络安全团队通过对IP地址数据的监测与分析,发现了异常活跃的IP地址,并将其列入黑名单进行流量阻断,同时对长期合作的供应商IP地址设置白名单,保障了合法流量的正常通行,最终成功抵御了此次攻击。

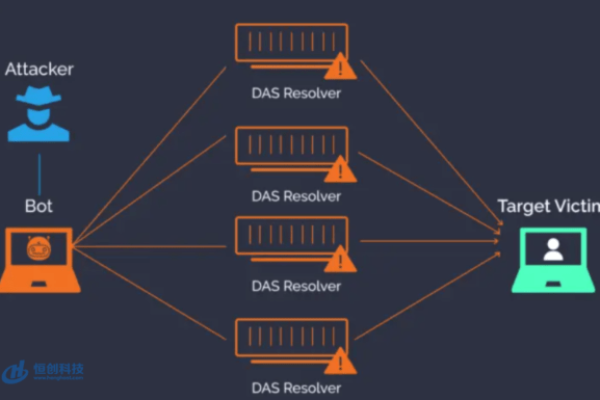

二、针对域名的DDoS攻击

1、原理:当攻击针对域名时,攻击流量会先到达DNS解析后的IP地址,因为域名只是人们易于理解和记忆的标识符,其最终指向的是服务器的IP地址,攻击者通过各种手段使域名解析后的IP地址受到攻击,进而影响该域名对应的服务。

2、常见攻击类型

HTTP Flood攻击(CC攻击):攻击者模拟大量正常用户不断地向目标网站发送HTTP请求,造成目标网站服务器资源耗尽,无法响应正常用户的请求,这些请求通常是针对一些消耗资源较大的页面或操作,例如动态页面、数据库查询等。

3、举例:一些破解组织会对某些新闻网站进行CC攻击,他们通过控制大量的肉鸡(被破解控制的电脑)频繁访问目标网站的某个动态新闻页面,导致该页面所在的服务器因处理这些请求而负载过高,最终无法正常提供服务。

无论是针对IP地址还是域名的DDoS攻击,都会给目标系统带来严重的危害,导致服务中断、业务受损等问题,网络管理员和相关企业需要采取有效的防范措施,如增加带宽冗余、采用专业的DDoS防护设备和服务、定期更新和维护系统等,以降低被DDoS攻击的风险。