ddos的防护措施有哪些

- 行业动态

- 2025-01-29

- 12

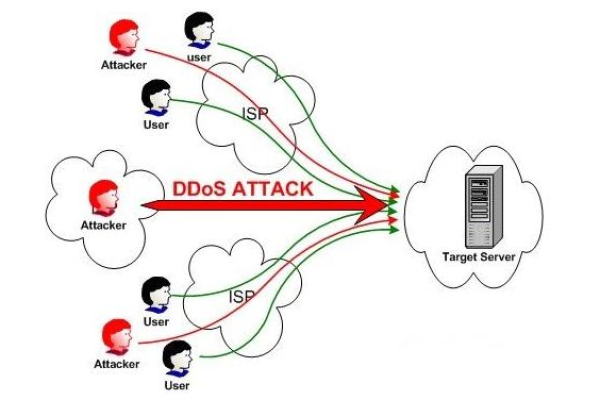

DDoS(分布式拒绝服务)攻击是一种常见且破坏力极强的网络攻击方式,它通过控制大量分布在不同地点的设备向目标服务器、网络设备或服务发送海量请求,以耗尽其资源,使合法用户无法访问目标服务,为了有效防护DDoS攻击,企业和组织可以采取多种措施,以下是一些主要的防护措施:

1、网络层防护

防火墙和载入检测系统(IDS/IPS):使用防火墙和IDS/IPS系统,设置规则过滤可疑流量,阻止已知的攻击模式,防火墙可以根据预设的规则,如IP地址、端口号、协议类型等,对进出网络的流量进行筛选,只允许合法的流量通过,IDS能够实时监测网络流量,发现异常行为并及时报警;IPS则不仅能检测,还能主动阻断攻击流量。

流量清洗:部署流量清洗设备或使用流量清洗服务,识别并清除反面流量,仅允许合法流量通过,流量清洗设备通常具有强大的流量分析和处理能力,能够快速识别出DDoS攻击流量的特征,并将其从正常流量中分离出来,然后进行清洗或过滤,确保只有合法的流量能够到达目标服务器。

2、应用层防护

Web应用防火墙(WAF):WAF可以检测和阻止针对Web应用的DDoS攻击,如SQL注入、跨站脚本等,它通过对HTTP请求和响应的分析,识别出反面的Web请求,并根据预设的规则进行拦截或过滤,保护Web应用的安全。

速率限制:在服务器端设置请求速率限制,防止反面用户频繁发送请求,可以限制每个IP地址在一定时间内的请求次数,或者对特定的URL路径进行速率限制,避免因大量请求而导致服务器资源耗尽。

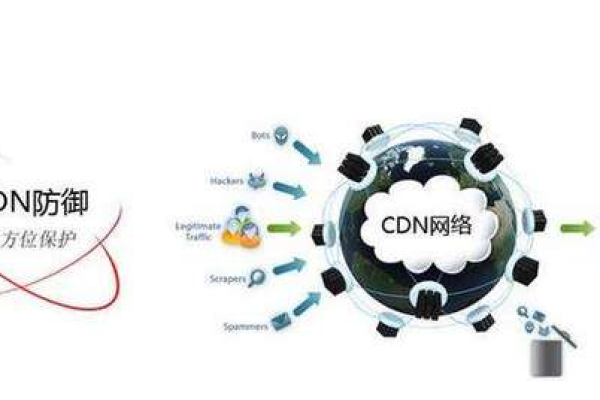

3、分布式防护

内容分发网络(CDN):使用CDN分散流量,将请求分布到多个节点,缓解单点压力,CDN可以将网站的内容缓存到全球各地的服务器上,当用户访问时,会从离用户最近的服务器上获取内容,从而减少源服务器的负载,同时也能隐藏源服务器的真实IP地址,提高抗DDoS攻击的能力。

负载均衡:通过负载均衡器将流量分散到多个服务器,防止单个服务器过载,负载均衡器可以根据不同的算法,如轮询、加权轮询、最小连接数等,将用户的请求均匀地分配到各个服务器上,确保每个服务器都能得到合理的利用,提高整个系统的可用性和性能。

4、云服务防护

使用云服务提供商的DDoS防护服务,如AWS Shield、Azure DDoS Protection、阿里云DDoS防护等,这些服务提供专业的DDoS防护能力和实时监控,云服务提供商通常拥有庞大的基础设施和丰富的安全资源,能够更好地应对大规模的DDoS攻击,为企业提供可靠的防护保障。

5、监控与响应

实时监控:部署网络监控系统,实时监控流量,及时发现异常流量和潜在攻击,通过网络监控工具,可以对网络流量、服务器性能、应用状态等进行实时监测,一旦发现异常情况,如流量突然增大、服务器负载过高、应用响应缓慢等,能够及时发出警报。

应急响应:制定应急响应计划,包含攻击检测、流量清洗、系统恢复等步骤,确保在攻击发生时能够快速响应和处理,应急响应计划应明确各部门和人员的职责,以及在不同情况下应采取的具体措施,如启动备用服务器、切换DNS解析、与云服务提供商或安全厂商合作等,以最大限度地减少攻击造成的损失。

6、其他辅助措施

优化服务器配置:调整服务器的连接数限制、超时时间等参数,避免资源耗尽,增加服务器的最大连接数、缩短TCP连接的超时时间、启用TCP的快速回收机制等,可以提高服务器的资源利用率和性能,增强其抗DDoS攻击的能力。

隐藏服务器真实IP:使用CDN或代理服务器隐藏后端服务器的真实IP地址,避免被攻击者直接攻击,通过将域名解析到CDN或代理服务器的IP地址上,攻击者只能获取到CDN或代理服务器的IP地址,而无法直接攻击到源服务器。

定期更新和备份:定期更新系统、应用程序和安全补丁,以修复已知的破绽;同时做好数据备份工作,以便在遭受攻击后能够快速恢复数据和服务,定期更新可以确保系统和应用程序的安全性,减少被攻击的可能性;而数据备份则是在最坏情况下的重要保障,能够最大限度地降低攻击造成的损失。

DDoS防护需要综合运用多种技术和策略,从网络层到应用层,从设备配置到服务选择,构建一个全面、多层次的防护体系,持续的监控、及时的响应以及不断的优化也是确保防护效果的关键。