如何有效防护DDoS攻击?全面教程解析

- 行业动态

- 2025-01-27

- 10

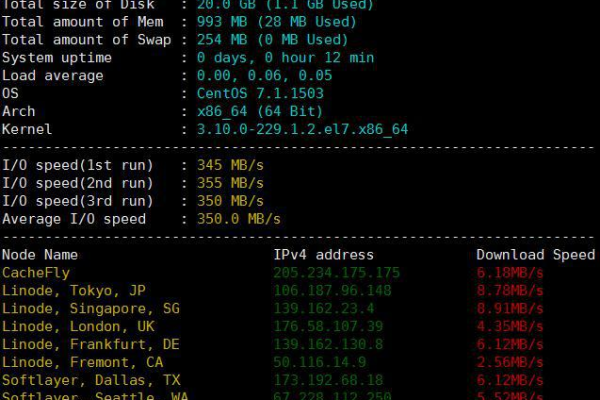

DDoS(Distributed Denial of Service,分布式拒绝服务)攻击是一种常见的网络攻击方式,它通过控制大量分布在不同地点的设备向目标服务器、网络设备或服务发送海量请求,以耗尽其资源,从而使合法用户无法访问目标服务,以下是一份详细的DDoS防护教程:

一、DDoS攻击原理与类型

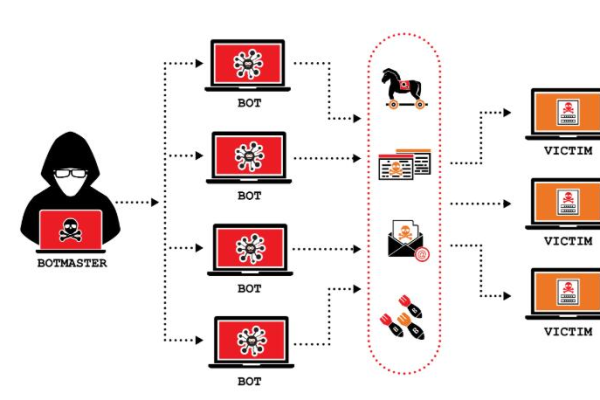

1、攻击原理:DDoS攻击的核心是利用多个来源同时发起攻击,这些来源设备被称为“僵尸”设备,通常是被反面软件感染的计算机、服务器、物联网设备等,攻击者通过控制这些设备,向目标发送大量的请求或数据包,造成带宽耗尽、资源耗尽或应用层攻击,导致目标服务器无法正常提供服务。

2、常见类型:包括流量攻击(如UDP洪泛攻击、ICMP洪泛攻击)、协议攻击(如SYN洪泛攻击、Ping of Death攻击)和应用层攻击(如HTTP洪泛攻击、Slowloris攻击)。

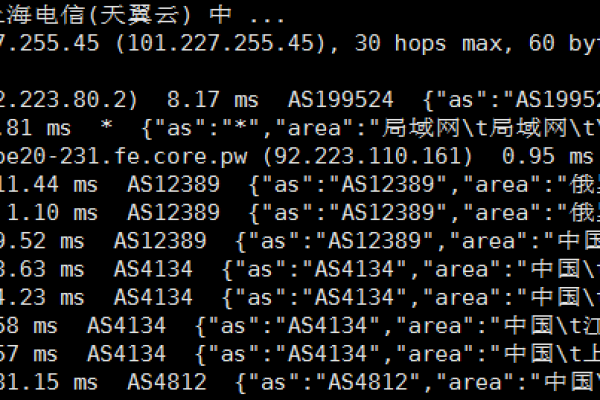

二、检测DDoS攻击的方法

1、流量特征检测:分析网络流量的特征,如带宽使用情况、连接数、协议类型等,识别异常流量模式。

2、异常检测:利用统计学方法或机器学习算法区分正常流量和攻击流量。

3、基于人工智能的检测:使用分类算法、聚类算法和深度学习算法从大量数据中提取特征,预测是否存在攻击。

4、误用检测:根据已知的攻击特征直接检测载入行为。

5、基于网络全局流量异常特征的检测:通过对全网或运营商网络中的OD对(源-目的地)之间的流量进行测量,构建网络流量模型,检测异常流量。

三、防御DDoS攻击的策略

1、网络层防护:部署高性能网络设备和本地硬件设备,提供紧密的控制力和灵活性,配置防火墙规则和载入检测系统(IDS),过滤可疑流量,阻止已知的攻击模式,部署流量清洗设备或使用流量清洗服务,识别并清除反面流量。

2、应用层防护:使用Web应用防火墙(WAF)检测和阻止针对Web应用的DDoS攻击,如SQL注入、跨站脚本等,在服务器端设置请求速率限制,防止反面用户频繁发送请求。

3、分布式防护分发网络(CDN)分散流量,将请求分布到多个节点,缓解单点压力,通过负载均衡器将流量分散到多个服务器,防止单个服务器过载。

4、云服务防护:利用云服务提供商的DDoS防护服务,如AWS Shield、Azure DDoS Protection、阿里云DDoS防护等,这些服务提供专业的DDoS防护能力和实时监控。

5、监控与响应:部署网络监控系统,实时监控流量,及时发现异常流量和潜在攻击,制定应急响应计划,包含攻击检测、流量清洗、系统恢复等步骤,确保在攻击发生时能够快速响应和处理。

四、实践操作示例

1、使用LOIC进行流量攻击:安装LOIC工具,设置攻击目标(输入服务器IP地址、选择攻击方式和端口号),启动攻击并观察目标服务器的响应。

2、使用Slowloris进行应用层攻击:安装Slowloris工具,设置攻击目标(输入服务器IP地址和端口号),启动攻击并监控目标服务器的资源消耗情况。

五、FAQs

1、Q: DDoS攻击和CC攻击有什么区别?

A: DDoS攻击旨在耗尽目标服务器的资源,使其无法正常服务;而CC攻击则主要针对Web应用的特定页面或功能,通过模拟大量正常请求来耗尽服务器资源,CC攻击可以视为DDoS攻击的一种特殊形式,更侧重于应用层。

2、Q: 如何选择合适的DDoS防护服务?

A: 选择DDoS防护服务时,应考虑服务的防护能力、实时监控功能、性价比以及客户支持等因素,建议选择具有丰富经验和专业技术团队的服务商,并根据实际需求选择合适的防护套餐。

六、小编有话说

DDoS攻击是一个复杂且持续的威胁,随着技术的发展,攻击手段也不断升级,企业和个人用户需要保持警惕,定期更新防护策略和技术手段,加强网络安全意识培训,提高员工对DDoS攻击的认识和应对能力也是非常重要的,通过综合运用多种防护措施和策略,我们可以有效地降低DDoS攻击带来的风险和损失。