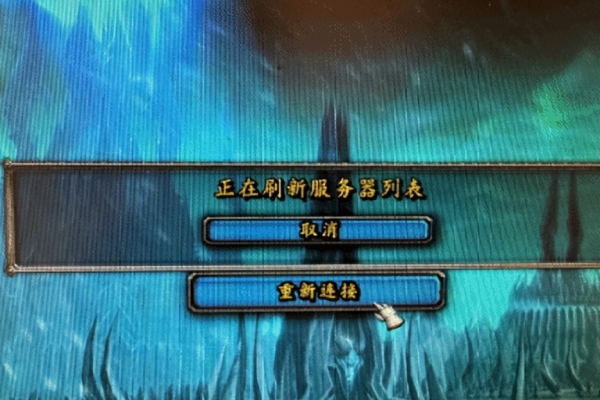

梦幻世界服务器频繁崩溃的背后,究竟是什么原因导致的?

- 行业动态

- 2024-09-16

- 12

随着游戏爱好者对游戏品质要求的提高,服务器的稳定性成为了玩家们极为关心的问题,特别是对于梦幻西游这样的大型网络游戏而言,服务器的稳定运行至关重要,梦幻世界服务器频繁闪退的问题一直困扰着玩家和运营商,这种问题的解决不仅需要技术上的诊断和优化,还需要对服务器管理和运维有深入的了解,下面探究梦幻世界服务器频繁闪退的各种可能原因:

1、服务器硬件性能限制

CPU资源不足:服务器的CPU处理能力若不足以支撑游戏的运算需求,可能导致处理请求排队甚至服务崩溃,从而引起游戏闪退。

内存容量不足:内存的大小直接关系到服务器能够同时处理的任务数量,内存不足将导致数据无法及时处理,造成闪退现象。

带宽限制:带宽决定了数据的传输速度,在玩家数量众多或数据传输高峰时段,带宽不足可能会使得服务器响应变慢,甚至出现闪退。

2、软件维护与BUG问题

游戏维护:定期的游戏维护是保证游戏平稳运行的必要措施,但如果维护过程中出现错误,或者维护后的更新包存在缺陷,也可能引发闪退现象。

BUG频发:游戏软件本身可能存在的BUG是导致闪退的常见原因,这包括编程错误、逻辑破绽等,需要开发商不断修正和优化。

3、服务器承载压力

用户量过大:当大量玩家同时在线,服务器承载的压力会成倍增加,一旦超出服务器的处理能力范围,就可能出现闪退现象。

分布式处理不均:在多服务器承载的游戏中,如果负载均衡没有做好,某些服务器过载而其他的却闲置,也会导致部分玩家经历闪退。

4、外部攻击与安全问题

网络攻击:服务器可能受到DDoS攻击或其他网络安全威胁,这些反面攻击会消耗大量网络资源,导致服务器不稳定并闪退。

安全设置不当:服务器如果没有进行合适的安全设置和防护,易受到干扰或反面软件的侵害,从而影响稳定性。

5、存储与数据管理不善

存储空间紧张:硬盘或固态驱动器的存储空间如果不足,会影响服务器的日志记录、数据缓存等,进而引起异常退出。

数据读写错误:服务器长时间运行后,数据读写错误积累,可能导致文件损坏或丢失,致使服务器无法正常读取必要数据而发生闪退。

6、软件配置与优化不当

配置文件错误:服务器的配置文件如果设置不当,例如内存分配不合理,或者网络参数设置不正确,都有可能导致服务器无法正常运行而闪退。

缺乏定期优化:服务器需要根据实际运行情况进行定期的系统优化,否则可能会出现性能瓶颈,导致处理能力下降并影响稳定性。

7、插件和模组冲突

插件兼容性问题:游戏为了增加趣味性和可玩性,会有许多插件和模组,但他们之间可能存在不兼容的情况,导致游戏运行中出现冲突和异常退出。

更新后的适配问题:游戏本体或服务器软件更新后,未能及时适配或更新插件和模组,也会引起冲突和异常问题。

8、用户端与服务器的网络连接问题

网络延迟高:用户到服务器之间的网络连接不稳定或延迟过高,是导致游戏体验不佳甚至闪退的重要原因。

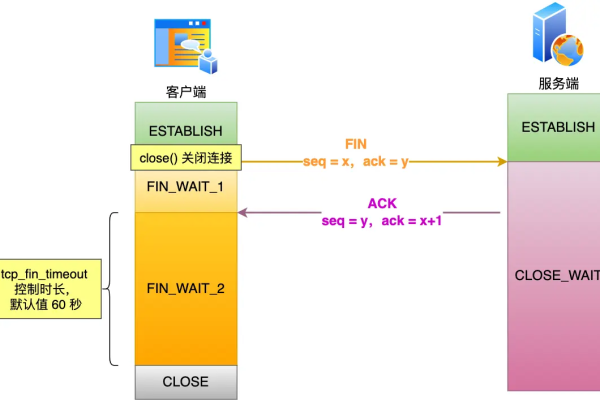

连接中断:网络连接中断会直接造成游戏服务器的闪退,这通常和网络服务提供商的稳定性有关。

为了丰富对服务器闪退问题的理解,还应关注以下几点:

服务器应定期进行硬件升级和性能测试,以确保满足游戏运行的需求。

游戏运营商需和开发者紧密合作,快速响应并修复游戏中出现的BUG。

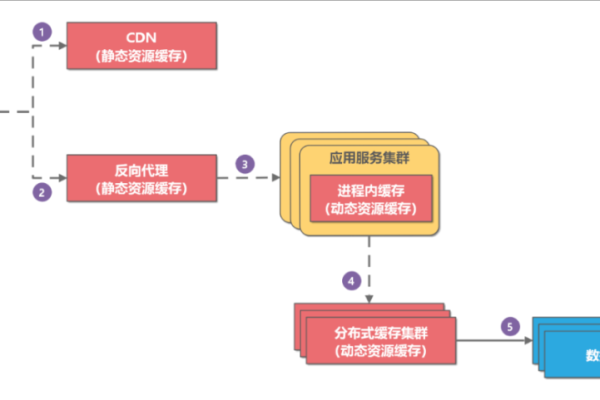

运营商可以实施动态负载均衡技术,智能分配在线用户,避免单一服务器超负荷运转。

加强服务器的安全防护措施,如部署防火墙、载入检测系统等,以抵御外部攻击。

清理和优化服务器存储,确保数据的完整性和读写的正确性。

定期审核和更新服务器的配置文件,根据实际情况进行必要的调整。

管理好插件和模组的使用,确保所有元素都能兼容最新的游戏版本。

确保网络服务提供商提供的服务符合游戏运营的标准,以减少由网络问题引起的闪退。

梦幻世界服务器频繁闪退是一个多方面的问题,涉及到硬件性能、软件维护、服务器压力、外部攻击、数据管理、配置优化、插件冲突以及网络连接等多个方面,只有综合考虑这些因素,并采取相应的预防和应对措施,才能确保服务器的稳定运行,为玩家提供流畅的游戏体验,对于游戏运营商和开发者来说,持续监控、定期维护和及时更新是保障服务器稳定性的关键所在。