如何利用数据仓库优化CRM系统的数据管理与分析?

- 行业动态

- 2025-01-27

- 10

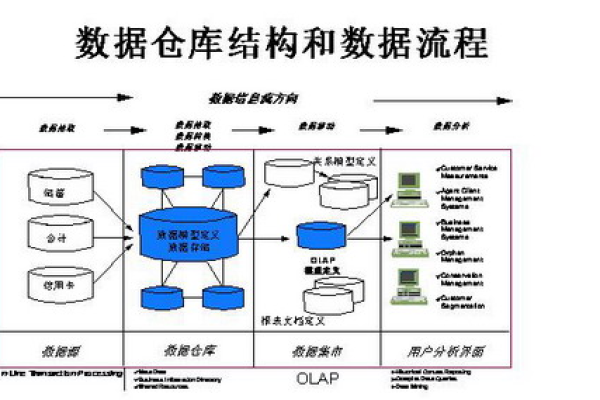

在当今数字化时代,客户关系管理(CRM)已成为企业提升竞争力的关键,数据仓库作为CRM的重要组成部分,发挥着至关重要的作用,它不仅能够整合来自不同渠道的客户数据,还能通过深度分析为企业提供有价值的洞察,助力企业实现精准营销、优化销售策略和提升客户体验。

数据仓库在CRM中的应用

1、数据整合与管理:数据仓库能够将来自不同渠道的客户数据进行整合,包括客户基本信息、交易记录、服务反馈等,形成一个统一的、全面的数据视图,这种整合使得企业能够更全面地了解客户需求和行为,为后续的数据分析和决策提供坚实的基础。

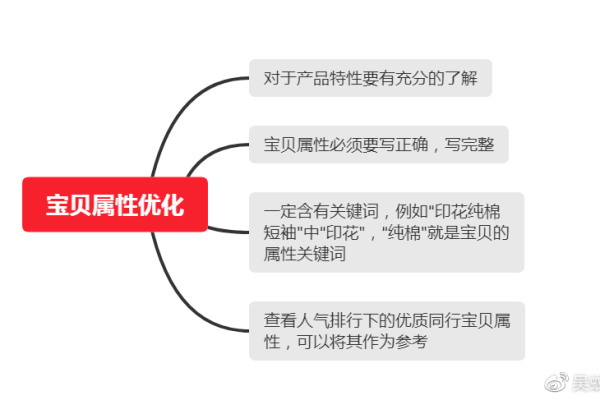

2、客户细分与画像:通过对数据仓库中的数据进行深入分析,企业可以识别出不同的客户群体,如高价值客户、活跃客户、潜在客户等,还可以构建客户画像,详细描述每个客户群体的特征、需求和偏好,从而制定更加精准的营销策略和服务方案。

3、销售预测与机会挖掘:数据仓库中的历史销售数据可以帮助企业预测未来的销售趋势和市场需求,通过对销售数据的时序分析、关联规则挖掘等,企业可以发现潜在的销售机会,提前调整产品策略和市场布局,以抓住市场先机。

4、客户服务优化:数据仓库可以存储客户的服务记录和投诉信息,帮助企业快速响应客户需求,提高服务质量,通过对服务数据的分析和挖掘,企业还可以发现服务流程中的瓶颈和问题,从而优化服务流程,提升客户满意度。

5、风险管理与预警:数据仓库可以实时监测客户的行为和交易模式,及时发现异常情况,如客户流失、欺诈行为等,通过建立风险预警模型,企业可以主动采取措施,降低潜在风险,保护企业利益。

具体应用案例

1、电商行业:某知名电商平台利用数据仓库对海量用户数据进行深度挖掘,实现了个性化推荐系统的精准推送,通过分析用户的浏览历史、购买记录和搜索关键词等信息,平台能够准确预测用户的购买意向,并为其推荐符合个人兴趣的商品,这不仅提高了用户的购物体验,还显著提升了平台的销售额和转化率。

2、金融行业:某大型银行通过数据仓库整合了客户的财务信息、交易记录和信用评分等数据,建立了全面的客户画像,基于这些数据,银行能够为客户提供更加个性化的金融产品和服务,如定制化的投资建议、贷款方案等,通过实时监测客户的交易行为,银行还能及时发现潜在的欺诈风险,保障客户资金安全。

3、零售行业:某连锁超市利用数据仓库对销售数据进行了精细化分析,实现了库存管理的智能化,通过预测各门店的销售需求,超市能够及时调整库存水平,避免库存积压或缺货现象的发生,通过对顾客购买行为的分析,超市还能优化商品陈列和促销策略,提升销售业绩。

FAQs

1、Q: 数据仓库在CRM中的主要作用是什么?

A: 数据仓库在CRM中的主要作用是收集、整合和存储来自不同来源的客户数据,为企业提供一个统一、全面的数据视图,这有助于企业更好地了解客户需求和行为,制定更加精准的营销策略和服务方案。

2、Q: 如何利用数据仓库提升销售效率?

A: 企业可以通过对数据仓库中的销售数据进行实时监控和分析,识别销售过程中的瓶颈和机会,通过分析销售漏斗数据,企业可以发现哪些环节存在转化率低的问题,并采取针对性措施进行改进,还可以利用数据仓库进行销售预测和库存管理,确保产品的供应与市场需求相匹配。

3、Q: 数据仓库如何帮助优化客户体验?

A: 数据仓库可以存储客户的服务记录和反馈信息,帮助企业快速响应客户需求并解决问题,通过对这些数据的分析,企业可以发现服务流程中的不足和客户不满意的地方,从而进行针对性的改进和优化,还可以利用数据仓库进行个性化推荐和定制服务,提升客户的满意度和忠诚度。