cve如何检测破绽

- 行业动态

- 2025-02-01

- 1

CVE检测破绽的方法主要包括以下几种:1. **利用官方数据库**:访问 CVE官方网站(cve.mitre.org),通过搜索功能输入关键词、CVE编号或厂商名称进行查询,可查看破绽的详细信息,包括描述、影响范围和修复建议等。2. **使用破绽扫描工具**:如Nessus、OpenVAS等工具,这些工具通常集成了多个破绽数据库,可以快速识别和报告系统中的安全破绽。使用时需先选择合适的工具并安装配置,然后执行扫描任务,最后分析扫描结果。3. **访问安全论坛和博客**:安全专家和研究员经常在SecurityFocus、Krebs on Security和The Hacker News等平台分享他们的发现和研究成果,注册账号并订阅更新通知,定期浏览阅读,可了解最新破绽信息和安全趋势。4. **订阅安全通报和报告**:访问微软安全中心、Cisco安全中心和CERT官网等常用安全组织和厂商网站,注册账号并选择订阅安全通报和报告的选项,定期查看邮件获取最新的破绽信息和安全建议。CVE检测破绽可通过多种途径实现,综合运用这些方法能更全面地发现系统存在的安全隐患,及时采取修复措施,保障系统和数据的安全。

CVE(Common Vulnerabilities and Exposures)是一个公开的列表或数据库,为各种已知的信息安全破绽和风险提供了标准化的名称,检测CVE破绽通常涉及以下步骤:

1、选择目标:确定要检测的系统、软件或网络设备,明确其版本信息,因为不同版本的软件可能存在不同的破绽。

2、收集信息:访问官方的CVE数据库,如NVD(National Vulnerability Database),获取相关破绽的详细描述、受影响的系统和版本等信息。

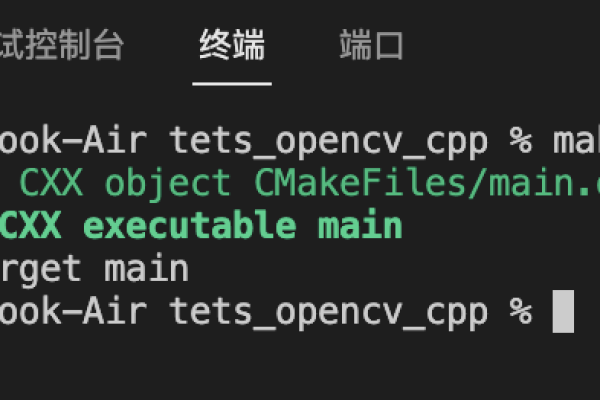

3、搭建测试环境:在隔离的环境中搭建与目标相同或相似的系统,确保测试环境与生产环境完全隔离,以防止潜在的风险。

4、使用扫描工具:利用专业的破绽扫描工具,如Nessus、OpenVAS、Qualys等,对目标进行扫描,这些工具可以自动识别已知的CVE破绽,也可以使用Nmap的Scripting Engine(NSE)脚本,如nmap-vulners和vulscan,通过输出特定服务的CVE相关信息来提高检测能力。

5、分析扫描结果:仔细分析扫描工具生成的报告,确定是否存在CVE破绽以及破绽的严重程度和影响范围,对于一些误报或漏报的情况,需要进一步手动验证。

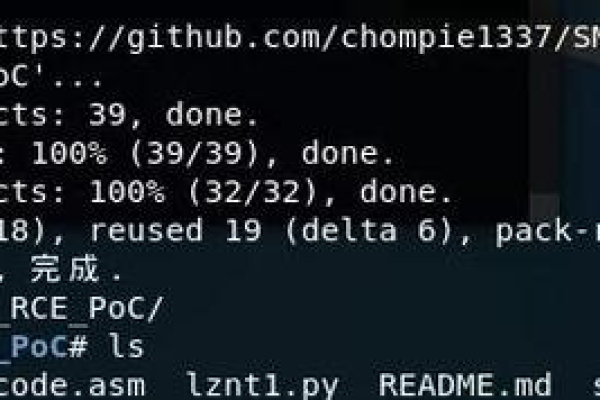

6、手动验证破绽:对于疑似破绽,根据官方文档、安全论坛或社区的信息,尝试手动复现破绽,以确认其真实性,这可能涉及到对破绽原理的深入理解和特定的操作步骤。

7、评估破绽影响:评估破绽对系统安全性的具体影响,包括数据泄露、系统崩溃、权限提升等潜在风险,考虑破绽可能被反面利用的方式和后果。

8、应用缓解措施:根据官方或社区的推荐,及时应用破绽的补丁或采取其他缓解措施,如修改配置、限制访问权限等,以降低破绽带来的风险。

以下是两个关于CVE检测的常见问题及解答:

问题1:CVE编号是如何分配的?

答:CVE编号由CVE编号授权机构(CNA)负责分配,当发现一个新的安全破绽时,研究人员或组织会向CNA提交破绽报告,CNA会对报告进行审核和验证,如果确认是一个新的破绽,就会为其分配一个唯一的CVE编号,这个编号遵循一定的格式,通常由年份和顺序号组成,CVE-2023-1234”。

问题2:如何判断一个破绽是否已经被修复?

答:要判断一个破绽是否已经被修复,可以通过以下几种方法:查看官方的安全公告或更新日志,通常会在其中说明哪些破绽已经得到了修复,检查相关的软件版本信息,如果软件已经发布了包含该破绽修复的版本,那么可以初步判断该破绽已被修复,还可以参考安全社区和论坛的讨论,了解其他用户对该破绽修复情况的反馈,但最可靠的方法是通过实际的测试和验证,确认破绽在当前环境中是否仍然存在。

小编有话说:CVE破绽检测是保障网络安全的重要环节,它有助于及时发现和修复系统中的安全破绽,降低安全风险,在进行CVE检测时,需要综合运用多种方法和工具,并结合专业知识和经验进行分析和判断,及时关注官方的安全公告和更新,保持系统和软件的最新状态,也是预防CVE破绽的有效措施之一。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/403768.html