如何有效防御DDoS攻击穿透CDN防护?

- 行业动态

- 2025-01-30

- 2

,,CDN通过分散流量、缓存内容和过滤攻击等手段,有效防御DDoS攻击。它利用全球分布的节点减轻服务器负载,智能识别并拦截反面请求,确保合法流量正常访问,是保障网络安全的重要技术。

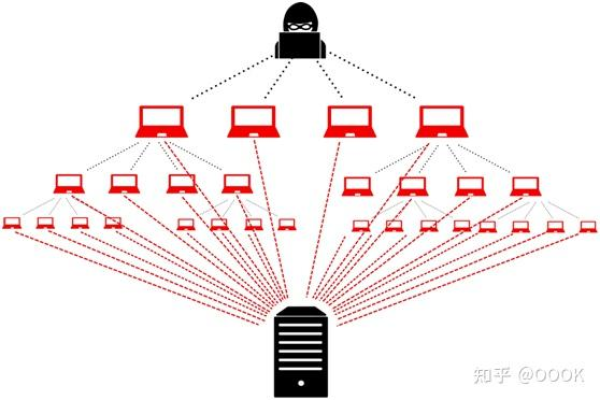

DDoS(分布式拒绝服务)攻击是一种常见且破坏性较大的网络攻击方式,它通过控制大量分布在全球各地的受感染设备(称为“僵尸网络”),同时向目标服务器发送大量的请求或数据包,导致目标服务器的资源(如带宽、CPU、内存等)被耗尽,无法正常响应合法用户的请求,从而使服务中断或性能严重下降。

一、CDN如何抵御DDoS攻击

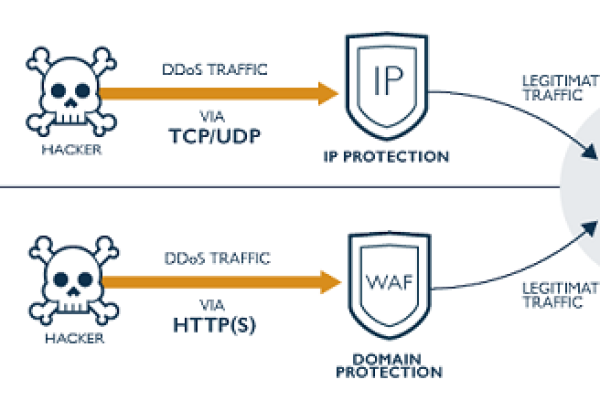

1、流量分散:CDN在全球范围内部署了大量的边缘节点服务器,当用户请求到达时,会被就近分配到最近的节点,同样地,攻击流量也会被分散到各个节点,避免某一节点或源站承受所有攻击压力。

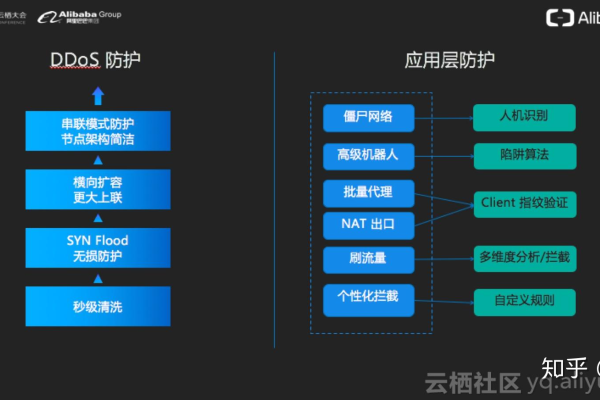

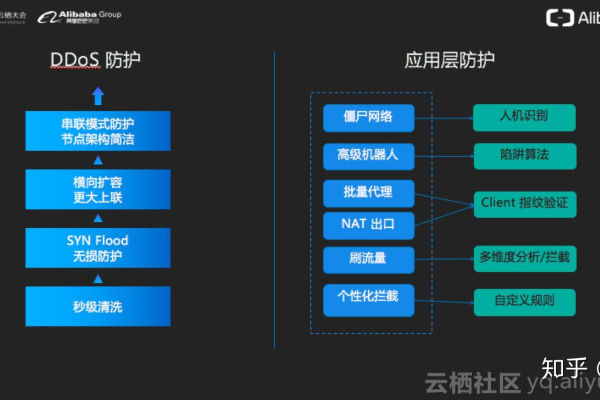

2、流量清洗和过滤:CDN系统持续监控各节点的流量情况,利用大数据分析和智能算法,及时发现异常的流量模式,当检测到疑似DDoS攻击流量时,CDN会将这些流量引导至专业的清洗中心,通过过滤、校验等手段,剔除反面流量,只有合法的请求才能最终到达源服务器。

3、智能调度和负载均衡:CDN能够将用户的请求智能地分发到多个服务器节点上,均衡各节点的负载,防止某个节点过载,当某个节点受到攻击或者出现故障时,CDN的调度系统会自动将流量切换到其他健康的节点,保障服务的连续性。

4、应用层防护:CDN集成了WAF功能,能够对HTTP/HTTPS请求进行深度检测,防御针对应用层的DDoS攻击,如HTTP Flood、Slowloris等,WAF会定期更新安全规则和特征库,及时抵御新型的攻击手段。

5、弹性扩展和冗余机制:CDN具有良好的可扩展性,能够根据流量需求动态调整资源,快速响应突发的流量变化,数据和服务在多个节点上冗余备份,单点故障不会影响整体服务的可用性。

二、穿透CDN的方法及风险

尽管CDN提供了强大的保护机制,但攻击者仍然可能尝试穿透CDN以直接攻击源站,以下是一些常见的穿透CDN的方法及其相关风险:

1、利用真实IP泄露:如果源站的真实IP地址因配置不当或某些服务暴露而泄露,攻击者可以通过扫描端口、探测子域名、分析历史DNS记录等方式找到这些泄露的IP地址,从而绕过CDN直接攻击源站。

2、DNS隧道:攻击者可以利用DNS协议进行数据传输的技术,通过DNS隧道绕过CDN直接与源站进行通信。

3、社会工程攻击:通过诱骗目标用户或管理员泄露敏感信息,从而获取源站的真实IP地址。

4、第三方服务破绽:如果源站使用的第三方服务存在安全破绽,攻击者可以通过这些破绽获取源站的真实IP地址或其他敏感信息。

三、FAQs

1、为什么需要使用CDN来抵御DDoS攻击?

CDN通过其分布式架构、强大的带宽储备、智能的调度策略以及先进的安全防护技术,能够有效地抵御各种类型的DDoS攻击,保障网站和应用的稳定运行,对于需要提高安全性和可用性的企业和网站来说,采用CDN服务是一个明智的选择。

2、如何确保CDN配置正确以防止DDoS攻击穿透?

确保源站IP地址不在公共DNS记录中暴露,可以使用内网IP地址或专用IP地址,配置防火墙规则,只允许来自CDN的IP地址访问源站,阻止其他IP地址的访问,定期扫描和监控网站的DNS记录、子域名和第三方服务,及时发现并修复安全破绽,选择安全性较高的第三方服务,并及时更新和修补破绽。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/402524.html