ddos数据特点

- 行业动态

- 2025-01-30

- 3

DDoS 攻击具有分布式、大规模、多层次等特点,其危害包括瘫痪系统、造成网络负荷问题以及数据泄露等。

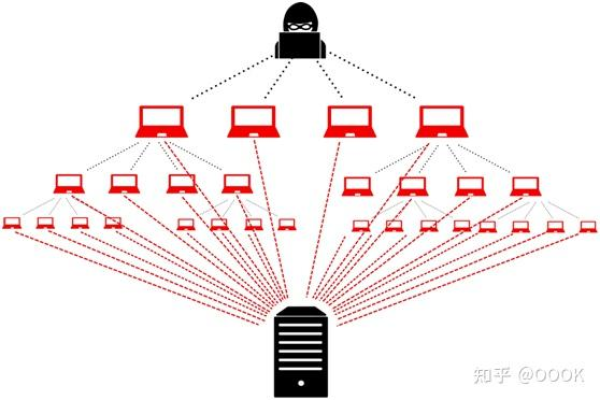

DDoS(Distributed Denial of Service)攻击是一种利用大量受控制的计算机或其他网络设备,向目标系统发送海量请求,从而导致目标服务不可用的攻击方式,这种攻击通过消耗目标系统的带宽、CPU处理能力或内存等资源,使得合法用户无法正常访问系统资源或服务,以下是DDoS数据的一些主要特点:

| 特点 | 描述 |

| 分布式 | DDoS攻击通常涉及多个来源,这些来源可能是分布在全球各地的被破解控制的计算机或设备(常称为”僵尸网络”),这使得追踪和防御变得极为困难。 |

| 大规模流量 | DDoS攻击往往产生巨大的流量,可能达到每秒数十亿甚至数万亿的数据包,这种规模的流量远远超出了大多数企业或个人所能承受的范围。 |

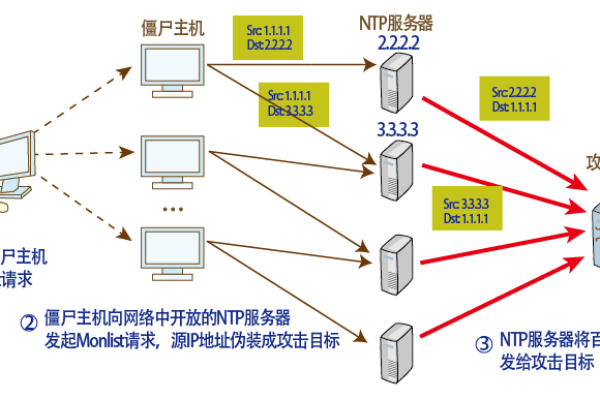

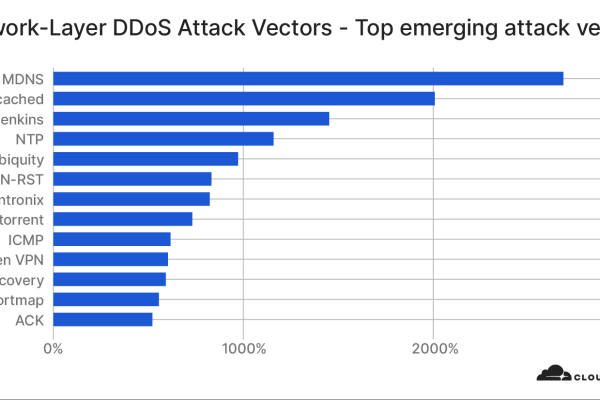

| 多向量攻击 | DDoS攻击不仅限于单一的攻击方式,它可能包括多种类型的攻击,如SYN Flood、UDP Flood、HTTP Flood等,同时进行,以增加攻击的破坏力。 |

| 难以区分正常流量 | 由于DDoS攻击可以模仿正常的网络请求,因此很难将其与合法的用户流量区分开来,这使得传统的防火墙和载入检测系统难以有效防御。 |

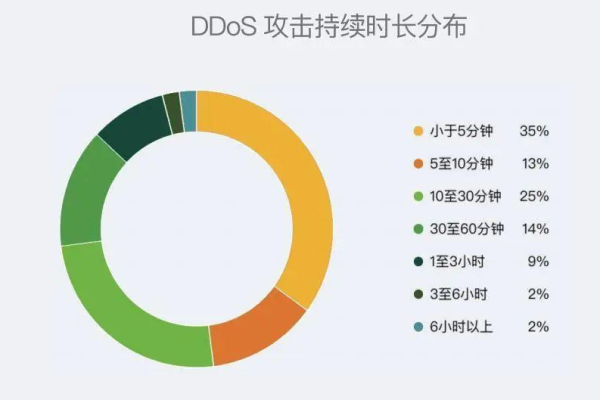

| 持续时间短但影响深远 | 虽然某些DDoS攻击可能只持续几分钟到几小时,但其对目标的影响可能是长期的,包括声誉损失、经济损失和客户信任度下降。 |

| 使用真实IP地址 | 现代的DDoS攻击越来越倾向于使用真实的IP地址,而不是伪造的地址,这使得基于IP黑名单的传统防御机制失效。 |

| 智能化和自动化 | 随着技术的发展,DDoS攻击变得更加智能化和自动化,攻击者可以利用工具自动发起复杂的攻击,甚至可以在攻击过程中动态调整策略。 |

| 针对特定目标 | DDoS攻击可以是针对性的,攻击者可能会选择特定的网站、服务或基础设施作为目标,以达到其特定的目的。 |

| 法律后果严重 | 参与DDoS攻击是非规的,一旦被追踪到,攻击者可能会面临严重的法律责任,包括罚款和监禁。 |

| 成本高昂 | 对于受害者来说,抵御DDoS攻击可能需要投入大量的资源,包括购买昂贵的硬件和软件、雇佣专业的安全团队等。 |

| 心理战和社会工程 | 除了技术手段外,DDoS攻击还可能伴随着心理战和社会工程学的策略,如威胁、恐吓等,以迫使目标屈服。 |

FAQs

Q1: DDoS攻击和DoS攻击有什么区别?

A1: DDoS(Distributed Denial of Service)攻击和DoS(Denial of Service)攻击的主要区别在于攻击的来源,DoS攻击通常是由单个来源发起的,而DDoS攻击则是由多个来源同时发起的,DDoS攻击因为涉及多个来源,所以能够产生更大的破坏力,同时也更难防御。

Q2: 如何预防DDoS攻击?

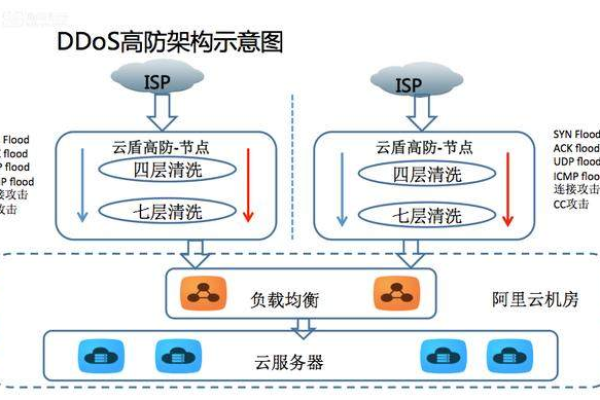

A2: 预防DDoS攻击需要采取多层防御策略,包括但不限于:部署高性能的网络设备和防火墙;使用内容分发网络(CDN)分散流量;实施速率限制和IP黑名单;采用云基础架构以利用其可扩展性和分布式特性;定期进行安全审计和破绽扫描;以及教育员工关于网络安全的最佳实践,还可以考虑使用专门的DDoS防护服务,这些服务通常提供实时监控、流量分析和自动缓解功能。

小编有话说

在这个数字化时代,网络安全已成为每个组织和个人不可忽视的重要议题,DDoS攻击作为一种常见且危害巨大的网络威胁,其复杂性和隐蔽性要求我们必须时刻保持警惕,通过了解DDoS攻击的特点和采取有效的预防措施,我们可以大大降低遭受攻击的风险,保护我们的数字资产免受损害,网络安全是一场没有终点的马拉松,只有不断学习、适应和改进,我们才能在这场战斗中立于不败之地。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/402455.html