C 网站中如何设置登录超时时间?

- 行业动态

- 2025-01-28

- 4

摘要:C#网站设置登录超时需在Web.config中配置sessionState, 设置timeOut属性并启用cookieless特性;还可通过IIS管理器或代码方式设置。

在C#网站开发中,设置登录超时是一个非常重要的安全措施,它可以帮助防止用户账户被滥用或未授权访问,以下是关于如何在C#网站中设置登录超时的详细步骤:

一、使用FormsAuthentication设置登录超时

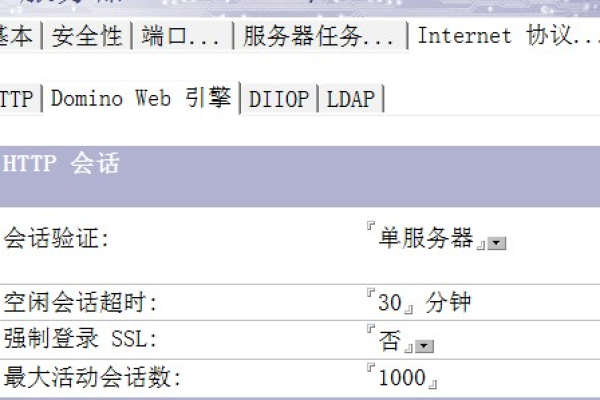

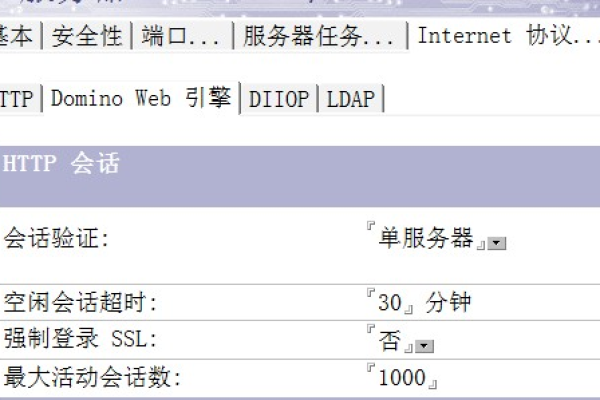

1、配置Web.config文件:需要在网站的Web.config文件中配置FormsAuthentication的登录超时时间,找到<system.web>节点下的<authentication>和<authorization>标签,确保它们已经正确配置为使用FormsAuthentication,添加或修改<forms>标签中的timeout属性来设置登录超时时间(以分钟为单位),将登录超时设置为30分钟:

<configuration>

<system.web>

<authentication mode="Forms">

<forms loginUrl="Login.aspx" timeout="30"></forms>

</authentication>

<authorization>

<deny users="?" />

</authorization>

</system.web>

</configuration>2、在代码中处理登录逻辑:在登录页面(如Login.aspx)的代码中,验证用户输入的用户名和密码,如果验证成功,使用FormsAuthentication.SetAuthCookie方法为用户设置认证票据,并重定向到默认页面或用户请求的页面。

protected void LoginButton_Click(object sender, EventArgs e)

{

// 验证用户名和密码的逻辑...

if (IsValidUser(username, password))

{

FormsAuthentication.SetAuthCookie(username, false);

Response.Redirect("~/Default.aspx");

}

else

{

// 显示登录失败信息...

}

}3、检查用户身份验证状态:在需要保护的页面(如Default.aspx)中,使用FormsAuthentication.GetAuthCookie方法获取当前请求的认证票据,并检查其是否有效,如果认证票据无效或已过期,则重定向到登录页面。

protected void Page_Load(object sender, EventArgs e)

{

if (!IsAuthenticated())

{

FormsAuthentication.RedirectToLoginPage();

}

}

private bool IsAuthenticated()

{

return FormsAuthentication.GetAuthCookie(null, false) != null;

}二、使用Session设置登录超时

1、配置Session超时时间:在Global.asax文件的Application_Start方法中,可以设置应用程序级别的Session超时时间,将Session超时设置为20分钟:

protected void Application_Start()

{

HttpContext.Current.Session.Timeout = 20; // 以分钟为单位

}2、在登录时创建Session变量:在用户成功登录后,创建一些与用户相关的Session变量,如用户名、用户角色等,这些变量将在用户的会话期间保持有效。

protected void LoginButton_Click(object sender, EventArgs e)

{

// 验证用户名和密码的逻辑...

if (IsValidUser(username, password))

{

Session["Username"] = username;

Session["UserRole"] = "Admin"; // 假设用户是管理员

Response.Redirect("~/Default.aspx");

}

else

{

// 显示登录失败信息...

}

}3、检查Session变量是否存在:在需要保护的页面中,检查与用户相关的Session变量是否存在,以确定用户是否已登录且会话是否有效,如果Session变量不存在或已过期,则重定向到登录页面。

protected void Page_Load(object sender, EventArgs e)

{

if (Session["Username"] == null)

{

Response.Redirect("Login.aspx");

}

}三、结合FormsAuthentication和Session进行更细粒度的控制

在某些情况下,可能需要结合使用FormsAuthentication和Session来实现更细粒度的登录超时控制,可以使用FormsAuthentication来管理整个应用程序的登录状态,而使用Session来存储用户的特定信息和会话状态,这样,即使FormsAuthentication的认证票据仍然有效,但如果Session超时,用户仍然需要重新登录以访问受保护的资源。

四、注意事项

1、安全性考虑:在设置登录超时时,应确保选择一个合理的时间间隔,既不过长也不过短,过长的超时时间可能导致安全风险增加,而过短的超时时间可能会给用户带来不便,还应采取其他安全措施,如加密敏感信息、防止跨站脚本攻击(XSS)和跨站请求伪造(CSRF)等。

2、性能考虑:频繁地检查用户身份验证状态可能会对服务器性能产生一定影响,建议在必要时才进行身份验证检查,并尽量减少不必要的数据库查询或其他资源消耗操作。

3、用户体验:当用户的登录超时发生时,应提供清晰的提示信息,并允许用户轻松地重新登录,避免在没有明确提示的情况下突然重定向到登录页面,这可能会导致用户感到困惑或不满。

以下是一个简化的示例代码,展示了如何在C#网站中使用FormsAuthentication和Session来设置登录超时:

Web.config:

<configuration>

<system.web>

<authentication mode="Forms">

<forms loginUrl="Login.aspx" timeout="30"></forms>

</authentication>

<authorization>

<deny users="?" />

</authorization>

</system.web>

</configuration>Login.aspx.cs:

protected void LoginButton_Click(object sender, EventArgs e)

{

// 验证用户名和密码的逻辑...

if (IsValidUser(username, password))

{

FormsAuthentication.SetAuthCookie(username, false);

Session["Username"] = username;

Session["UserRole"] = "Admin"; // 假设用户是管理员

Response.Redirect("~/Default.aspx");

}

else

{

// 显示登录失败信息...

}

}Default.aspx.cs:

protected void Page_Load(object sender, EventArgs e)

{

if (!IsAuthenticated())

{

FormsAuthentication.RedirectToLoginPage();

}

}

private bool IsAuthenticated()

{

return FormsAuthentication.GetAuthCookie(null, false) != null && Session["Username"] != null;

}通过以上步骤和示例代码,可以在C#网站中有效地设置登录超时功能,提高网站的安全性和用户体验。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/401850.html