DDOS防火墙如何有效抵御网络攻击?

- 行业动态

- 2025-01-28

- 4

DDoS防火墙通过多种技术手段,如流量监测、黑白名单、IP过滤等,有效抵御分布式拒绝服务攻击,保护网络和服务器免受反面流量影响。

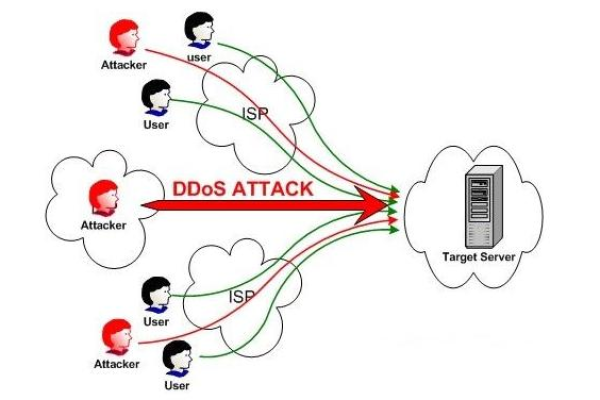

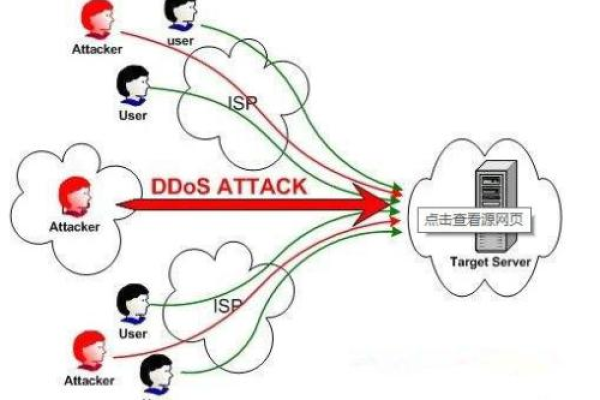

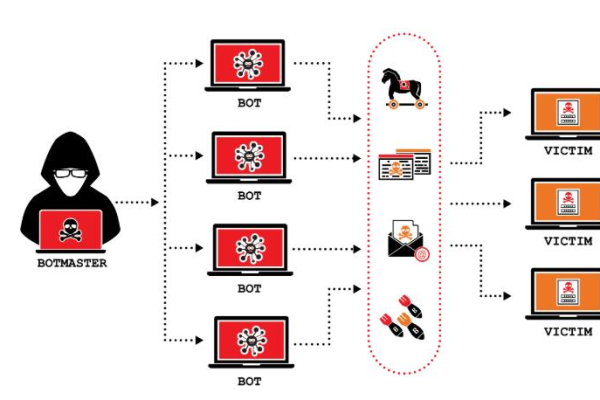

DDoS(Distributed Denial of Service)攻击是一种常见的网络攻击形式,它通过利用多台计算机同时向目标服务器发送大量请求,导致服务器资源耗尽,无法正常服务合法用户的请求,为了应对这种攻击,防火墙作为一种网络安全设备,采用了多种技术来防护DDoS攻击,下面将详细解释DDoS防火墙的防护原理:

1、包过滤技术:这是防火墙最基本的功能之一,通过设置一系列的规则,防火墙可以识别并过滤掉反面的流量,它可以阻止来自特定IP地址或IP地址范围的数据包,或者只允许特定的端口和服务通过,在防御DDoS攻击时,防火墙可以根据预设的规则,识别并丢弃那些明显异常或不符合正常通信模式的数据包。

2、状态检测技术:状态检测技术比包过滤更高级,它不仅检查数据包的头部信息,还跟踪每个连接的状态,这意味着防火墙可以区分合法流量和非规流量,即使它们使用相同的端口和协议,在DDoS攻击中,攻击者通常会尝试建立大量的半开连接或发送畸形的数据包来消耗服务器资源,状态检测技术可以帮助防火墙识别这些异常的连接请求,并及时中断它们。

3、应用层过滤技术:随着网络技术的发展,许多DDoS攻击已经不仅仅局限于网络层和传输层,而是针对应用层进行攻击,现代防火墙通常具备应用层过滤的能力,能够深入分析网络流量中的应用数据,识别并阻止那些针对特定应用程序的攻击,它可以检测并阻止SQL注入攻击、跨站脚本攻击等针对Web应用的攻击。

4、流量整形与限流技术:当DDoS攻击发生时,大量的流量会涌入目标服务器,导致网络拥塞和服务器性能下降,为了缓解这种情况,防火墙可以采用流量整形和限流技术,流量整形技术可以对流量进行分类、标记和优先级排序,确保关键业务的流量得到优先处理,而限流技术则可以限制进入服务器的流量速率,防止过多的流量导致服务器过载。

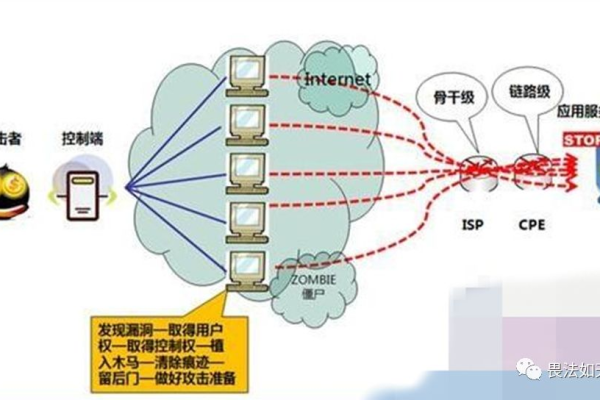

5、源探测与验证技术:在DDoS攻击中,攻击者通常会伪造源IP地址来隐藏真实的攻击来源,为了识别并过滤掉这些伪造的流量,防火墙可以采用源探测与验证技术,这种技术通过主动探测或被动监测的方式,验证数据包的源IP地址是否真实有效,如果发现伪造的源IP地址,防火墙将丢弃相关的数据包。

6、黑名单与白名单机制:防火墙还可以维护黑名单和白名单来控制网络访问,黑名单包含已知的反面IP地址或域名,而白名单则包含被信任的IP地址或域名,通过配置黑名单和白名单,防火墙可以有效地阻止来自反面来源的流量,同时允许合法的流量通过。

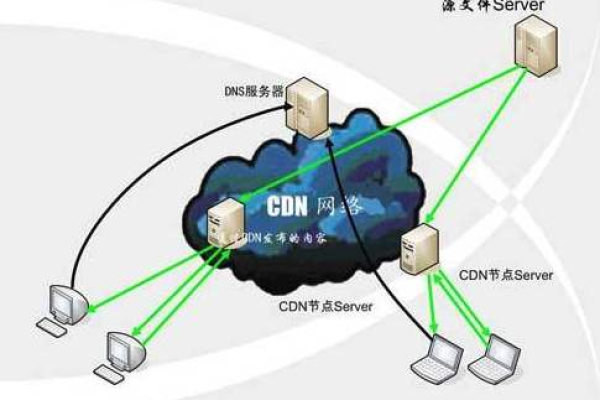

7、分布式防御系统:面对大规模和复杂的DDoS攻击,单个防火墙可能难以承受所有的攻击流量,一些高级的防火墙解决方案采用了分布式防御系统,这种系统由多个防火墙节点组成,它们协同工作来分散和吸收攻击流量,通过分布式防御系统,可以大大提高整个网络的抗攻击能力。

8、智能分析与预警技术:随着人工智能和机器学习技术的发展,现代防火墙还具备了智能分析和预警的能力,通过对历史数据的学习和实时流量的分析,防火墙可以自动识别出异常的流量模式和潜在的攻击行为,并提前发出预警,这有助于管理员及时采取措施来应对即将发生的DDoS攻击。

DDoS防火墙通过多种技术的综合运用来防护DDoS攻击,这些技术包括包过滤、状态检测、应用层过滤、流量整形与限流、源探测与验证、黑名单与白名单机制、分布式防御系统以及智能分析与预警等,通过这些技术的组合应用,防火墙能够有效地识别和阻止DDoS攻击,保护目标网络的安全和稳定运行。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/401609.html