如何构建高效的DDoS攻击防护体系?

- 行业动态

- 2025-01-28

- 4

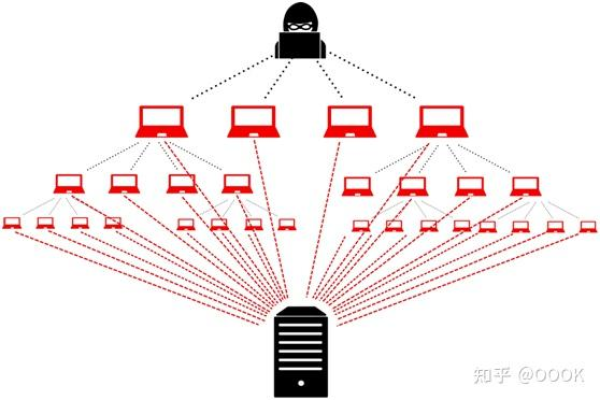

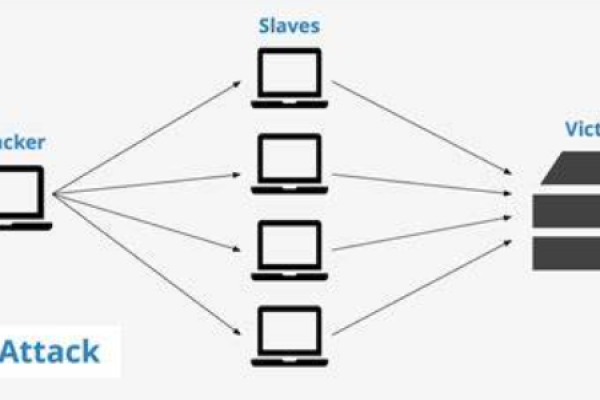

DDoS攻击防护体系设置包括网络层、应用层、分布式和云服务等多层面措施,如防火墙、流量清洗、WAF、CDN、负载均衡及实时监控与应急响应。

DDoS攻击防护体系设置是一个多层次、多维度的过程,旨在确保网络服务的稳定性和可用性,以下是一个详细的DDoS攻击防护体系设置方案:

一、网络层防护

1、防火墙配置:在网络边界部署高性能防火墙,根据业务需求设置访问控制策略,如允许特定IP地址段或端口的访问,阻止不必要的流量进入内部网络,开启防火墙的防DDoS功能,对常见的网络层攻击如SYN Flood、UDP Flood等进行检测和防御。

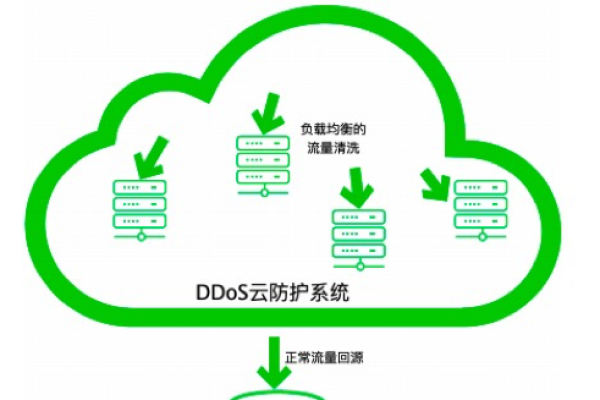

2、流量清洗设备:对于大型企业或对网络安全要求较高的组织,可部署专业的流量清洗设备,当检测到DDoS攻击时,流量清洗设备能够将攻击流量引流到清洗中心,通过分析流量特征,识别并过滤反面流量,然后将正常流量回注到原网络中,保障业务的正常运行。

二、应用层防护

1、Web应用防火墙(WAF):在Web服务器前端部署WAF,对HTTP/HTTPS请求进行深度检测和过滤,WAF能够识别并阻止常见的Web应用攻击,如SQL注入、跨站脚本攻击、HTTP Flood等,有效保护Web应用的安全。

2、负载均衡器:采用负载均衡技术,将流量均匀地分配到多个服务器上,避免单点服务器因流量过大而崩溃,负载均衡器还可以根据服务器的负载情况动态调整流量分配策略,提高系统的整体抗DDoS能力。

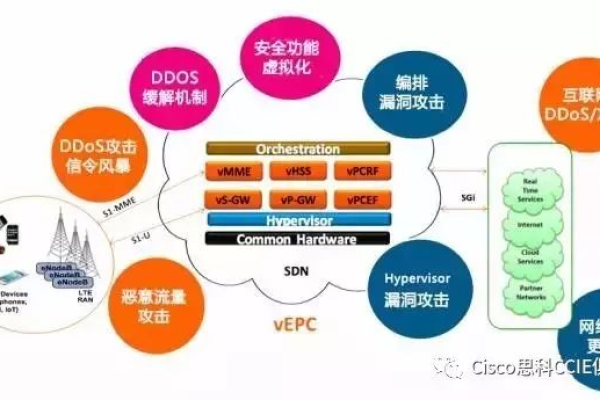

三、云服务防护

1、云服务商提供的DDoS防护服务:选择可靠的云服务提供商,利用其提供的DDoS防护服务,这些服务通常具有大规模的流量清洗能力和全球分布的清洗节点,能够快速响应和处理DDoS攻击,为业务提供可靠的保障。

2、内容分发网络(CDN):使用CDN来缓存网站内容,并将用户的请求导向离他们最近的服务器节点,CDN不仅可以提高网站的访问速度,还能在一定程度上抵御DDoS攻击,当遭受攻击时,CDN可以分散流量,减轻源服务器的压力。

四、监控与预警

1、实时流量监控系统:部署专业的网络流量监控系统,实时监测网络流量的变化,通过分析流量数据,及时发现异常的流量突增、协议异常等情况,以便快速做出响应。

2、日志分析与审计:定期对网络设备、服务器等的日志进行分析和审计,检查是否存在可疑的活动或潜在的安全威胁,建立日志管理系统,便于对历史数据进行追溯和分析。

五、应急响应计划

1、制定预案:制定详细的DDoS攻击应急响应预案,明确在攻击发生时的沟通机制、处置流程和责任分工,预案应包括攻击发现、确认、报告、处理和恢复等各个环节的具体操作步骤。

2、演练与培训:定期组织应急演练,模拟DDoS攻击场景,检验和提高团队的应急响应能力,对相关人员进行培训,使其熟悉应急响应流程和操作方法,确保在实际情况发生时能够迅速、有效地进行处理。

六、其他措施

1、IP信誉管理:建立IP信誉评价体系,对访问IP的信誉进行评估和管理,对于信誉较低的IP,采取限制访问或验证等措施,降低被攻击的风险。

2、域名系统安全:加强域名系统的安全保护,防止域名被劫持或改动,采用域名锁定、DNSSEC等技术,确保域名解析的安全性和可靠性。

3、定期更新与升级:及时更新网络设备、服务器软件、应用程序等的安全补丁,修复已知的破绽,防止破解利用这些破绽发起DDoS攻击。

DDoS攻击防护体系设置需要综合考虑多个层面的因素,从网络层到应用层,从设备配置到人员培训,都需要进行全面的规划和实施,通过构建一个多层次、全方位的防护体系,并结合有效的监控与预警机制以及应急响应计划,可以最大程度地降低DDoS攻击对业务的影响,保障网络服务的连续性和稳定性。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/401577.html