如何理解和检测CSRF破绽的原理?

- 行业动态

- 2025-01-27

- 2081

CSRF破绽检测原理主要是通过分析HTTP请求中的Referer字段、Token验证以及同源策略等方式,来判断请求是否合法,从而识别和防御CSRF攻击。

CSRF(Cross-Site Request Forgery)破绽是一种常见的网络安全破绽,它允许攻击者诱导用户在已认证的Web应用程序中执行非预期的操作,以下是对CSRF破绽检测原理的详细解释:

一、CSRF破绽检测原理

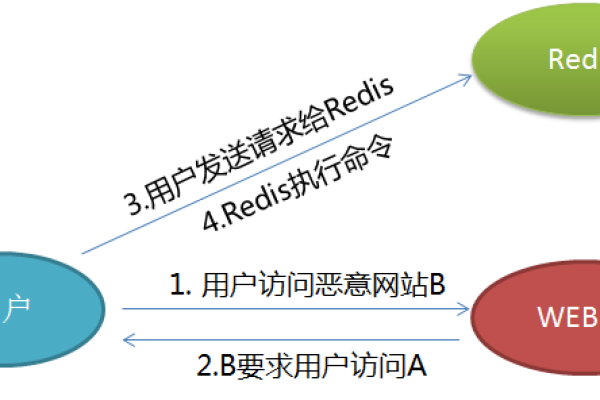

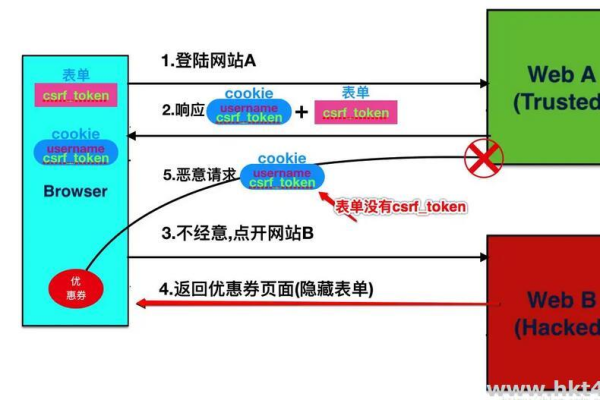

1、基于Referer字段的检测:HTTP协议中的Referer字段记录了请求的来源URL,在正常情况下,当用户访问一个受信任的网站A并提交请求时,Referer字段通常会包含网站A的URL,如果攻击者通过反面网站B诱导用户提交请求到网站A,那么Referer字段将包含网站B的URL,通过检查请求的Referer字段是否与受信任的网站相匹配,可以初步判断是否存在CSRF破绽,这种方法并非绝对可靠,因为Referer字段可以被伪造或改动,而且某些浏览器或安全设置可能会禁用Referer字段。

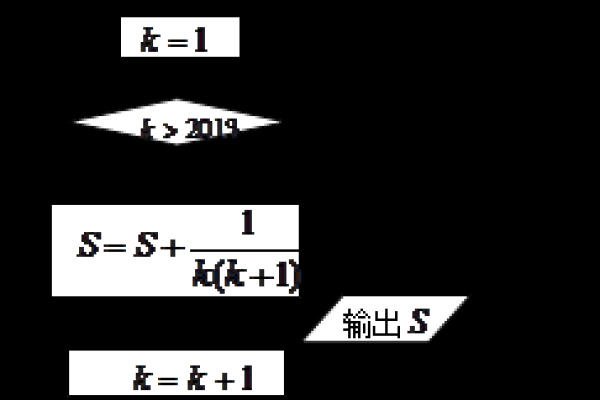

2、基于Token的检测:为了增强安全性,许多网站会在表单中添加一个随机生成的Token,并在服务器端验证这个Token,当用户提交表单时,服务器会检查请求中是否包含有效的Token,并且Token的值是否正确,如果Token不存在或不匹配,服务器将拒绝处理请求,这种方法可以有效防止CSRF攻击,因为攻击者无法预先知道或猜测到正确的Token值,这种方法需要确保Token的生成和验证过程是安全的,并且Token在传输过程中不会被窃取或改动。

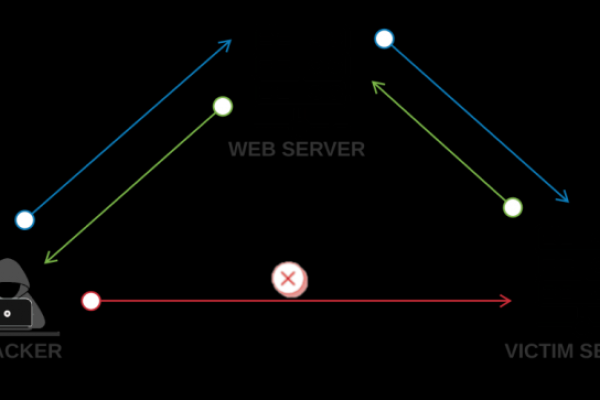

3、基于同源策略的检测:同源策略是浏览器的一种安全机制,它限制了不同源的页面之间的交互,根据同源策略,只有来自同一域名、同一协议和同一端口的请求才能访问特定的资源或执行特定的操作,如果攻击者试图通过反面网站诱导用户提交跨域请求到受信任的网站,浏览器通常会阻止这种请求,同源策略并不是绝对的安全屏障,因为存在一些绕过同源策略的方法(如JSONP、CORS等),而且某些浏览器或安全设置可能会禁用同源策略。

二、常见问题解答

1、为什么CSRF破绽难以完全防范?

CSRF破绽之所以难以完全防范,主要是因为它利用了用户已经建立的信任关系和浏览器的安全机制,攻击者可以通过多种方式绕过或欺骗这些安全机制,从而实施CSRF攻击,随着网络技术的不断发展和变化,新的攻击手段和破绽也可能不断出现,使得CSRF破绽的防范变得更加复杂和困难。

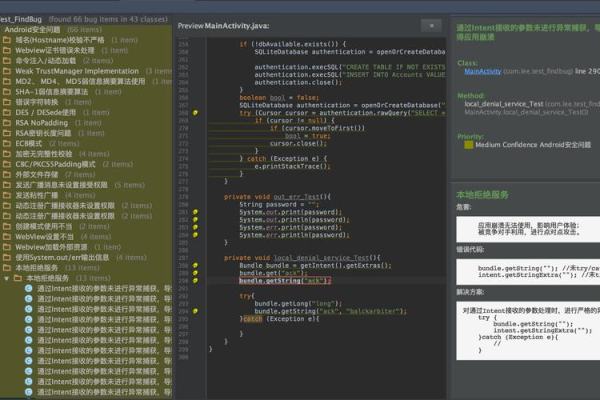

2、如何检测和修复CSRF破绽?

检测CSRF破绽通常需要结合多种方法进行,包括代码审查、自动化扫描工具、手动测试等,修复CSRF破绽则需要根据具体情况采取相应的措施,如添加Token验证、启用同源策略、限制Cookie的使用范围等,还需要定期更新和升级系统组件和软件版本,以修复已知的安全破绽和弱点。

三、小编有话说

CSRF破绽是一种严重的网络安全威胁,它可能导致用户数据泄露、资金损失等严重后果,作为开发者和运维人员,我们应该高度重视CSRF破绽的检测和防范工作,通过采取有效的安全措施和技术手段,我们可以降低CSRF攻击的风险并保护用户的安全和隐私,也需要加强安全意识教育和技术培训工作,提高整个行业的安全水平。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/400585.html