如何有效部署DDoS防护设备以保障网络安全?

- 行业动态

- 2025-01-25

- 4800

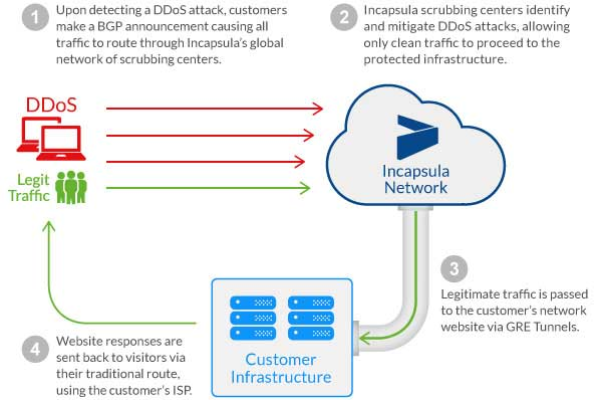

DDoS防护设备部署方案旨在通过合理配置和布局防护设备,有效抵御分布式拒绝服务攻击。该方案包括选择合适的防护设备、确定部署位置、配置防护策略以及进行定期监控和维护等步骤,以确保网络系统的稳定性和安全性。

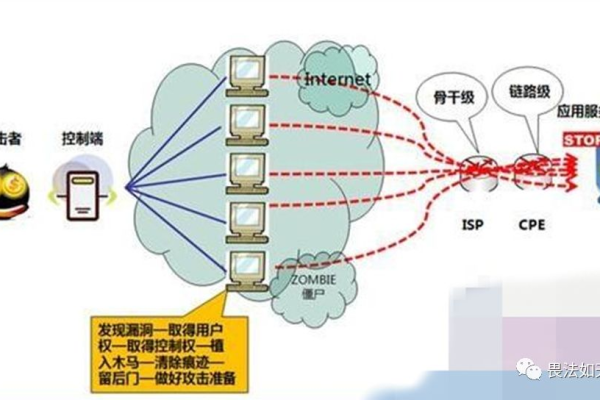

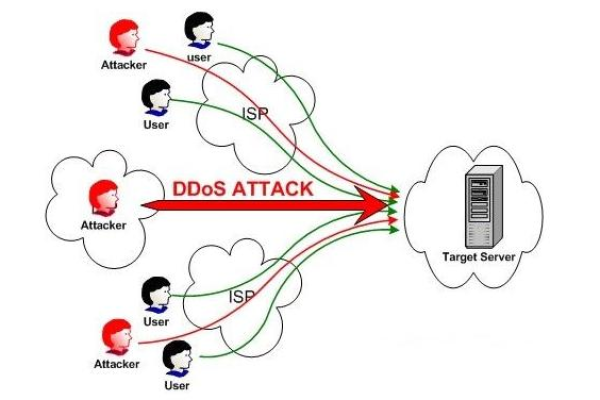

在当今数字化时代,网络安全已成为企业和个人不可忽视的重要议题,分布式拒绝服务(DDoS)攻击作为一种常见的网络威胁,能够迅速耗尽目标资源,导致服务中断,为了有效防御此类攻击,部署专业的DDoS防护设备显得尤为重要,以下是一个详细的DDoS防护设备部署方案:

一、需求分析与规划

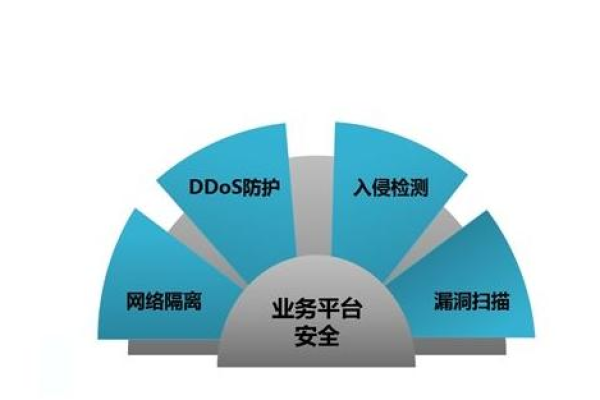

1、评估风险:需要对现有网络架构进行全面的安全评估,识别潜在的DDoS攻击风险点。

2、确定防护目标:明确需要保护的关键资产和服务,如网站、应用程序、API接口等。

3、选择合适的防护方案:根据业务需求和预算,选择适合的DDoS防护解决方案,包括硬件设备、云服务或混合模式。

二、部署策略

| 步骤 | 描述 |

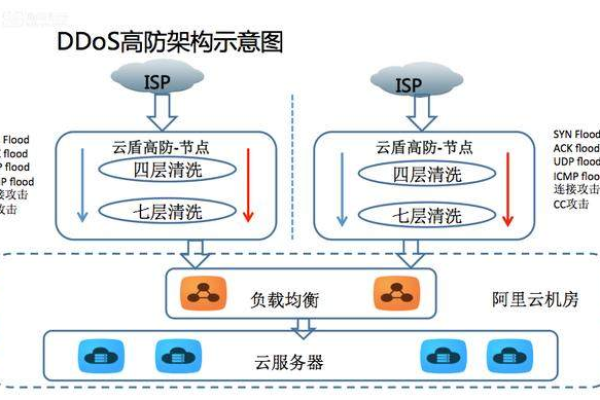

| 1. 设备选型 | 根据防护需求选择高性能的DDoS防护设备,考虑其处理能力、扩展性和兼容性。 |

| 2. 网络拓扑调整 | 将DDoS防护设备集成到现有网络中,通常部署在边界路由器和核心交换机之间,确保所有进出流量都能经过防护设备。 |

| 3. 配置策略 | 设置访问控制列表(ACL)、过滤规则和阈值,以识别和阻止反面流量,启用实时监控和自动响应机制,快速应对DDoS攻击。 |

| 4. 测试与优化 | 进行模拟攻击测试,验证防护效果并根据实际情况调整配置参数,持续监控系统性能,确保防护设备稳定运行。 |

| 5. 培训与应急准备 | 对相关人员进行DDoS防护知识培训,制定应急预案,以便在遭受大规模攻击时迅速采取行动。 |

三、维护与管理

定期更新:保持防护设备的软件和固件处于最新状态,及时修补安全破绽。

数据分析:利用防护设备提供的日志和报告功能,分析攻击趋势和模式,不断优化防护策略。

备份与恢复:建立数据备份机制,确保在遭受严重攻击时能够快速恢复服务。

四、FAQs

Q1: DDoS防护设备能否完全阻止所有攻击?

A1: 虽然先进的DDoS防护设备能显著降低攻击成功的概率,但无法保证100%阻止所有攻击,新型攻击手法不断涌现,因此持续的安全监测和策略调整至关重要。

Q2: 部署DDoS防护设备是否会影响正常业务流量?

A2: 正确配置的DDoS防护设备不应影响正常业务流量,通过精细的流量分析和智能算法,防护设备能够在不影响用户体验的前提下,有效区分和过滤反面流量。

小编有话说

面对日益复杂的网络安全环境,投资于高质量的DDoS防护设备是保障业务连续性和数据安全的关键一步,通过科学合理的部署策略和维护管理,可以最大限度地减少DDoS攻击带来的损失,为企业的稳健发展保驾护航,网络安全是一场持久战,保持警惕和不断学习是赢得这场战争的重要武器。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/400483.html