如何选择最佳的DDOS防护方案?

- 行业动态

- 2025-01-26

- 3476

DDoS防护推荐使用快快网络的DDoS安全防护产品,其具备TB级海量防护带宽资源和云化流量清洗集群,可有效抵御大流量攻击及CC攻击。

1、网络架构与设备层面

合理规划网络架构:确保关键业务所在的网络链路具备足够的带宽冗余,并与上游网络服务提供商建立紧密合作关系,共同应对DDoS攻击。

流量控制和访问控制:限制特定协议(如ICMP、UDP)的流量,设置最大连接数、连接速率和请求频率等参数,防止单个IP地址或用户过多地占用资源,配置访问控制列表(ACL),限制访问到网络和服务器的流量,阻挡反面的请求。

服务器和网络设备的安全配置:对服务器和网络设备进行安全配置和优化,关闭不必要的服务和端口,限制访问权限和连接数等,以降低被攻击的风险,定期备份重要数据和系统镜像,以便在遭受攻击后能迅速恢复服务。

更新系统破绽:及时检查和更新系统破绽,关闭不必要的服务,限制同时打开的SYN半连接数目,缩短SYN半连接的超时时间等,这些措施可以减少系统破绽,提高网络设备的性能和安全性。

2、应用层防护

Web应用防火墙(WAF):可以检测和阻止针对Web应用的DDoS攻击,如SQL注入、跨站脚本等。

速率限制:在服务器端设置请求速率限制,防止反面用户频繁发送请求。

3、分布式防护

内容分发网络(CDN):使用CDN分散流量,将请求分布到多个节点,缓解单点压力。

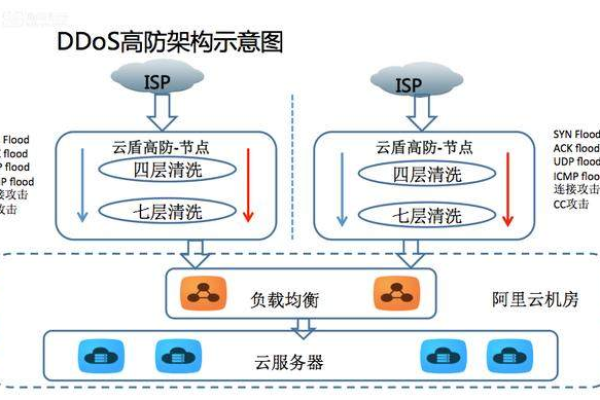

负载均衡:通过负载均衡器将流量分散到多个服务器,防止单个服务器过载。

4、云服务防护

云服务提供商的DDoS防护服务:如AWS Shield、Azure DDoS Protection、阿里云DDoS防护等,这些服务提供专业的DDoS防护能力和实时监控。

5、监控与响应

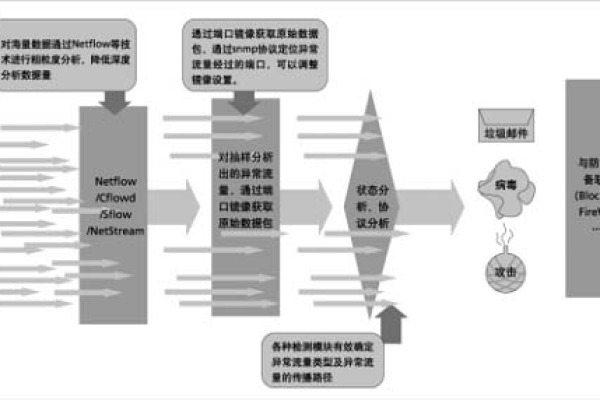

实时监控:部署网络监控系统,实时监控流量,及时发现异常流量和潜在攻击。

应急响应:制定应急响应计划,包含攻击检测、流量清洗、系统恢复等步骤,确保在攻击发生时能够快速响应和处理。

以下是两个关于DDoS防护的常见问题及解答:

1、什么是DDoS攻击?

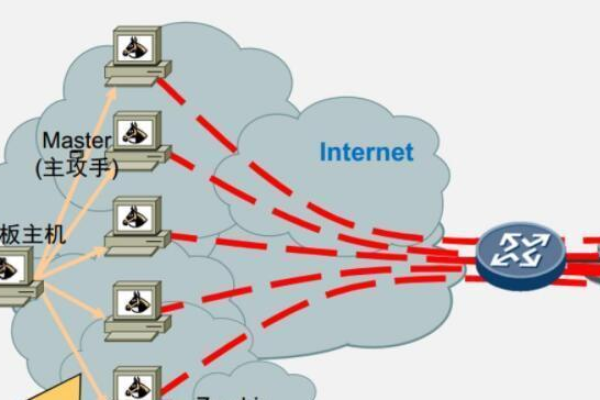

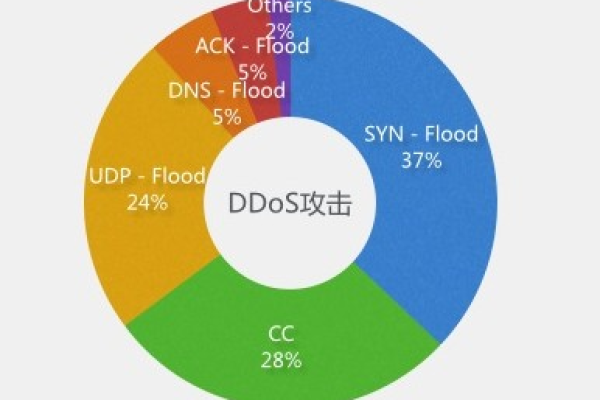

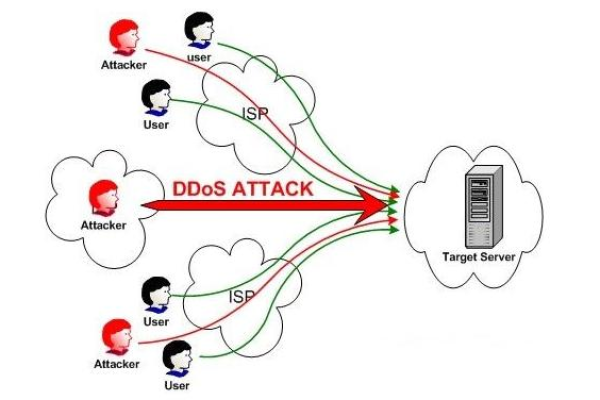

DDoS(Distributed Denial of Service)攻击是一种网络攻击方式,攻击者通过控制大量分布在不同地点的设备(通常称为“僵尸网络”)向目标服务器、网络设备或服务发送海量请求,以耗尽其资源,从而使合法用户无法访问目标服务。

2、如何选择合适的DDoS防护服务?

在选择最合适的防御DDoS服务时,应该权衡可能遭到攻击的概率和有效缓解此类攻击的能力,选择一家供应商来提供涵盖所有防护架构的安全服务,可帮助满足当前及未来不断变化的需求。

DDoS防护是一个综合性的过程,需要从多个方面入手,包括网络架构与设备层面、应用层防护、分布式防护、云服务防护以及监控与响应等方面,企业和个人用户也需要根据自身的实际情况选择合适的DDoS防护服务,并不断更新和完善防护策略以应对不断变化的网络安全威胁。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/400437.html