如何深入理解并分析DDoS Mirai反面软件的源代码?

- 行业动态

- 2025-01-26

- 2645

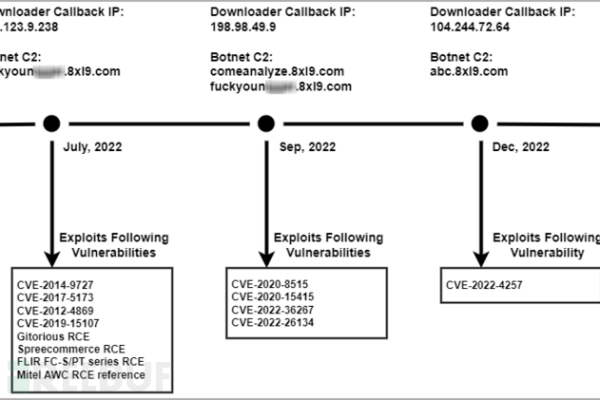

### ,,Mirai源码是物联网僵尸网络干扰的源代码,包含C&C服务器、Bot和Downloader等核心程序。该干扰以IoT设备为目标进行DDoS攻击,通过扫描弱密码设备并植入Bot程序,形成僵尸网络。其C&C服务器部分为Go语言编写,负责接收和发送指令,而Bot部分则执行各种攻击任务。

DDoSMirai源码是一个复杂的反面软件代码,它被用于构建僵尸网络并发起分布式拒绝服务(DDoS)攻击,以下是对DDoSMirai源码的详细分析:

一、代码结构与功能

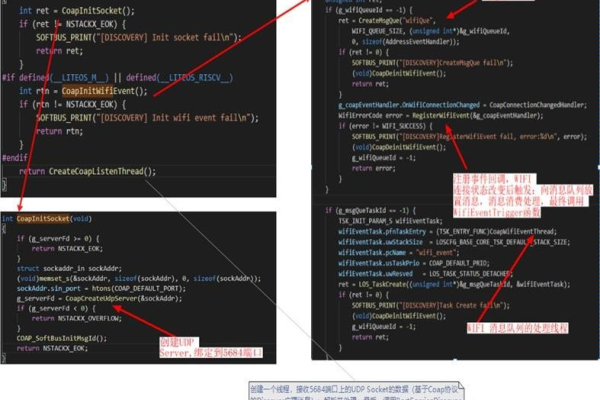

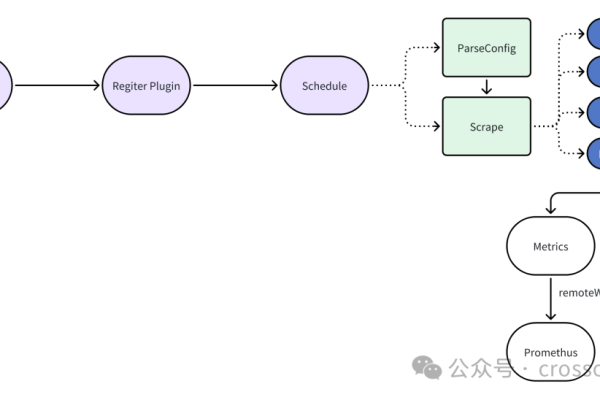

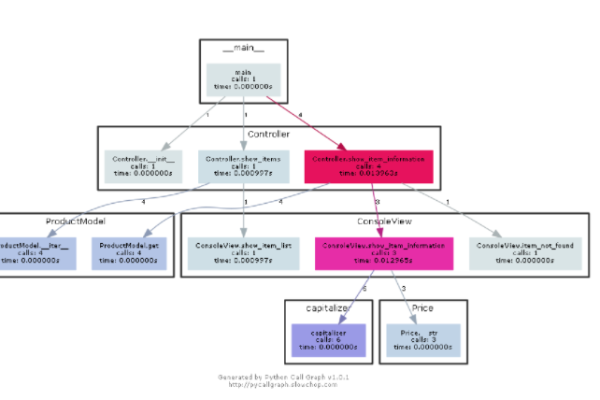

Mirai源代码主要由两个文件夹组成:loader和mirai,loader文件夹包含加载器代码,负责服务端创建和状态监控;而mirai文件夹则包含实现主要反面功能的代码,如网络连接、DDoS执行等。

二、感染途径与机制

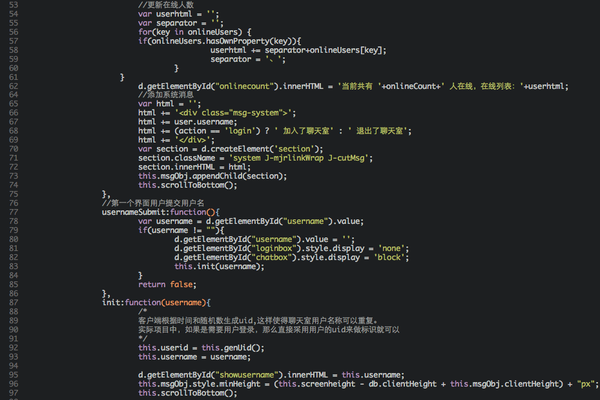

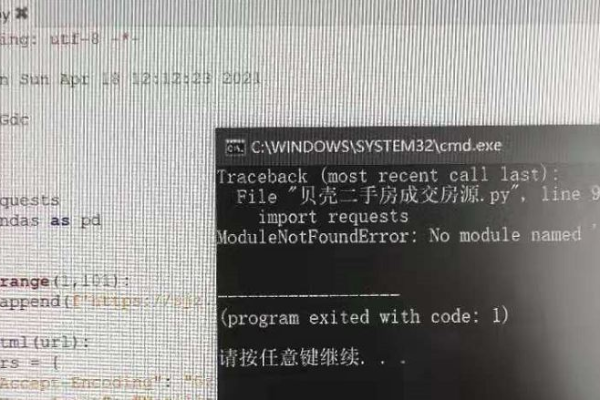

Mirai通过SSH或Telnet账号,利用默认密码载入物联网设备,一旦成功载入,它会下载并运行Mirai干扰程序,该程序会进一步扫描其他易受攻击的设备,扩大感染范围。

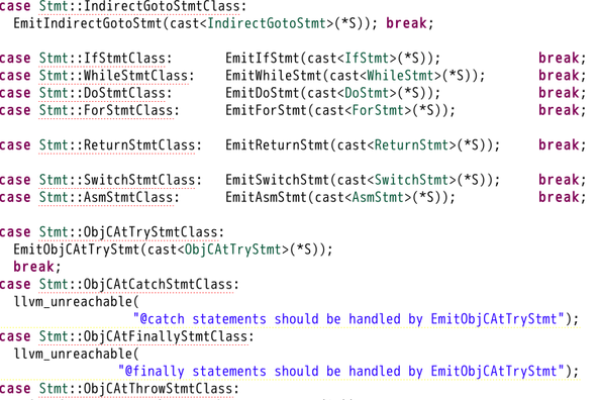

三、主要功能模块分析

1、反调试与隐藏进程:Mirai包含反调试功能,可以检测并阻止调试器对其运行的监控,它还会隐藏自身进程和文件,以逃避安全软件的检测。

2、域名解析与网络连接:Mirai能够解析C&C服务器的域名,并与之建立连接,这是其接收攻击指令并进行通信的关键步骤。

3、DDoS攻击功能:Mirai支持多种DDoS攻击方式,包括UDP、VSE、DNS、SYN等,这些攻击方式可以针对特定的目标进行高强度的网络攻击。

4、Bot管理:Mirai通过C&C服务器对感染的Bot(即被控制的设备)进行管理,这包括添加新的Bot、删除无效的Bot以及控制Bot发起攻击等。

5、用户认证与管理:C&C服务器部分采用Go语言编写,支持用户认证和管理,管理员可以通过CLI或API接口登录到C&C服务器,并下发攻击指令给Bot。

四、应对方法与建议

1、加强设备安全防护:对于物联网设备,应更改默认密码,并定期更新固件和软件,以修复已知的安全破绽。

2、部署网络防护措施:在网络边界部署防火墙、载入检测系统等安全设备,以阻止Mirai等反面软件的传播和攻击。

3、提高安全意识:加强对物联网设备使用者的安全教育,提高他们对网络安全的认识和防范能力。

五、FAQs

1、Q: Mirai是如何传播的?

A: Mirai主要通过网络摄像头、路由器等IoT设备的默认密码进行传播,它利用这些设备的破绽进行载入,并下载运行Mirai干扰程序。

2、Q: 如何检测和防范Mirai攻击?

A: 可以通过监控网络流量、检测异常的连接请求和数据传输等方式来发现Mirai攻击的迹象,加强设备安全防护、部署网络防护措施以及提高安全意识也是有效的防范方法。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/400280.html