如何有效检测并利用CORS破绽?

- 行业动态

- 2025-01-25

- 4663

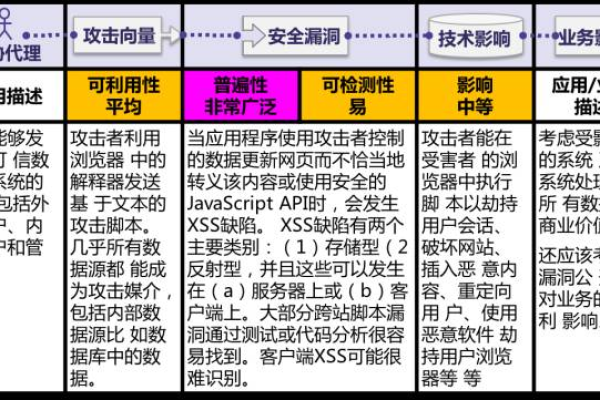

CORS 破绽利用检测包括使用 curl 或 Burp Suite 等工具,通过检查 Access-Control-Allow-Origin 字段判断是否存在破绽,还涉及 CSRF、XSS 等攻击方式。

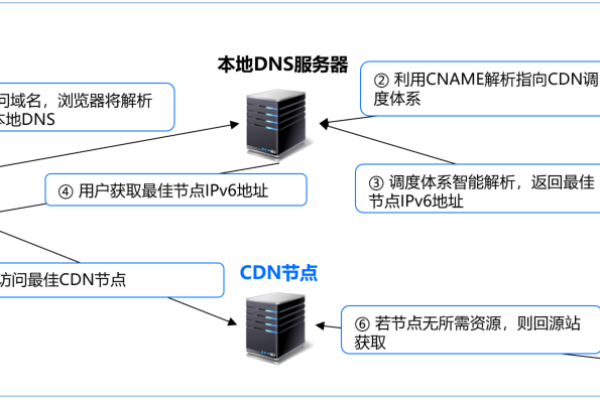

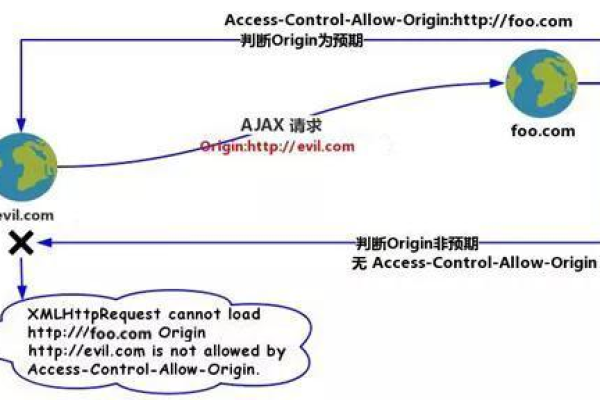

CORS(Cross-Origin Resource Sharing,跨域资源共享)是 HTML5 的一个重要特性,它允许不同源的客户端通过服务器进行资源交互,如果配置不当,CORS 可能会引入安全破绽,导致敏感信息泄露、数据改动等严重后果,以下是关于 CORS 破绽利用检测的详细内容:

一、CORS 简介

CORS 是一种浏览器安全机制,用于控制一个 Web 页面是否能够访问来自不同源的资源,同源策略规定,不同源的客户端脚本不能访问目标站点的资源,而 CORS 则提供了一种在满足一定条件下允许跨域请求的方式。

二、CORS 破绽成因

CORS 破绽的产生主要是由于服务器在处理跨源 HTTP 请求时未能正确实施安全策略,导致敏感数据或功能被未经授权的第三方访问,常见的原因包括:

1、未正确设置 Access-Control-Allow-Origin:如果服务器没有正确设置 Access-Control-Allow-Origin 头,攻击者可以通过构造特定的请求,绕过同源策略,从而获取到需要访问的数据。

2、Access-Control-Allow-Origin 设置为通配符:当 Access-Control-Allow-Origin 头部设置为 * 时,表示所有站点都可以访问该资源,这可能会导致安全问题。

3、未正确设置 Access-Control-Allow-Credentials:如果未正确设置 Access-Control-Allow-Credentials 头部,攻击者可以伪造 HTTP 请求头中的 Origin 和 Cookie 字段,从而绕过同源策略,获取到需要访问的数据。

4、使用不安全的 HTTP 方法和头部:Access-Control-Allow-Methods 和 Access-Control-Allow-Headers 未正确设置,攻击者可以通过构造特定的请求,使用不安全的 HTTP 方法和头部,获取到需要访问的数据。

三、CORS 破绽危害

CORS 破绽可能导致以下危害:

1、窃取用户敏感信息:攻击者可以通过 CORS 跨域请求窃取用户敏感信息,如 cookie 等身份认证信息,用于身份冒充或其他攻击。

2、执行未授权操作:攻击者可以利用 CORS 跨域请求执行未授权的操作,如发起 POST 请求进行数据修改、发起 DELETE 请求进行数据删除等,从而对服务器和应用程序造成破坏。

3、数据改动:攻击者可以利用 CORS 跨域请求修改数据内容,如通过跨域 POST 请求改动数据库中的数据,从而对应用程序造成破坏。

4、资源耗尽:攻击者可以通过 CORS 跨域请求耗尽服务器资源,如发起大量跨域请求占用服务器带宽、内存等资源,导致服务不可用。

四、CORS 破绽检测方法

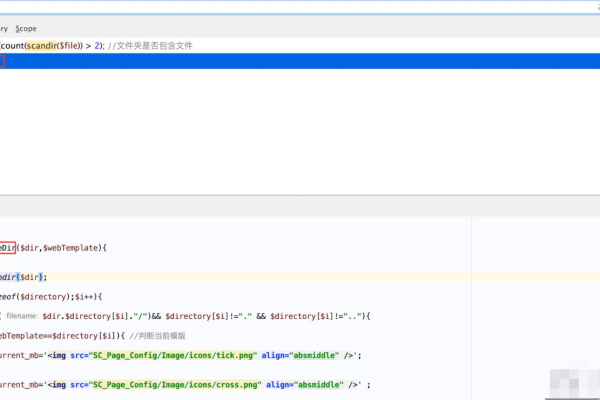

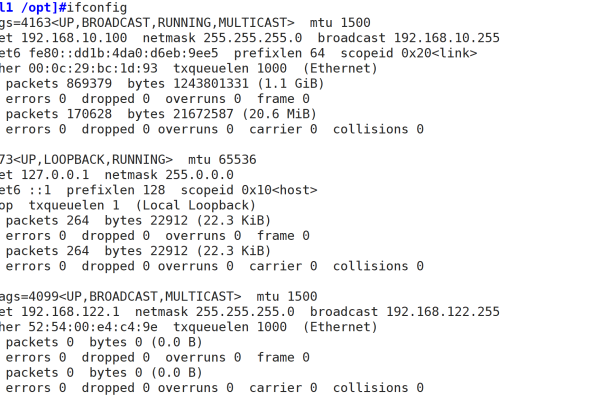

1、使用 curl 命令:可以使用 curl 命令向目标网站发送带有特定 Origin 头的请求,检查返回包的 Access-Control-Allow-Origin 字段是否与预期一致。

2、使用 Burp Suite:Burp Suite 是一款强大的网络安全测试工具,可以用来发送请求包并查看返回包的内容,通过分析返回包中的 Access-Control-Allow-Origin 字段,可以判断是否存在 CORS 破绽。

3、使用 CORScanner:CORScanner 是一款专为发现网站 CORS 配置错误破绽而设计的 Python 工具,它利用 gevent 库实现高效的并发网络扫描,能够快速检测出目标域名或 URL 是否存在不安全的 CORS 策略。

五、CORS 破绽修复及防御建议

1、仔细评估是否开启 CORS:如果不必要就不要开启 CORS,以减少潜在的安全风险。

2、定义“源”的白名单:如果必须开启 CORS,应该定义“源”的白名单,尽量不使用正则表达式配置,不要配置“Access-Contol-Allow-Origin”为通配符“*”,同时严格校验来自请求的 Origin 值。

3、正确设置 Access-Control-Allow-Credentials:如果需要支持凭证,确保 Access-Control-Allow-Credentials 设置为 true,Access-Control-Allow-Origin 不使用通配符。

4、限制 HTTP 方法和头信息:仅允许必要的 HTTP 方法和自定义头信息,以减少潜在的攻击面。

5、正确响应预检请求:确保服务器正确处理 OPTIONS 请求,并返回正确的 CORS 头信息。

6、使用安全的 Cookie 属性:为 Cookies 设置 Secure、HttpOnly 和 SameSite 属性,以增强 Cookie 的安全性。

7、监控和日志记录:监控 CORS 相关的服务器配置和日志,以便发现和响应潜在的 CORS 破绽。

8、定期安全审计:定期进行代码审查和安全审计,以识别和修复 CORS 破绽。

六、FAQs

1、什么是 CORS?

CORS(Cross-Origin Resource Sharing)是 HTML5 的一个重要特性,它允许不同源的客户端通过服务器进行资源交互,由于浏览器的同源策略限制,Web 应用程序只能访问与其自身源相同的资源,因此需要 CORS 来解决跨域资源访问的问题。

2、如何检测 CORS 破绽?

可以使用多种方法来检测 CORS 破绽,包括使用 curl 命令、Burp Suite 工具以及专门的 CORS 配置破绽检测工具如 CORScanner,这些工具可以帮助你发送带有特定 Origin 头的请求,并检查返回包的 Access-Control-Allow-Origin 字段是否与预期一致,从而判断是否存在 CORS 破绽。

七、小编有话说

CORS 破绽是一个严重的安全问题,它可能导致敏感信息泄露、数据改动等严重后果,网站管理员和开发人员应该高度重视 CORS 的配置和管理,确保其正确实施安全策略,定期进行安全审计和破绽检测也是预防 CORS 破绽的重要手段,希望本文能够帮助你更好地理解和应对 CORS 破绽问题。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/400225.html