如何有效安装并配置DDoS防御系统?

- 行业动态

- 2025-01-26

- 3362

### ,,DDoS Deflate 是一款轻量级脚本,用于防御和减轻 Linux 系统下的 DDoS 攻击。它通过监测网络连接状态识别并阻止攻击者 IP 地址,自动屏蔽反面流量。安装步骤包括下载脚本、赋予执行权限、运行安装程序,并配置白名单和定时任务以优化防御效果。

在当今数字化时代,网络安全的重要性不言而喻,DDoS(分布式拒绝服务)攻击作为一种常见且破坏力极强的网络威胁,给企业和个人带来了巨大的损失,为了有效抵御这类攻击,安装DDoS防御系统成为了保障网络安全的关键措施之一,本文将详细介绍DDoS防御的安装步骤、注意事项以及相关问答FAQs,帮助您更好地了解和实施DDoS防御策略。

DDoS防御安装步骤

1、需求分析与规划:在安装DDoS防御系统之前,首先需要对自身的网络环境和业务需求进行深入分析,明确需要保护的资产、预期的流量峰值、可能面临的攻击类型等,以便选择适合的DDoS防御方案,制定详细的安装计划,包括设备选型、部署位置、网络拓扑调整等。

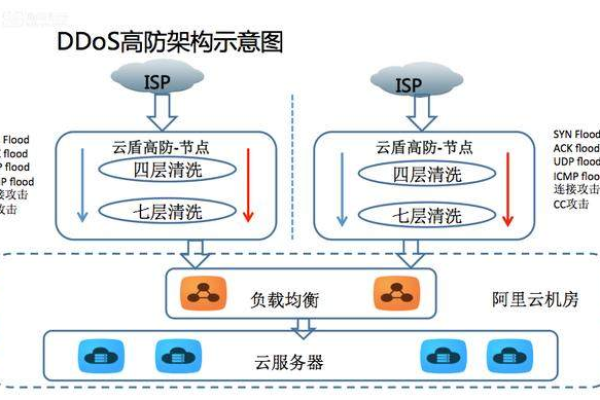

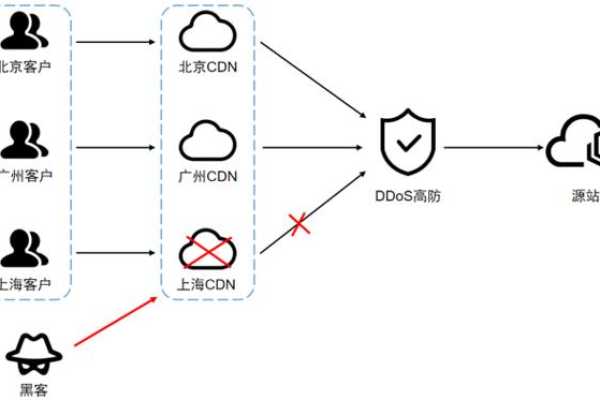

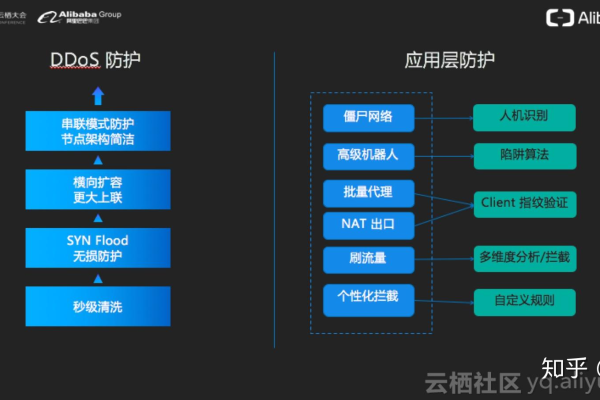

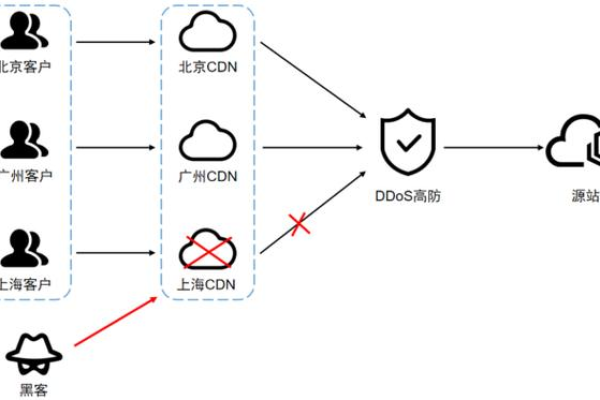

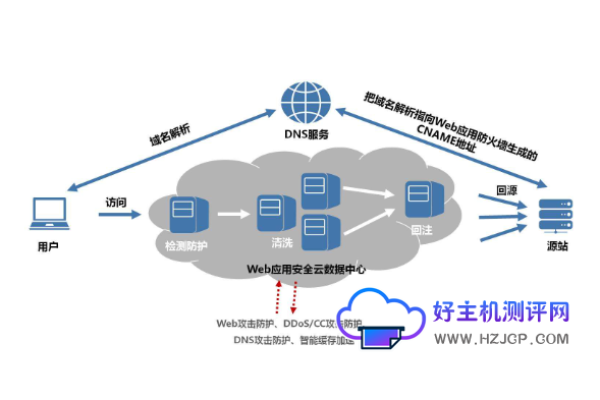

2、选择DDoS防御解决方案:市场上存在多种DDoS防御解决方案,如硬件防火墙、软件防火墙、云防护服务等,根据需求分析的结果,选择最适合的解决方案,对于大型企业或对安全性要求极高的场景,通常建议采用专业的硬件防火墙或结合云防护服务的方式;对于中小企业或个人用户,则可以选择性价比高的软件防火墙或云防护服务。

3、设备采购与配置:根据选定的解决方案,采购相应的设备或订阅云服务,对于硬件设备,需要进行初步的配置,包括设置IP地址、子网掩码、默认网关等基本网络参数,以及根据厂商提供的指南进行安全策略的初步设定,对于软件防火墙或云防护服务,则需要按照服务提供商的指引进行注册、登录和基本配置。

4、集成与测试:将DDoS防御系统与现有的网络环境进行集成,确保其能够正常接收和处理流量,在集成完成后,进行全面的测试,以验证DDoS防御系统的有效性和稳定性,测试内容应包括模拟不同类型的DDoS攻击,观察系统的响应速度、拦截效果以及误报率等指标。

5、监控与维护:安装完成后,需要持续监控DDoS防御系统的运行状态,及时发现并处理潜在的安全隐患,定期更新系统的干扰库、规则库等,以应对不断变化的网络安全威胁,建立应急响应机制,以便在遭受大规模DDoS攻击时能够迅速采取措施进行应对。

注意事项

兼容性检查:在安装DDoS防御系统之前,务必检查其与现有网络设备和系统的兼容性,避免出现不兼容导致的网络故障或性能下降。

专业培训:确保相关人员接受专业的培训,掌握DDoS防御系统的基本操作和维护技能,这有助于提高系统的有效利用率和应急响应能力。

定期审计:定期对DDoS防御系统进行审计,评估其防护效果和性能表现,根据审计结果调整安全策略和配置参数,以适应不断变化的网络安全环境。

相关问答FAQs

问:DDoS防御系统能否完全防止所有类型的DDoS攻击?

答:虽然DDoS防御系统能够显著降低遭受DDoS攻击的风险,但并不能保证完全防止所有类型的攻击,网络安全是一个动态变化的过程,新的攻击手段和技术不断涌现,除了安装DDoS防御系统外,还需要保持警惕,及时更新系统和安全策略,以应对潜在的威胁。

问:安装DDoS防御系统后是否还需要其他安全措施?

答:是的,安装DDoS防御系统只是网络安全的一部分,为了构建全面的安全防护体系,还需要采取其他安全措施,如安装防火墙、载入检测系统(IDS)、数据加密、访问控制等,这些措施可以相互配合,共同提升网络的安全性和可靠性。

小编有话说

网络安全是一项长期而艰巨的任务,需要我们持续关注和投入,安装DDoS防御系统只是其中的一个环节,但也是至关重要的一步,通过合理的规划、选择和配置,我们可以有效地抵御大部分DDoS攻击,保障网络的稳定运行和数据的安全,我们也要保持警惕,不断学习和更新知识,以应对不断变化的网络安全挑战,希望本文能为您提供有价值的参考和帮助,让我们一起为构建更加安全的网络环境而努力!

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/399791.html