DDos高防IP如何进行流量清洗?

- 行业动态

- 2025-01-26

- 4514

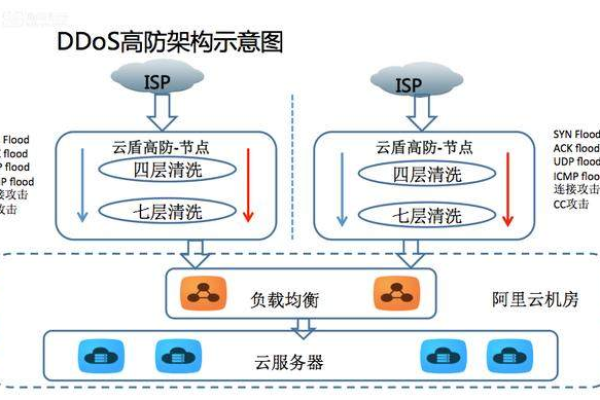

DDoS高防IP通过多种技术手段清洗反面流量,包括实时监测、智能识别、黑名单过滤、速率限制、行为分析等,以确保正常流量能够顺利到达目标服务器。

DDoS高防IP的清洗方式主要有以下几种:

1、流量过滤

基于协议的过滤:根据网络层和传输层的协议信息,如TCP、UDP、ICMP等,对异常流量进行识别和过滤,对于大量的ICMP Flood攻击流量,可以直接在网络设备或高防系统中设置规则,丢弃这些异常的ICMP数据包,以减少对正常业务的影响。

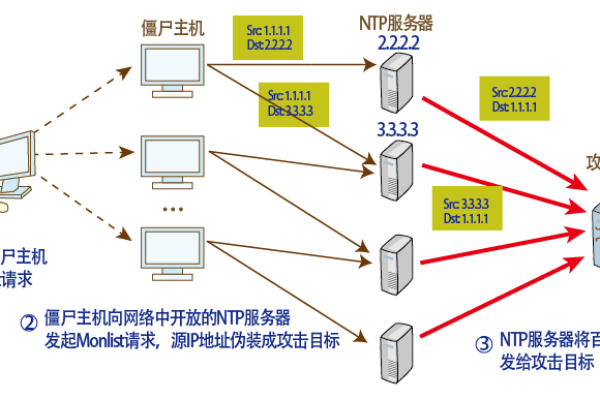

基于源IP的过滤:将已知的攻击源IP地址列入黑名单,阻止来自这些IP地址的流量进入服务器,这种方式对于一些固定的攻击源较为有效,但对于分布式的攻击或使用虚假IP地址的攻击,效果可能会受到一定限制。

2、行为分析

连接数限制:通过监测每个IP地址的并发连接数,当连接数超过设定的阈值时,认为该IP可能存在异常行为,对其进行限制或阻断,这可以有效防止攻击者利用大量的并发连接来耗尽服务器资源。

请求频率检测:分析每个IP地址的请求频率,如果某个IP在短时间内发送大量请求,超出了正常业务的访问频率,可能被视为攻击行为,从而触发清洗机制,正常的用户访问网站可能是每隔几秒或几十秒一次请求,而攻击者可能会在极短时间内发送大量请求。

3、特征识别

畸形包检测:检查数据包是否符合正常的网络协议规范,对于不符合RFC协议规范的畸形报文进行识别和过滤,畸形包可能是攻击者故意构造的,用于干扰服务器的正常运行或消耗服务器资源。

特定攻击特征识别:针对不同类型的DDoS攻击,如SYN Flood、UDP Flood、DNS Query Flood等,识别其特定的攻击特征,SYN Flood攻击中,大量的SYN报文没有对应的ACK确认,通过监测这种异常的SYN报文比例,可以判断是否发生了SYN Flood攻击。

4、统计限速与行为识别

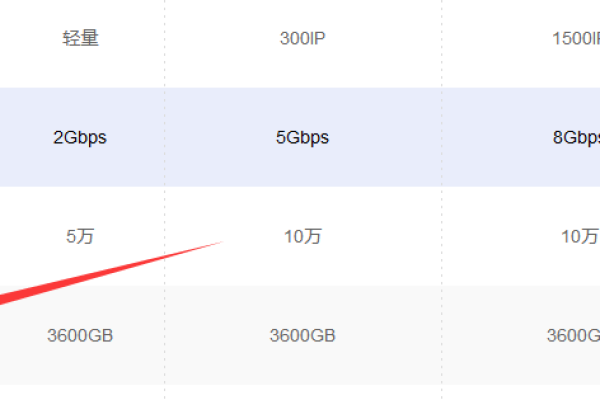

综合多种因素进行限速:结合流量、连接数、请求频率等多种因素,运用AI算法自动学习并生成一套专属的默认阈值,当流量或访问行为超过这些阈值时,触发清洗动作,系统会综合各种黑白名单、访问速率、行为等进行智能防护。

动态调整防护策略:根据实时的网络流量和攻击情况,动态调整清洗阈值和防护策略,在业务高峰期适当提高清洗阈值,以避免误杀正常的高流量访问;而在遭受攻击时,降低阈值以更快速地清洗反面流量。

DDoS高防IP通过多种清洗方式协同工作,有效地抵御各类DDoS攻击,保障服务器的稳定运行和业务的连续性。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/399496.html